ユーザーをだます脅威は“百花繚乱” の様相に:2008年のセキュリティ模様(3/3 ページ)

感染源は周辺機器にも

世界的にはマルウェアの感染経路がWebやスパムが主体になっているとみられるが、国内ではハードウェア製品から感染するケースも急増している。特にUSBメモリなどの可搬型記録媒体で感染を広げるタイプが、8月以降増加の一途をたどる。

トレンドマイクロの観測では、可搬型記録媒体で感染を広げるマルウェアは2005年頃から存在したが、2008年1月から報告が増え始め、12月現在では報告数が最多になった。同社によれば、USBメモリの使用は特に日本を含めたアジア地域で普及しているといい、アジア地域に出張や旅行などで渡航した人物が持ち込んでしまうケースが予想された。しかし、11月には欧米地域でも感染が拡大傾向にあるとして、米US-CERTなどが警戒を呼び掛ける状況になった。

このケースでは、まず複数のマルウェアに感染しているPCに可搬型記録媒体が接続されると、媒体内にマルウェア自身のコピーを密かに埋め込む。ユーザーが気付かずに、別のPCへ感染した媒体を接続してしまうと、そのPCの自動実行機能を利用して感染を広げるという具合だ。

ラックの新井氏が解析したところによれば、可搬型記録媒体で感染を広げるマルウェアはボットと同様の機能を備えていることが分かった。単に感染を広げるだけでなく、感染PCの乗っ取りや異なるマルウェアのダウンロードといったさまざまな攻撃を実行できる機能を有しているという。

このほかにも、ユーザーが購入したハードウェア製品にマルウェアが混入し、PCに接続した時点で感染を広げるケースも相次いで報告された。この場合では、生産管理用のPCがマルウェア感染にして、製造段階で製品に混入するケースが多いとみられている。

2009年には「集合知」の活用が鍵?

それでは、2009年にはどのような脅威が予想されるのだろうか。シマンテックの浜田氏は、「2008年に見られた手口がより洗練化し、数が急増するだろう」と話す。

F-Secureが報告しているように、2007年以降は新出のマルウェア数が激増している。その背景には、マルウェアの作成や攻撃が初心者でも容易にできるようになっていることや個人のデジタル情報がアンダーグラウンド市場で金銭につながることが周知されたことによると推定される。

浜田氏は、特に金融危機に伴う社会的な不安を逆手に取る手法が激増すると予想する。具体的には、「住宅ローンの負担が軽くなる」「失業者がすぐに就職できる」といったうたい文句で、金銭や個人情報を搾取したり、犯罪自体に勧誘したりするものが想定される。

正規サイトに対する攻撃やなりすまし、SNSなどを悪用する攻撃もさらに急増するとみられる。ラックの新井氏は、「アプリケーションやサービスの窓口がブラウザという単一のインタフェースに集約され、攻撃者が集中的に攻撃するだろう」と話す。OSやアプリケーションの脆弱性を突く手口では、マルウェアを正規のアプリケーションやプラグインに偽装するケースが増加すると予測される。「初心者では判断できず、分かりやすく判断できる新たな対策手法が必要。もはや悪徳犯罪ともいえ、法的、社会的対策も検討すべきだ」(新井氏)

次から次に現れる脅威を100%防ぐのは非常に難しいが、従来から推奨されてきた以下の対策は被害を最小化するために、必ず徹底したいものだ。

- ウイルスやスパイウェア、スパムなどに備えた統合セキュリティ対策ソフトウェアを活用する

- OSやアプリケーションのセキュリティパッチを適用して最新の状態を保つ。セキュリティ対策ソフトウェアのパターンファイルを最新のバージョンにする

- 作成者や配布元などが明らかではないファイルや電子メールは開かない。メールなどにある不審なリンクにはアクセスしない

- 所有者が不明なUSBメモリやメモリカード、外付けHDDなどは使用しない。OSの設定を変更して、自動実行機能を無効にする

- IDやパスワードはこまめに変更して、推測が困難な内容を心がける

さらに、一部のセキュリティ企業では新たな脅威への防御を迅速に行うためのサービス構築を進めている。従来の対策では、脅威が発見されると分析を行って、駆除のためのパターンファイルをユーザーに配布していた。新たなサービスは「レピュテーション」(評価)情報を活用するもので、世界中のユーザーから寄せられた脅威が疑われるURLやメール、ファイルなどの情報を評価・分析し、データベースに登録する。別のユーザーはリアルタイムにデータベースの評価を確認し、脅威になるものであるかどうかを迅速に判断できるという仕組みだ。

レピュテーション技術は、コンシューマー向けの統合セキュリティ対策製品で各社が一斉に導入(一部機能を従前から実装するケースもある)。企業向けサービスでも、最新バージョンの製品から標準機能として実装されつつある。

ユーザーを狙う攻撃がますます潜在化、複雑化する今後は、新しい脅威に関する情報をいち早く入手し、システムを防御していく対策の活用が重要になるとみられる。

関連記事

10月のMS脆弱性問題、企業ばかりに被害多発

10月のMS脆弱性問題、企業ばかりに被害多発

10月に発見されたMicrosoft Windowsの脆弱性問題では、アンチウイルスのみの対策をしていた企業に多数の被害が発生したという。 ウイルス検出の年間トップはUSBメモリ感染型

ウイルス検出の年間トップはUSBメモリ感染型

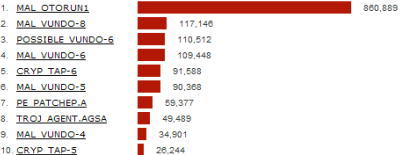

トレンドマイクロが取りまとめた2008年のウイルス報告数のトップは、USBメモリなどで感染を広げる「MAL_OTORUN」だった。 「クレジット番号や銀行口座を尋ねるケースが増加」――オンライン詐欺に対する利用者意識

「クレジット番号や銀行口座を尋ねるケースが増加」――オンライン詐欺に対する利用者意識

インターネットなどを通じた犯罪がますます巧妙になり、不安を感じながら使い続けるユーザーが増加していると、シマンテックなどが実施した調査で明らかになった。 2009年は「クラウド攻撃元年」に? Websenseが予想

2009年は「クラウド攻撃元年」に? Websenseが予想

2009年はクラウドサービスやWebアプリケーションを悪用した攻撃が発生し、ブログやSNSの悪用が急増するとWebsenseは予想する。 マルウェア感染の半数以上はネット閲覧

マルウェア感染の半数以上はネット閲覧

Trend Microがマルウェアの感染形態を調査した。最も多かったのはインターネットからのダウンロードだった。- ■■USBメモリなどを介して感染するウイルスの被害が急増中だ。手軽に持ち運べる利便性から普及したが、それを逆手に取って感染が拡大する。USBメモリウイルスからシステムを守る方法を紹介しよう。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

人気記事ランキング

- 江崎グリコ、基幹システムの切り替え失敗によって出荷や業務が一時停止

- Microsoft DefenderとKaspersky EDRに“完全解決困難”な脆弱性 マルウェア検出機能を悪用

- 生成AIは2025年には“オワコン”か? 投資の先細りを後押しする「ある問題」

- 「Copilot for Securityを使ってみた」 セキュリティ担当者が感じた4つのメリットと課題

- 「欧州 AI法」がついに成立 罰金「50億円超」を回避するためのポイントは?

- 日本企業は従業員を“信頼しすぎ”? 情報漏えいのリスクと現状をProofpointが調査

- トレンドマイクロが推奨する、長期休暇前にすべきセキュリティ対策

- AWSリソースを保護するための5つのベストプラクティス CrowdStrikeが指南

- VMwareが「ESXi無償版」の提供を終了 移行先の有力候補は?

- 「プロセスマイニング」が社内システムのポテンシャルを引き出す理由

USBメモリで感染を広げる「MAL_OTORUN」が突出している(Trend Microリポートより。12月19日現在)

USBメモリで感染を広げる「MAL_OTORUN」が突出している(Trend Microリポートより。12月19日現在)