新時代の漏えい対策――キーワードは「データ保護」と「拡散防止」

11月18日に実施された、ITmediaエンタープライズ編集部主催セミナー「情報漏えいの撲滅を目指す新時代の対策とは」では、セキュリティ分野で実績のある各社により、データの保護および拡散防止という観点から最新のソリューションが紹介された。

“データは動くもの”と、発想の転換を

企業における情報漏えい対策は、依然として急務とはいえ、ニッチなポイントソリューションの組み合わせでしのぐ従来の手法は、業務効率との両立といった観点からも限界にきている――セッション『これまでの情報漏えい対策とはここが違う! 「とじこめず、逃がさない。」データ中心のプロテクション』を通じこのように指摘するのは、マカフィー マーケティング本部の吉沢建哉氏である。

吉沢氏はセッションの冒頭、2008年1月にNATOの機密情報が記録されたUSBメモリがストックホルムの図書館で発見されたり、とあるサイトにてクレジットカードの番号やPaypal(インターネットを利用した決済サービス)のパスワード付きアカウント、そして口座情報の盗み出しを目的とした“トロイの木馬”などが販売されたりしている事例を紹介。その背景として、現代において情報は通貨に等しい価値を持っており、しかもそれが大量の記憶媒体に保存されているという実態を挙げる(例えば2008年に企業で利用されたPCは8億台、USBメモリは4億本にのぼるという)。

もちろん企業は情報漏えいを深刻なビジネスリスクと認識し、DLP(Data Loss Prevention)の考え方などをもとに対策を図ろうとしているが、これだけの情報が流通している現状は「情報漏えいの壊滅的事態」(吉沢氏)なのだという。

そもそも情報漏えいに関しては、どうしても対策が後手に回りがちだ。内部関係者による犯行を防ぐといっても、社員を“潜在的な犯罪者”として扱うことには抵抗があるし、また職位や業務内容によって所持している情報の重要度もバラバラのため、一元的な対策を適用しにくいからだ。

ここで吉沢氏は“データの入れ物にカギをかけ、一定の場所に閉じ込める”という従来の方法に対し、発想の転換を示す。それは「データは動く(移動する)ものと認識し、そのデータを中心にセキュリティ対策を図る」という“データセキュリティ”の視点である。だが同時に「データセキュリティは複雑だ、と認識している企業担当者も多い」と吉沢氏は明かす。

その理由として吉沢氏は「データセキュリティを導入してから効果が出るまで、通常、半年から1年は掛かること」を挙げる。情報資産の洗い出しから、リスク算定やポリシー策定、そして現場へのルール適用を経て、振り返り(監査)を行うというサイクルを回す必要があるからだ。ここで吉沢氏が提案したのが、McAfee ePolicy Orchestrator(ePO)による“セキュリティ対策の一元管理”である――。

既に述べたように“データは動く”わけだから、PCやファイルサーバには“静止中のデータ”があるし、電子メールやインスタントメッセージ、ファイル共有ツールなどにより“移動中のデータ”もある。もちろんUSBメモリやデジタルオーディオプレイヤー、そしてプリントアウトするなどの方法で、今まさに“使用中のデータ”もある。これらの利用法に応じた対策は必要だが、製品を個別に導入し、場合によっては複数の管理サーバを立てる必要があるとなると、効果が出るまで時間が掛かるし、運用フェーズにおける負担も高まる。

その点ePOであれば、単一のエージェントをクライアントに配布するだけで、アンチウイルスなど(マカフィーの)エンドポイントセキュリティ製品群を統合管理できる。管理サーバを複数運用する必要はないし、管理化にあるセキュリティ製品のポリシーやログも集中管理できるという。

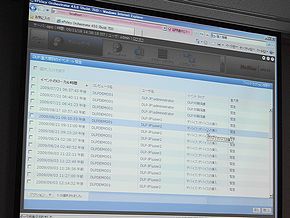

ePOの統合ダッシュボードから、対策状況やログを集中管理できる(写真=左)、ダッシュボードに表示されたグラフなどは、クリックすることでより詳細なログへとドリルダウンできる(写真=右、どちらも写真クリックで拡大)

ePOの統合ダッシュボードから、対策状況やログを集中管理できる(写真=左)、ダッシュボードに表示されたグラフなどは、クリックすることでより詳細なログへとドリルダウンできる(写真=右、どちらも写真クリックで拡大)「既にePOを導入していたのに、USBメモリなどのデバイス管理を目的に、多機能な他社(デバイス管理)製品を導入したユーザー企業があった」と吉沢氏は紹介する。しかしその企業は、多機能ゆえにうまく運用できず、また管理サーバも個別に立てることになり、結局デバイスの管理のみを行うMcAfee Device Controlへのディスプレースを決断した。

もちろんDevice Controlは、ePOで統合管理できるため、管理サーバを増やす必要はない。結果としてその企業は、本来の目的であったデバイス管理を実現しつつ、将来のセキュリティニーズへの備えも果たすことになったという。

「既に41カ国の政府機関および“フォーチュン・グローバル50企業”の48%が導入している。データセキュリティの統合管理をもたらすePOは、内側からの漏えいだけでなく“外来のリスク”への備えも万全にする」(吉沢氏)

このセッションに興味のある方にはこちらのホワイトペーパーがおすすめです

|

「とじこめず、逃がさない。」データ中心のプロテクション

|

データの場所と価値を“見える化”する

重要なのはデータに対するセキュリティだという点では、続いてのセッション『情報漏えい対策の本質 〜ラベル付与による情報資産の識別・整理〜』に登壇したNRIセキュアテクノロジーズ(以下、NRIセキュア)のセキュリティコンサルタント、山口雅史氏も見方を同じにするようだ。

「(データを)“持ち出さない、持ち込ませない”という従来の対応には限界がある」と山口氏は指摘する。そこで有効な対策として山口氏が提案するのが、「データの重要度を“見える化”するためのラベル付与(ラベリング)」である。

そもそも実態として「いまだに情報セキュリティに対する意識の甘さがある」と山口氏は指摘する。例えばNRIセキュアが実施した調査(東証1部・2部上場企業を中心に804社から回収したアンケート。2009年8〜9月実施)によると、重要情報の電子ファイルを識別するルール策定および順守状況において、80%弱の企業に不足が認められたという。「重要情報の取り扱いに関する社内ルールはあるが、実際には守られていない。結局は“個人任せ”の運用になっているのでは」(山口氏)

背景としては上述のとおり、データを持ち出さない、持ち込ませないために検知しログを取るという、従来型施策の限界があると考えられる。結果として“データの入れ物に対するセキュリティ”に対策が偏ってしまい、ルール順守に対する現場の支持を得られないどころか、自社が抱える情報資産の総量や保管場所、そして個々のデータの重要性が不明になってしまっているのだ。

「今後のセキュリティ対策としては、重要情報とそうでない情報の存在を識別し、重要情報の取り扱いレベルを可視化した上で、管理することが重要になる」と山口氏は話す。「そのために推奨する解決策」として山口氏が挙げたのが、冒頭の“ラベリング”である――。

情報資産に対し、その重要度に応じてラベルを付与することで、データを扱うユーザー個人にセキュリティ意識を徹底させられる。ラベルを付与された情報資産は、ツールにより統合管理することで、その“在りか”の可視化に通じる。「社内の情報資産を明確に識別し、整理する。これはデータのカオス(混沌)状態からコスモス(秩序)状態への進化だ」(山口氏)

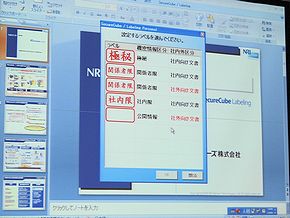

ラベリングという作業および、秩序化した情報資産を管理するツールとして山口氏が紹介するのが、NRIセキュアのSecureCube/Labelingである。機能としては、ファイルの保存時に(極秘、社内限、関係者限、公開といった)ラベルの強制付与、付与したラベルによる管理台帳の作成、ラベルのカスタマイズ、他社DLPソリューションなどとの連携を備える。しかもここに挙げた機能は、同社のサイトからSecureCube/Labeling Personalを無償ダウンロードしてすぐに利用できる。

有償のSecureCube/Labeling Enterpriseでは、ラベル情報の一元管理やラベルポリシーの一括適用、またログ分析やリポートといった、全社レベルで運用するための機能を備える。「ファイル保存時にラベリングするという行為はユーザーにとって分かりやすく、セキュリティ教育に時間を取られることがない。同時に、ポリシーの徹底や散在しがちな重要情報の把握もできる」(山口氏)

ファイルの保存時にラベリングするダイアログが出る。現在対応しているのはWord、Excel、PowerPointの2003および2007だが、今後PDFなどにも対応予定だという。なおダイアログが出るのは初回保存時のみ(写真=左)、SecureCube/Labelingが生成した管理台帳。適切にラベリングされていなかったり、保存場所がポリシーに反していたりするデータは、この台帳から強制的に変更できる(写真=右、どちらも写真クリックで拡大)

ファイルの保存時にラベリングするダイアログが出る。現在対応しているのはWord、Excel、PowerPointの2003および2007だが、今後PDFなどにも対応予定だという。なおダイアログが出るのは初回保存時のみ(写真=左)、SecureCube/Labelingが生成した管理台帳。適切にラベリングされていなかったり、保存場所がポリシーに反していたりするデータは、この台帳から強制的に変更できる(写真=右、どちらも写真クリックで拡大)NRIセキュアではSecureCube/Labelingのロードマップ上、2010年度を「ラベリング・ビッグバンの年」と位置付けているという。山口氏は「SecureCube / Labeling Personal版による認知と、SecureCube/Labeling Enterpriseの需要を合わせて伸ばし、この分野で日本発のグローバルスタンダードを作りたい」と意気込みを見せた。

このセッションに興味のある方にはこちらのホワイトペーパーがおすすめです

|

情報漏えい対策の本質 〜ラベル付与による情報資産の識別・整理〜 情報セキュリティ対策において、「データを持ち出さない、持ち込ませない」という従来型対策だけではもう限界!現場に対してもルール遵守を押しつけることなく、情報漏えいを抜本的に解決するアプローチ法を紹介

|

情報は漏えいするのが前提。適切なサルベージ手段が必要だ

情報は漏えいする――セッション『今起きている情報漏えい事件・事故の実態、今後の傾向と対策 −本当に有効な対策とは何か−』は、Winnyの暗号解読でその名を馳せたネットエージェント 代表取締役の杉浦隆幸氏の、その達観とも取れる発言で始まった。

情報漏えいにも、いくつかの分類がある。個人情報保護法で定義される「個人情報」、不正競争防止法の範ちゅうといえる「営業秘密」、そして企業間の守秘義務契約などに縛られた「秘密情報」、最後に企業内個人(または私人)が「公開したくないもの」と考えている情報(HDDの中身など)である。

このうち個人情報の漏えいについては、「公表されるものは、漏えい事案の3割ほど」(杉浦氏)だという。早期の発見と対処法の確立、P2Pによる漏えいへの対応が政府ガイドラインに盛り込まれ始めたこと、そしてこれらにより、漏えいを起こした事業者が公表ではなく被害者全員通知を選択するケースが増えたことなどが、要因として挙げられた。

「何でもかんでも公表すればよいというものではない」と、P2Pソフトウェアなどによる漏えいを起こした企業に対し、対策を講じてきた実績のある杉浦氏は指摘する。例えばWinnyやShareにまん延する暴露ウイルスによる漏えいや、既にネット上で多数の人が取得してしまった漏えいなどは、公表によりさらに被害が拡散する恐れがある。

「旧来の経営陣には“公表したほうが自社のイメージが回復する”あるいは“隠すのは悪いこと”と認識している人もいるが、そこは頑張って説得して欲しい。わたしが担当した漏えい事案でも、公表すべきでないケースなのに、クライアントを説得できず公表されてしまい、被害が拡大したケースもある」と杉浦氏は話す。加えて、いまだに企業がP2Pによる情報漏えいの特性を理解していない場合も多いという。

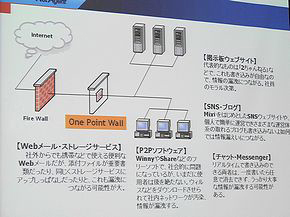

「情報漏えいはおおむね、3つの段階で進行する」と杉浦氏は話す。1:会社からメールやUSBメモリなどで持ち出され、2:自宅から(あるいは会社からの持ち出し時にネットから)P2Pに流出し、3:P2Pを通じ競合他社や悪意ある第三者の手に渡る、という具合である。

これらを防ぐためにどれほど対策を講じたところで「極論を言えば、情報を頭の中に入れて持ち出されると、対処のしようがない」(杉浦氏)。つまり情報は漏えいするものとして認識し、持ち出しの第1段階の時点でサルベージすることが重要だと、杉浦氏は説く。

そのためのソリューションとしてネットエージェントでは、PacketBlackHoleやUSB関所守を提供している。PacketBlackHoleは、いわば“ネットワークの監視カメラ”的な存在。社内ネットワークとファイアウォールの間に設置され、データをパケットレベルですべて記録するため、悪意ある個人によりサーバ上のログを改竄(かいそ)されても復元でき、十分な証拠保全能力を有する。メールについても通信内容のみならず、添付ファイルまで復元できる。

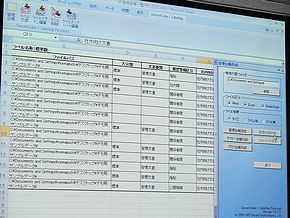

USB関所守は、PCに接続された外部ストレージのログを取る製品。ログ一覧から掘り下げることで、各PCにおける接続履歴を確認したり、接続制限の内容を変更したりできる。またこの分野の製品としては珍しく、クライアントにエージェントをインストールする必要はなく、Active DirectoryサーバにUSB関所守をインストールするだけで利用できる。また体験版も提供されている。

こういった製品を利用すれば、漏えいの第1段階で、情報が拡散する前に検知できる。その上で、見つかった個人情報や業務情報をあるべき場所に戻せば、実質的な被害は生じない。

ちなみに、こういったツールを使わずに、個人の良心に頼った対策を選択する企業もある。だが「機密データを個人PCから削除するよう指示しても、おおむね40%の人間は、それをUSBメモリなどに退避させてしまう。そして20%の人間は、指示を無視して削除しないのが実態だ」(杉浦氏)

どれだけ対策を施したところで、完全に漏えいを防ぐのは難しい……(写真=左)、漏えいの第1段階で検知し、持ち出したデータを返却(削除)させることが現実的な解決策だという(写真=右、どちらも写真クリックで拡大)

どれだけ対策を施したところで、完全に漏えいを防ぐのは難しい……(写真=左)、漏えいの第1段階で検知し、持ち出したデータを返却(削除)させることが現実的な解決策だという(写真=右、どちらも写真クリックで拡大)また杉浦氏は“Winnyに自社情報が流れないよう監視するためにWinnyを使う”行為について警鐘を鳴らす。ミイラ取りがミイラになるケースが少なくないのだという。ネットエージェントでもP2Pネットワークの監視を請け負っているが、当然専用のシステムを構築し、監視している。「P2Pネットワークを含め、不正行為や外部攻撃など様々な情報漏えいの脅威が存在する。こうした脅威に対する高度な調査技術を持たない企業は、あらかじめ専門業者を選定しておくべき」(杉浦氏)

そもそも多くの企業は“公表された漏えい事案しか知らないし、参考にできない”状態にあると指摘する杉浦氏。有事の際は、公表されなかった漏えい事案についても豊富な実績を持つネットエージェントに相談して欲しいと、講演を締めくくった。

このセッションに興味のある方にはこちらのホワイトペーパーがおすすめです

|

今なお起こるP2Pネットワークを介しての情報漏えい事件。情報が拡散する前に止める方法はないのか。Winny監視で知られるネットエージェント代表の杉浦氏が被害を最小限にとどめる方法を語る。

|

関連記事

企業が考えるべき情報セキュリティの新たな方向性

企業が考えるべき情報セキュリティの新たな方向性

ITmedia エンタープライズ主催のセミナーでは、情報セキュリティの第一人者として知られる三輪信雄氏と、情報漏えい事件を経験したカカクコムの安田幹広COOが講演した。両氏が紹介してくれた企業が取り組むべき情報セキュリティの方向性をリポートする。 出口の見えないセキュリティ強化、既存対策をリビルドするには?

出口の見えないセキュリティ強化、既存対策をリビルドするには?

今年注力する課題に多くの企業がセキュリティ強化を挙げている。昔から重点分野とされるセキュリティ対策は、なぜ改善されないのか。問題点と機能させるための方法をS&Jコンサルティングの三輪信雄氏に聞いた。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

提供:エヌ・アール・アイ・セキュアテクノロジーズ株式会社、ネットエージェント株式会社、マカフィー株式会社

アイティメディア営業企画/制作:ITmedia エンタープライズ編集部/掲載内容有効期限:2009年12月31日

マカフィー マーケティング本部 吉沢建哉氏

マカフィー マーケティング本部 吉沢建哉氏 NRIセキュアテクノロジーズ ソリューション事業本部 ソリューション事業部 セキュリティコンサルタント 山口雅史氏

NRIセキュアテクノロジーズ ソリューション事業本部 ソリューション事業部 セキュリティコンサルタント 山口雅史氏 ネットエージェント 代表取締役 杉浦隆幸氏

ネットエージェント 代表取締役 杉浦隆幸氏