日本IBM、仮想化特有のセキュリティリスクに対処する新製品

日本IBMは仮想化環境が抱える複数のセキュリティリスクを指摘するとともに、それらの脅威に対処するというセキュリティ製品を発表した。

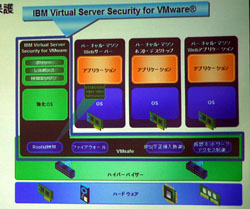

日本IBMは12月15日、仮想化環境に対する脅威からシステムを保護するセキュリティ対策製品「IBM Virtual Sever Security for VMware」を発表した。ゲストマシンやハイパーバイザーを狙う不正プログラムなど、仮想化環境が抱えるリスクに対抗する。

新製品は、VMwareがパートナー向けに提供するセキュリティ対策のためのAPI「VMsafe」を利用して、保護対象システムの脆弱性を狙う攻撃を防ぐ「バーチャルパッチ」機能と、ハイパーバイザー用のルートキット対策機能、仮想マシンの自動検出および監視などの機能を提供する。ゲストマシンにエージェントをインストールせず、システム負荷が小さいのが特徴だという。

Internet Security Systems(ISS)事業部長の荒川朋美氏は、新製品について「IBMの独自研究とVMwareとのパートナーシップにより、仮想化環境で想定し得る具体的なセキュリティリスクからシステムを保護することを目指した」と説明した。

同社では仮想化環境で想定されるセキュリティリスクとして、1)ゲストマシン間での不正プログラムの感染、2)ハイパーバイザーを乗っ取るルートキット、3)仮想システム全体の管理権限――を挙げる。新製品はこれらのリスクへ包括的に対処することを狙ったものだ。

荒川氏によれば、企業を中心に大規模な感染被害を発生させた「Coficker/Dowmad」ワームのように、あらゆる感染経路を持つ不正プログラムは物理環境や仮想環境を問わず深刻な被害をもたらす。特に仮想環境の内部で感染被害が発生すれば、隣接するゲストマシンへ次々と感染が飛び火し、ハイパーバイザーが乗っ取られれば、幾つもの仮想サーバが攻撃者の意のままに不正操作される恐れがある。

例えば、仮想化サーバのリソースをレンタルするようなサービスでは、あるユーザー企業の仮想サーバが不正プログラムに感染すれば、サービス内部のほかのユーザー企業の仮想サーバへすぐに感染が広がる。ユーザー企業とサービス事業者のビジネスに深刻な被害を与える危険があるという。

また、仮想化によってネットワークを含めたシステムの管理権限も集約されるようになり、管理者権限が従来以上に広まることでの権限乱用などのリスクも高まる恐れがあるとしている。

新製品では、ゲストマシン同士やゲストマシンとハイパーバイザー間のトラフィックをリアルタイムに監視し、ゲストマシンが抱える脆弱性を狙うような攻撃や、ゲストマシンからハイパーバイザーに対する不正な通信を遮断する。特にOSの深部に侵入するルートキットはHDD全体をスキャンしなければ発見するのが難しく、稼働中の物理サーバでの対策は困難だったという。新製品は、この課題を解決するIBM独自の研究成果を採用することで実現した。

このほかにも、仮想化環境では容易にサーバを構築できることから、構築されたばかりの仮想サーバの安全性が確認されるまでネットワーク接続を制御する機能や、仮想マシン全体の監査ログを自動的に収集する機能を搭載する。これらの機能は、将来的にコンプライアンスなどで仮想化システムに対する具体的な統制要件が求められた場合の対応策になる可能性があるとしている。

荒川氏は、「2008年上半期までにISSが発見した仮想化環境の脆弱性は、2005年に比べて3倍以上になった。すでに攻撃手法の実証コンセプト(PoC)も多数公表され、仮想化環境のセキュリティリスクは身近な存在になっている」と話す。

新製品は同日から提供し、価格はVMwareサーバ1台当たり68万2000円からとなっている。

企業向け情報を集約した「ITmedia エンタープライズ」も併せてチェック

関連記事

VMwareの脆弱性問題、仮想化のリスクが本格的に

VMwareの脆弱性問題、仮想化のリスクが本格的に

VMware製品の脆弱性を突いて、クライアントOSからホストOSに侵入できることを示す動画が公開された。 サーバ仮想化のリスクとは

サーバ仮想化のリスクとは

仮想化の普及に伴い、「ハイパージャック」やVMファイルのマルウェア感染などの危険も増大するという。 Webはかつてないほど危険に――IBMが警告

Webはかつてないほど危険に――IBMが警告

米IBMは2009年上半期のセキュリティ動向を報告し、Webを通じた脅威がかつてないほど危険な状態にあると警告した。 クラウドや仮想化が新たなセキュリティホール――IBMが明かす対策

クラウドや仮想化が新たなセキュリティホール――IBMが明かす対策

企業利用の進むWebアプリケーションや仮想化環境、クラウドといったITインフラが新たなセキュリティホールとなりつつある。これらのインフラが抱えるセキュリティ課題と対処について、IBMが方向性を示す。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

人気記事ランキング

- 爆売れだった「ノートPC」が早くも旧世代の現実

- HOYAに1000万ドル要求か サイバー犯罪グループの関与を仏メディアが報道

- GoogleやMetaは“やる気なし”? サポート詐欺から自力で身を守る方法

- PAN-OSにCVSS v4.0「10.0」の脆弱性 特定の条件で悪用が可能に

- Appleの生成AI「MM1」は何ができるの? 他のLLMを凌駕する性能とは

- PHPやRust、Node.jsなどで引数処理の脆弱性を確認 急ぎ対応を

- OTセキュリティ関連法改正で何が変わる? 改正のポイントと企業が今やるべきこと

- Google、ゼロデイ攻撃を分析した最新レポートを公開 97件の攻撃から見えたこと

- 約半数の企業は“初期段階” アイデンティティーセキュリティに関する調査が公開

- 生成AIは便利だが“リスクだらけ”? 上手に使いこなすために必要なこと

仮想化特有のリスクを指摘する荒川氏

仮想化特有のリスクを指摘する荒川氏