PCI DSSへの準拠を試みる組織の弱点と強化の近道:認証制度を活用したセキュリティ対策再チェック(2/3 ページ)

事業環境に即した対応を選ぶ

Verizon Businessの日本法人でQSA業務を担当するシニアコンサルタントの小川真毅氏は、対策が不十分と指摘されることが多い3つの点の対策方法について、次のように解説する。

要件3――カード情報を暗号化する、もしくは、読み取りができない状態にすること

要件10――ログの管理を通じて対策が適切に行われているか、常に監視すること

要件11――脆弱性検査やシステムへの不正侵入テスト(ペネトレーションテスト)を定期的に実施すること。

要件3では、クレジットカード番号などの情報を暗号化することや、カード番号の下4けたのみなど一部だけを保持する。要件10では、ログ管理システムなどによってシステムやデータへのアクセス状況を監視し、不正アクセスを防止する。要件11は専門的なテストを実施して、システムのセキュリティ対策が機能しているかを確認することである。

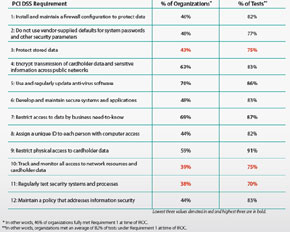

これをPDCAサイクルに照らしてみると、要件3は「Do」(計画の実施、対策の実装)、要件10と11は「Check」(対策の検証)に該当する。PCI DSS準拠への事前準備で不十分と指摘された多くの組織は、セキュリティ対策の計画や導入に関する要件についてはクリアしており、運用後に必要とされる「Check」の部分で、十分な対策ができていない様子がうかがえる。

特に要件10と11が求める対策は、情報セキュリティに関する高度な専門知識や経験が求められ、自組織だけで必要なリソースを確保することが難しいという。また、コストもかかる。要件10と11を適切に実施するには、準拠可能と判断された組織にみられるように外部の専門機関との連携が不可欠だ。

PCI DSSへの準拠は、要件の内容を完全に満たすことだけがすべてではないと小川氏は指摘している。例えば要件3は、クレジットカード情報を保有しない組織では審査項目にはならない場合があり、カード情報を保有しないという判断もできる。

「例えばECサイトの中には、顧客にカード番号を入力する手間をかけないようにするという事業上の判断から、カード情報をシステムに登録しているところがある。カード情報の保有は情報漏えいのリスク。決済処理を外部に委託していればカード情報を無理に保有する必要性はないので、リスクとメリットのバランスをよく考えてほしい」(小川氏)

また、セキュリティ上のリスクから準拠が必須という要件もある。要件5と7がその代表例である。Verizon Businessが発表している別の報告書によれば、2008〜2009年に発生したPCI DSSに準拠している組織での情報漏えい事件では、上位10件の原因のうち9件をマルウェアやハッキングが占めた。

「攻撃に使用される不正プログラムはカスタマイズされているなど特殊なものが多く、ウイルス対策ソフトでは検知できない場合がある。重要なデータへのアクセス権限を必要最低限にすることで、不正プログラムに感染したコンピュータに権限がなければ、データが侵害されるリスクが軽減される」(小川氏)

Copyright © ITmedia, Inc. All Rights Reserved.

人気記事ランキング

- 江崎グリコ、基幹システムの切り替え失敗によって出荷や業務が一時停止

- 生成AIは2025年には“オワコン”か? 投資の先細りを後押しする「ある問題」

- Javaは他のプログラミング言語と比較してどのくらい危険なのか? Datadog調査

- 投資家たちがセキュリティ人材を“喉から手が出るほどほしい”ワケ

- ゼロトラストの最新トレンド5つをガートナーが発表

- 「Gemini」でBigQuery、Lookerはどう変わる? 新機能の詳細と利用方法

- AIを作る、使う人たちへ 生成AI普及で変わった「AI事業者ガイドライン」を読もう

- WordPressプラグイン「Forminator」にCVSS 9.8の脆弱性 急ぎ対処を

- 大田区役所、2023年に発生したシステム障害の全貌を報告 NECとの和解の経緯

- Appleの生成AI「MM1」は何ができるの? 他のLLMを凌駕する性能とは