シマンテック、ホワイトリストを利用した仮想化セキュリティ対策を発表

VMwareとの協業に基づく仮想サーバやデスクトップ向けのセキュリティ対策機能を12月までに提供する。

シマンテックは11月5日、同社のエンドポイントセキュリティ製品におけるVMwareの仮想化環境への対応を発表した。仮想サーバやデスクトップ、ハイパーバイザーのESXi、管理ツールのvSphere向けのセキュリティ機能を12月までに提供する。

同社はエンドポイントセキュリティ製品のVMware対応を、基幹サーバ向けの「Symantec Critical System Protection(CSP)」、サーバやデスクトップ向けの「Symantec Endpoint Protection(SEP)」で行う。CSPは9月に対応済み、SEPでは12月の「Release Update 2」においてWindows 8やWindows Server 2012、Mac OS X 10.8と併せて対応する予定だ。

会見したリージョナルプロダクトマーケティングマネージャの広瀬努氏によると、仮想サーバや稼働デスクトップで懸念されるセキュリティ問題には、(1)多数の仮想マシンでウイルススキャン処理が集中することによる「AVストーム」の発生、(2)仮想マシンのイメージデータの不正コピー、(3)ハイパーバイザーの脆弱性を悪用したゲストOS間の通信の盗聴、(4)仮想環境管理ツールの不正操作――などがあるという。

CSPやSEPは、主に「ホワイトリスト」という技術でこうした問題に対処する。ホワイトリストはセキュリティの問題が無いと確認されたアプリケーションやファイルをリスト化し、このリストにあるアプリケーションやファイルなどの実行だけをシステムで許可するというもの。

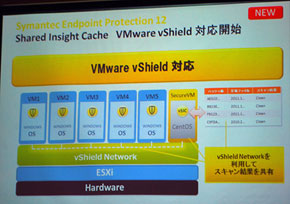

(1)の問題にはSEPで対応する。具体的には、仮想マシンのウイルススキャンを管理するSEP専用の仮想マシンをまず用意する。仮想マシンにアクセスするためのセキュリティ用API「vShield」を介して、SEP専用の仮想マシンから各仮想マシンに対してスキャンを実施し、安全が確認されたファイルをホワイトリストに登録する。次回以降のスキャン処理ではホワイトリストにあるファイルのスキャンがスキップされるため、仮想マシンを含むサーバ全体に負荷をかけることなく、セキュリティレベルを維持できるとしている。

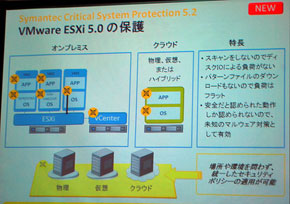

(2)〜(4)の問題には、ハイパーバイザーのESXi(5.0以降)や管理ツールのvSphereをCSPで「要塞化」することにより、外部からのリスクに対処する。ESXiの保護ではCSPの管理エージェント(仮想マシンで動作)がESXiへのログインの成功や失敗、ログやコンフィギュレーションファイルなどを監視し、異常を検出すれば管理者に警告する。監視基準はVMwareが策定した「VMware Hardening Guide」に基づく。また、vSphereの保護にもホワイトリストを利用。vSphereのコンポーネント群で許可された動作をホワイトリストに登録し、リストに無い動作の実行を阻止する。

広瀬氏は、こうした仮想化環境向けのセキュリティ対策技術がクラウドコンピューティング環境でも重要になっていくとも説明している。

関連記事

- シマンテックとVMware、仮想化セキュリティでの協業強化

- VMware上でストレージI/Oの改善を図る新製品、シマンテックが発売

- シマンテック、仮想マシンのデータ保護を強化したバックアップソフトを発売

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

人気記事ランキング

- 生成AIは検索エンジンではない 当たり前のようで、意識すると変わること

- VPNやSSHを狙ったブルートフォース攻撃が増加中 対象となる製品は?

- 大田区役所、2023年に発生したシステム障害の全貌を報告 NECとの和解の経緯

- ランサムウェアに通用しない“名ばかりバックアップ”になっていませんか?

- 標的型メール訓練あるある「全然定着しない」をHENNGEはどう解消するのか?

- “脱Windows”が無理なら挑まざるを得ない「Windows 11移行」実践ガイド

- HOYAに1000万ドル要求か サイバー犯罪グループの関与を仏メディアが報道

- 「Gemini」でBigQuery、Lookerはどう変わる? 新機能の詳細と利用方法

- 爆売れだった「ノートPC」が早くも旧世代の現実

- 攻撃者が日本で最も悪用しているアプリは何か? 最新調査から見えた傾向