産業制御システムに対するサイバー攻撃が常態化、トレンドマイクロが独自調査

水道や電力などのライフラインや工場などの設備を管理するシステムへのサイバー攻撃が深刻化している様子が、トレンドマイクロの調査で浮き彫りになった。

トレンドマイクロは8月27日、水道や電力などのライフラインや工場などの設備を管理する産業制御システムへのサイバー攻撃の実態を独自に調べた報告書の最新版を公開した。産業制御システムにおけるサイバーリスクが深刻化していると指摘している。

同社は、2012年11月から水道設備システムに見せかけたハニーポット(調査用のおとりシステム)を、日本を含む8カ国12カ所に設置して、インターネットに公開。産業制御システムに対するネットワークを通じたサイバー攻撃の調査を継続的に実施している。報告書の第一弾を2013年4月に公開し、最新版報告書ではその後の4〜6月に観測された状況を調査・分析した結果を取りまとめている。

それによると、期間中には16カ国を発信元とするサイバー攻撃が74件発生、発信元の58.11%をロシアが占めた。日本発の攻撃と日本のハニーポットを狙う攻撃がそれぞれ1件あった。

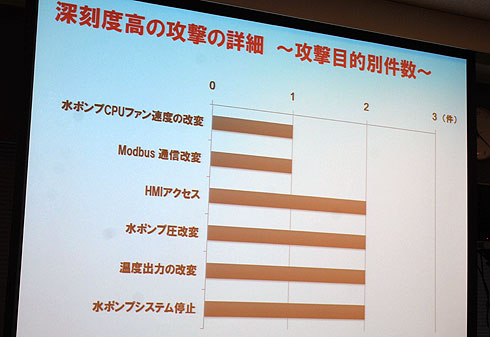

74件のうち64件はシステムへの潜入などが目的とみられる深刻度が「低」のもので、発信国の最多はロシアの67.19%。一方、システムダウンなどにつながる深刻度が「高」の攻撃は10件あり、うち5件は中国が発信国だった。

日本のハニーポットを狙った攻撃も危険度「高」のもので、ハニーポットがダウンさせられてしまったという。攻撃ではまずシステムに存在する脆弱性が探索され、攻撃者が標的型メール攻撃で正規アカウントを盗み取った。HMI(管理システム)に不正ログインし、HMIを不正操作して水圧を低下させ、最終的にシステムを完全にダウンさせた。これが実際のシステムであれば、家庭などに水が配給されなくなり、社会が大混乱に陥る深刻な状況になっただろうという。

同日の説明会ではフォワードルッキング・スレット・リサーチ・チームの分析担当者を務めるカイル・ウィルホイト氏が、産業制御システムにおけるサイバーリスクの現状を解説した。

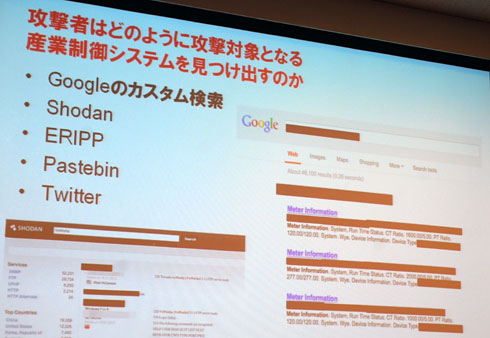

同氏によれば、産業制御システムは古くから利用されてきたものの、セキュリティの概念がシステムへ十分に反映されておらず、近年では一般業務などの情報系システムと連携したり、インターネットに接続されたりするケースも広がってきた。Googleなどでインターネット接続されたシステムを簡単に検索できることもでき、「場所を問わず、産業制御システムへのサイバー攻撃が常態化している」と警鐘を鳴らしている。

地域別にみると、産業制御システムの利用は米国が最も進んでおり、制御担当者が施設から離れた場所で遠隔操作するためにインターネットに接続されたシステムが多い。米国土安全保障省のセキュリティ機関ICS-CERTの調査では約7200システムが確認されている。日本も先進的な活用が多いものの、インターネットに接続されたものは少ないという。中国やロシアではまだ発展途上にあり、セキュリティ対策もほとんど取られていないという。

サイバー攻撃者が産業制御システムを狙う目的はさまざまだといい、米国や日本などを狙うケースでは産業制御システムの仕組みを把握するなどのスパイ行為や、システムをダウンさせて社会的な混乱を引き起こすテロ活動に近いものもある。この調査を開始した当初には、自治体職員になりすましてインフラ管理者に標的型メールを送り付ける手口も発生した。中国やロシアなどでも同様の狙いと想定される攻撃が起きているが、システムを乗っ取って「ボット」化し、ネット詐欺などのサイバー犯罪インフラとして悪用するケースも多いとしている。

ウィルホイト氏は、サイバー攻撃から産業制御システムを守るポイントとして、(1)保護すべきシステムをインターネットに接続させない、(2)従業員のアクセス制御を適切に実施する、(3)重要インフラのネットワークは隔離されたものにする、(4)ホワイトリストやUSBメモリ制限などのセキュリティ対策ツールを利用する、(5)システムの重要性を事前に理解する、(6)監督官庁などの基準を参考にする、(7)インシデント対応の訓練を行う――を挙げた。

また、やむを得ずインターネットに接続しなければならないケースではシステム名などに「SCADA」といった関連語句を含めないことや、ロボット検索を無効化するなど、システムの外側から存在を知られない方策を講じるべきだと解説した。

同社では調査およびレポートの公開目的について、「攻撃者の真の狙いを知り、産業制御システムのサイバーリスクを啓発していきたい」(ウィルホイト氏)としている。

関連記事

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

人気記事ランキング

- 江崎グリコ、基幹システムの切り替え失敗によって出荷や業務が一時停止

- 生成AIは2025年には“オワコン”か? 投資の先細りを後押しする「ある問題」

- Javaは他のプログラミング言語と比較してどのくらい危険なのか? Datadog調査

- 投資家たちがセキュリティ人材を“喉から手が出るほどほしい”ワケ

- ゼロトラストの最新トレンド5つをガートナーが発表

- 「Gemini」でBigQuery、Lookerはどう変わる? 新機能の詳細と利用方法

- AIを作る、使う人たちへ 生成AI普及で変わった「AI事業者ガイドライン」を読もう

- WordPressプラグイン「Forminator」にCVSS 9.8の脆弱性 急ぎ対処を

- 大田区役所、2023年に発生したシステム障害の全貌を報告 NECとの和解の経緯

- Appleの生成AI「MM1」は何ができるの? 他のLLMを凌駕する性能とは

深刻度「高」の攻撃10件の内訳

深刻度「高」の攻撃10件の内訳 フォワードルッキング・スレット・リサーチ・チームのカイル・ウィルホイト氏

フォワードルッキング・スレット・リサーチ・チームのカイル・ウィルホイト氏 ネット接続されたシステムは簡単に検索でき、その情報がリストになって方々に出回っているという

ネット接続されたシステムは簡単に検索でき、その情報がリストになって方々に出回っているという