ゼロデイ攻撃も恐れない! 最前線の不正侵入防御技術でリスクを回避せよ

企業のIT担当者が抱える悩みの1つに、システムのセキュリティリスクの増大がある。事実、標的型攻撃やシステムのぜい弱性を突くゼロデイ攻撃は年々増加。スマートデバイスの普及を受け、端末側への攻撃も増えている。こうした中、セキュリティの確実な担保を支援すべく、日本IBMが9月から提供を開始したIPS新製品が「IBM Security Network Protection XGS 5100」である。その特徴は、独自技術によって未知の攻撃の検出を実現するとともに、きめ細やかな通信の可視化を可能にしたことにある。

多様化するセキュリティリスクにどう対応すべきか?

企業システムのセキュリティリスクは、年を追うごとに高まるばかりである。その理由は多岐にわたる。まず挙げられるのが、“標的型攻撃”に代表されるサイバー攻撃の手口の巧妙化だ。

近年になり被害が急増している標的型攻撃は、プロの犯罪組織が特定のターゲットに攻撃を仕掛ける点で、従来の愉快犯的なものと一線を画す。攻撃に際してはターゲット企業のシステム環境を徹底調査し、マルウェアなどを組み合わせた複合型攻撃により、機密情報の持ち出しを試みる。こうした攻撃の高度化を受け、従来型の対策では対応が困難になっているのが実情だ。

また、システムの“ぜい弱性”が依然として数多く残されていることも問題だ。ここにきてCMS(Contents Management System)がサイバー攻撃の被害に遭うケースが相次いでいるが、それも一重にCMSの脆弱性のうち、パッチが配布されていないものが2割以上、さらにプラグインの場合では4割以上もあるためだ。パッチが存在しなければぜい弱性の問題に対して事実上、対策は不可能であり、そのことが結果的に、被害拡大を食い止められない状況を招いている。

さらに、スマートデバイスの普及により、端末側のリスクも増している。スマートデバイスはPCと使い方が大きく異なり、従来からの一律型の端末管理は困難。そのため、セキュリティの穴が生まれやすく、そこに付け込んだ端末側への攻撃も確実に増加しているのだ。

では、こうした中にあって、企業はどのような対策を講じるべきなのか。日本IBMのソフトウェア事業 セキュリティシステムズ事業部 テクニカルセールス&ソリューションズで部長を務める矢崎誠二氏は、次のように断言する。

「ITの技術革新により新手の攻撃が次々と生まれ、セキュリティ製品はそれらに対応するための機能拡張が進められてきた。当然、それも大切だが、何より優先すべきはシステムのぜい弱性への対応だ。これがなくして、システムのセキュリティ確保は根本的に困難なのだ」

未知のゼロデイ攻撃を防ぐ「プロトコル解析モジュール」

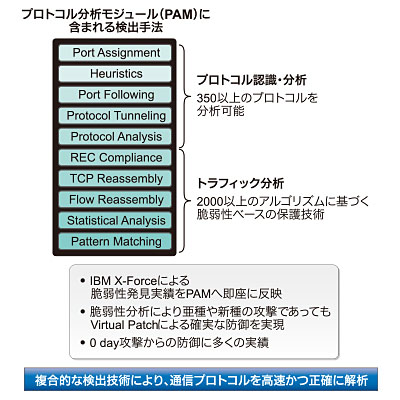

日本IBMが提供するIPS(Intrusion Prevention System:不正侵入防御システム)製品の「IBM Security Network Protection」は、システムのぜい弱性、つまり、以前から指摘されてきたリスク対応の点で、他社のIPS製品と一線を画した製品だ。その一番の差別化ポイントは、IBM独自のぜい弱性検知エンジン「プロトコル解析モジュール(PAM)」を実装している点にある。

IPS製品はいわゆるゼロデイ攻撃に対して、社内ネットワークと外部との通信データを常時監視し、攻撃検出時には通信遮断などによって攻撃をブロックすることで対応するが、そこで課題となるのが攻撃の検出手法だ。

一般的なIPS製品は、ウイルス対策製品などと同様に、既知の攻撃をデータベース化し、パターンマッチングで合致したデータを含む通信を攻撃として判別する。だが、この手法はその仕組みから、未知の攻撃まで検出することが不可能だ。

対してIBMのIPS製品ではPAMによって、350種類のプロトコル分析と2000種類以上のアルゴリズムに基づくトラフィック分析を通じ、文字列ではなくゼロデイ攻撃に特有の攻撃方法から検出。ネットワークアクティビティを解釈し、プロトコルスタックの全層で攻撃を検知できる。これにより、パターンマッチングでは困難な亜種の攻撃への対応も可能になっているのだ。

「ウイルスやマルウェアと同様に、ゼロデイ攻撃も亜種が次々に生み出されており、従来からの検出手法は限界に近づいている。対して、攻撃方法に着目したPAMでは亜種も確実に見つけ出すことが可能。つまり、PAMによるゼロデイ攻撃の検出を実現したIBM の IPS 製品は、ほかのIPS製品よりもぜい弱性対策の点で技術的に圧倒的な優位な立場にあるのだ」(矢崎氏)

IBMのセキュリティ研究組織である「X-Force」は、ぜい弱性発見実績をPAMへ反映しており、ぜい弱性を狙った攻撃を検知するシグネチャー(X-Press Update)を即座に開発し、研究成果を製品へ反映している。発見されたぜい弱性に対して仮想的にパッチが適用されている状態を作り出しバリアとなって保護する「Virtual Patch(バーチャル・パッチ)」技術は、セキュリティ・パッチが配布される前のゼロデイ攻撃を亜種も合わせて防御するとともに、システムに対するセキュリティ・パッチ適用計画を強力にサポートする。亜種のゼロデイ攻撃の中には、亜種の登場の数年も前に検知されたものも数多く存在する。

IBM IPS製品に対する評価は極めて高い。そのことは、米国のWebメディア「InformationWeek」が実施したIPS/IDSの満足度調査からも容易に知ることができるだろう。同調査では、スループットやリアルタイムブロック機能、集中管理システムなど、ユーザーに対する12項目の質問により各社の製品を評価。このうち、Security Network Protectionは11項目で1位、総合でもトップの座を獲得している。ユーザー自身が評価した結果である。

アプリケーションやユーザー単位で通信を制御

冒頭で述べた通り、セキュリティリスクはもはやシステムのぜい弱性だけではない。Webアプリケーションにもぜい弱性が存在するほか、SNSやSkypeといったツールの普及に伴い、そこからの社内情報の流出リスクも確実に高まっている。こうした複雑化するセキュリティ問題に対応すべく、日本IBMは9月、IPSの最新版の提供を開始。それが、「IBM Security Network Protection XGS 5100」だ。

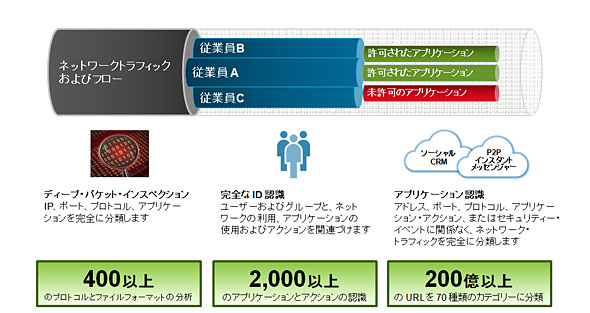

新製品で注目されるのは、WebアプリケーションやユーザーID単位での通信の識別、制御を実現するとともに、既知のフィッシングサイトやC&C(Command and Control)サーバなど、リスクの高い通信を確実にブロックすることだ。WebサイトやWebアプリケーションの利用をユーザーごとに柔軟に制限することもできる。

「リスクの高い通信のブロック機能はセキュリティ面で必須。一方で、SNSなどのツールが一般的に利用されるようになる中で、リスクを理由にそれらの利用を全社員に禁じた場合には、逆に業務に支障を来たすことが想定される。こうした問題を抜本的に解消するには、アプリケーションやユーザー単位で通信を把握し、その中身を詳細に把握した上で制御することが欠かせないのだ」(矢崎氏)

こうしたきめ細やかな通信の監視を実現するために、XGSシリーズでは次の3つの機能を実装した。1つ目が暗号化されたSSL通信を復号し、内容を解析する「SSLインスペクション機能」である。同機能によりSSLの利点を逆手にとったマルウェアの侵入/拡散や、情報漏えいの危険性に対して抜本的な対策を講じることができる。

2つ目がインターネット上のホストIPの過去の通信記録を踏まえ、通信の制御に役立てる「IPレピュテーション機能」だ。そのためにX-Forceでは、各ホストIPを「マルウェア」や「スパム」、「C&Cサーバ」、「匿名プロキシ」など複数のカテゴリに分類してリスクを検討、分析。それらのリストデータを約1時間間隔でXGSシリーズに配信しているという。

「リスクの高い匿名プロキシなどからの通信は、遮断することが最も望ましい。X-Forceから受け取る最新のデータを基に、XGSシリーズでは怪しい通信を的確にふるいにかけられるのだ」(矢崎氏)

3つ目が、「アプリケーション・コントロール/Webコンテンツ・フィルター機能」である。IBMでは200億以上のWebサイトの情報を常に収集・更新するとともにXGSへ配信。それらの情報とIPアドレスとを突き合わせることで、通信先のアプリケーションやWebサイトの可視化を実現した。そして、それらのリストデータを15分間隔でXGSシリーズに配信する。

Active Directoryとの連携により、ユーザーやユーザーグループ、さらにプロトコルやアプリケーションごとの柔軟な外部アクセス制御も可能だ。有害サイトへのアクセスや、業務に無関係のサイトへのアクセス制限なども簡単かつきめ細かく設定できる。

「管理画面の設定により、特定部署にのみSNSの利用を許可することで、業務への支障を抑えつつ情報漏えいの防止にも役立てられる。また、予期せぬ攻撃を受けた場合には、原因のWebアプリケーションやアクセス元のユーザーを迅速に特定し通信を遮断できる。これらの多様な機能によって、多段階の攻撃の確実な防御を支援する」(矢崎氏)

IBM Security Network Protection XGSシリーズは、既存の感染、不正なアプリケーション、および企業のポリシー違反など、ブロックするコンテキスト・アウェア・アクセス制御ポリシーを制御できる

IBM Security Network Protection XGSシリーズは、既存の感染、不正なアプリケーション、および企業のポリシー違反など、ブロックするコンテキスト・アウェア・アクセス制御ポリシーを制御できるパフォーマンス向上やモジュラー変更も容易に

インターネット上の通信量は年々、増加を続ける一方だが、XGSシリーズはその点への配慮も払われている。XGSシリーズには処理能力を高めるための「パフォーマンスライセンス」が用意されており、その追加購入によって、同一筐体でパフォーマンスを2Gbpsから5Gbpsにまで段階的に高められる。これによって、処理能力に起因する買い替えリスクが大幅に低減できる。また、物理インタフェースであるモジュラーも変更できるようになった。例えば、設置場所の変更によってメタルから光にケーブルが切り替わった際などにも容易に対応できる。

同社では、XGSシリーズのラインアップを段階的に拡充しており、XGS 5100 シリーズのほか、XGS 3100 および XGS 4100 シリーズも既にリリースしている。金融業や製造業、Eコマース事業者など、幅広いユーザーのニーズに合わせた製品を提供するため、今後もさらなる開拓を進める考えだ。

システムのぜい弱性に万全を期した上で、個々の通信を把握し適切に制御する。セキュリティリスクが深刻化する中、XGSシリーズのこのアプローチは今後、確実に企業の注目を集めるはずだ。

関連ホワイトペーパー

どうする? ゼロデイ攻撃対策 進化する不正侵入の手口を防御するには

進化する不正侵入の脅威から企業を守るためには脅威防御、可視化、制御の機能を組み合わせ、ネットワークインフラの保護を実現する製品が望ましい。しかし、セキュリティの管理、運用コストの肥大化は大きな課題だ。どうすればいいか?

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

提供:日本アイ・ビー・エム株式会社

アイティメディア営業企画/制作:ITmedia エンタープライズ編集部/掲載内容有効期限:2013年11月27日

関連ホワイトペーパー

進化する不正侵入の脅威から企業を守るためには脅威防御、可視化、制御の機能を組み合わせ、ネットワークインフラの保護を実現する製品が望ましい。しかし、セキュリティの管理、運用コストの肥大化は大きな課題だ。どうすればいいか?

日本IBM ソフトウェア事業 セキュリティーシステムズ事業部 テクニカルセールス&ソリューションズ 部長の矢崎誠二氏

日本IBM ソフトウェア事業 セキュリティーシステムズ事業部 テクニカルセールス&ソリューションズ 部長の矢崎誠二氏 IBMのIPS製品において中核の技術である「プロトコル解析モジュール(PAM)」

IBMのIPS製品において中核の技術である「プロトコル解析モジュール(PAM)」