今どきの攻撃者は“怪しい”添付ファイルなんて送ってこない:半径300メートルのIT(2/2 ページ)

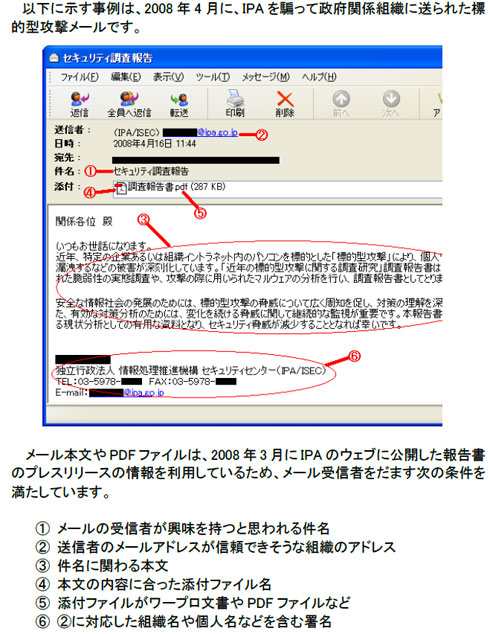

IPAが「標的型攻撃メール<危険回避>対策のしおり(参照リンク)」を公開しています。このサンプルを見れば、標的型攻撃メールを的確に判断し、避ける能力のある人はほとんどいないでしょう。「怪しいメールは避けろ」とは教わっていても、「怪しくないメールを開くな」とは習っていないはずだからです。

見分けられないなら、それ前提の対策も視野に入れて

ではどうすべきか――。例えば、遠隔操作ができるマルウェアに感染することをある程度許容するという考え方があります。「えっ?」っと思われるかもしれませんが、「感染は避けられない」という前提に立てば、「マルウェアの実行を止める」「マルウェアの通信を止める」「マルウェアがデータを持ち出すところを止める」といったように、さまざまなポイントでの防御が視野に入ってきます。

「サンドボックス」「データ実行防止(DEP)」「データ流出防止(DLP)」といったキーワードが役に立つでしょう。これらのソリューションは、万が一、だまされてマルウェアを起動してしまったとしても、どこかで情報の持ち出しを止めることで最悪の事態が回避できる可能性があります。以前紹介したマイクロソフトの「EMET」も同様の挙動を行うツールです(参考記事)。

もっとシンプルな方法を提案する人もいます。それは「メールやWebを見る端末と業務アプリを使う端末を完全に分ける」こと。タブレットを社員に配ったり、PCが余分に用意されている企業も多いでしょう。メールを専用の端末に隔離して影響を最小限にするという手は単純ながら効果は高いと思います(ただし、あまっているからといってWindows XP端末を引っ張り出してこないようにしてくださいね)。

筆者は情報流出事故が起きると「これはどうやっていたら防げたのか」を考えます。その都度、攻撃側が圧倒的に有利な事実や、企業側のセキュリティに対する知識の不足、終わらないセキュリティ対策に頭を抱える情報システム部や経営陣の苦悩を感じるだけで、明確な対策への道筋が見えないままです。

しかし、大人も子どもも、企業も個人も安全、安心してITを使える未来は必ず来ると信じてもいます。起きたことを責めるのではなく、「では、どうするか」に注目し、この事故の行く末を継続的にウォッチしたいと思います。

著者紹介:宮田健(みやた・たけし)

元@ITの編集者としてセキュリティ分野を担当。現在はフリーライターとして、ITやエンターテインメント情報を追いかけている。自分の生活を変える新しいデジタルガジェットを求め、趣味と仕事を公私混同しつつ日々試行錯誤中。

筆者より:

2015年2月10日に本連載をまとめた書籍『デジタルの作法〜1億総スマホ時代のセキュリティ講座』が発売されました。

これまでの記事をスマートフォン、セキュリティ、ソーシャルメディア、クラウド&PCの4章に再構成し、新たに書き下ろしも追加しています。セキュリティに詳しくない“普通の方々”へ届くことを目的とした連載ですので、書籍の形になったのは個人的にも本当にありがたいことです。みなさんのご家族や知り合いのうち「ネットで記事を読まない方」に届けばうれしいです。

関連記事

いつの間にかやられている「やり取り型」攻撃って知ってる?

いつの間にかやられている「やり取り型」攻撃って知ってる?

今さら「オレオレ詐欺」に引っ掛かる人はいないよね――。そんな油断を突いて攻撃者はさまざまな“情シス助けて詐欺”を仕掛けてきます。 「PCの暗号化を解除しないと、飛行機に乗せないよ」といわれたらどうする?

「PCの暗号化を解除しないと、飛行機に乗せないよ」といわれたらどうする?

パリの国際空港で飛行機に乗る直前に米セキュリティ企業の幹部が呼び止められました。「PCのパスワードを解除しなさい、それがルールだから」 情シスさん、パスワードの定期変更よりもやるべきことがある

情シスさん、パスワードの定期変更よりもやるべきことがある

定期的なパスワード変更を強制させるだけで情報漏えいが防げるハズはありません。定期変更が無意味だとはいいませんが、パスワードに関してもっと注力すべき点があります。 「Macはウイルスに強い」という幻想

「Macはウイルスに強い」という幻想

2014年10月、Mac OSを狙うマルウエアが登場。Microsoft Officeの海賊版など偽の業務アプリをダウンロードさせて感染を狙います。オフィス内のMacが珍しくない今日、どのような対策が必要でしょうか? 特集:情シスが率先して実施する「企業のマイナンバー対応」

特集:情シスが率先して実施する「企業のマイナンバー対応」

2016年1月に利用が始まる「マイナンバー(個人番号)制度」。すべての企業は、このマイナンバーに社として対応する必要が迫られています。「マイナンバーとは何か?」の基本解説とともに、企業のIT担当リーダーが抱える課題に特化し、実対策と実導入・導入に向けた具体策をまとめていきます。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

人気記事ランキング

- 爆売れだった「ノートPC」が早くも旧世代の現実

- HOYAに1000万ドル要求か サイバー犯罪グループの関与を仏メディアが報道

- GoogleやMetaは“やる気なし”? サポート詐欺から自力で身を守る方法

- PAN-OSにCVSS v4.0「10.0」の脆弱性 特定の条件で悪用が可能に

- PHPやRust、Node.jsなどで引数処理の脆弱性を確認 急ぎ対応を

- Appleの生成AI「MM1」は何ができるの? 他のLLMを凌駕する性能とは

- OTセキュリティ関連法改正で何が変わる? 改正のポイントと企業が今やるべきこと

- Google、ゼロデイ攻撃を分析した最新レポートを公開 97件の攻撃から見えたこと

- 約半数の企業は“初期段階” アイデンティティーセキュリティに関する調査が公開

- 生成AIは便利だが“リスクだらけ”? 上手に使いこなすために必要なこと