無料Wi-Fiは危ない? 夏休みに注意するセキュリティ(中編):萩原栄幸の情報セキュリティ相談室(2/2 ページ)

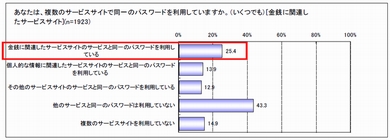

パスワードは使い回さない

友だちに貸してはいけないモノ

実は、素人が陥りがちな「パスワード神話」の1つに、「英字小文字、大文字、数字、特殊文字を混在させ、意味のない文字列として8桁以上にすれば、強固なパスワードが作れる」というものがある。

確かにこれは、「単体」のパスワード――この世に1つだけ――を使う人の場合であれば正しい。しかし実際は、ユーザーがこのように苦労したパスワードが次々に破られている。その理由は、いわゆる「リスト攻撃」にある。

攻撃者はまず脆弱なWebサイトを攻撃し、そこからごっそりとパスワード情報を入手する。例えば、攻撃者がAさんのパスワード「q7&Br28%Ym」を知ったとしよう。次に、攻撃者は強固(たいていはお金に絡む)なWebサイトに、AさんのID(もしくはメールアドレス)と入手したパスワードを使い、Aさんになりすましてログインを試みる。

Aさんは、「せっかく苦労して作った自分のパスワードだから」と、ついついこのパスワードを別のWebサイトでも使いたがる。その結果、苦労して作ったパスワードは「リスト攻撃」にはほとんど意味がないということになってしまう。

実際には、攻撃者はAさんだけを狙い撃ちするわけではない。盗んだパスワードをテーブル化し、それをもとに「辞書攻撃」(頻繁に使われる言葉を使った攻撃)とその応用技(例えばパスワードの後ろに、01、02など数字の連番をあてはめる)を組み合わせて実行し、なりすましをする。だから、絶対にパスワードを他のWebサイトで流用してはいけない。

ただし例外もある。無料登録で使うようなWebサイト(例えばニュース記事の閲覧のみ)では、万一情報が漏えいして攻撃者がなりすましをしても、そのWebサイトの情報をみることくらいしかできない。つまり、実害は少ないわけだ。こうしたWebサイトなら同じパスワードでも構わないだろう。もちろん、きちんと管理することは望まれるので、安易にしてしまわないように注意したい。

萩原栄幸

日本セキュリティ・マネジメント学会常任理事、「先端技術・情報犯罪とセキュリティ研究会」主査。社団法人コンピュータソフトウェア著作権協会技術顧問、CFE 公認不正検査士。旧通産省の情報処理技術者試験の最難関である「特種」に最年少(当時)で合格。2008年6月まで三菱東京UFJ銀行に勤務、実験室「テクノ巣」の責任者を務める。

組織内部犯罪やネット犯罪、コンプライアンス、情報セキュリティ、クラウド、スマホ、BYODなどをテーマに講演、執筆、コンサルティングと幅広く活躍中。「個人情報はこうして盗まれる」(KK ベストセラーズ)や「デジタル・フォレンジック辞典」(日科技連出版)など著書多数。

関連記事

夏休みに注意するセキュリティの脅威、傾向と対策は(前編)

夏休みに注意するセキュリティの脅威、傾向と対策は(前編)

夏休みに入り、いつもとは違う環境ではネット犯罪など様々な危険に遭いやすい。保護者や子どもが知っておくべき最近の犯罪や危険行為などの特徴と対策や注意点を紹介しよう。 親子で知るべき情報セキュリティの基本とPC、スマホの使い方

親子で知るべき情報セキュリティの基本とPC、スマホの使い方

今回は「学生」を中心に情報セキュリティの注意事項をご紹介したい。特に親と子どもの間には、意識の違いが存在する。生活が変わる時期でもあるので情報セキュリティの基本について確認してもらえると幸いだ。 いま一度考えたいSNSの使い方とセキュリティ

いま一度考えたいSNSの使い方とセキュリティ

Facebookで知らない人から「友達リクエスト」が来ても承認しづらいが、よく知っている人からでも困ったケースが起きた。便利で危険なSNSについて再考する。 「ボット」を人ごとと思うユーザーに伝えたいこと

「ボット」を人ごとと思うユーザーに伝えたいこと

PCや携帯電話を不正に操作する「ボット」の問題が後を絶たない。改めてこのボットの実態や感染することの恐ろしさを紹介したい。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

人気記事ランキング

- 江崎グリコ、基幹システムの切り替え失敗によって出荷や業務が一時停止

- 生成AIは2025年には“オワコン”か? 投資の先細りを後押しする「ある問題」

- Javaは他のプログラミング言語と比較してどのくらい危険なのか? Datadog調査

- 投資家たちがセキュリティ人材を“喉から手が出るほどほしい”ワケ

- ゼロトラストの最新トレンド5つをガートナーが発表

- AIを作る、使う人たちへ 生成AI普及で変わった「AI事業者ガイドライン」を読もう

- 「Gemini」でBigQuery、Lookerはどう変わる? 新機能の詳細と利用方法

- 大田区役所、2023年に発生したシステム障害の全貌を報告 NECとの和解の経緯

- WordPressプラグイン「Forminator」にCVSS 9.8の脆弱性 急ぎ対処を

- Appleの生成AI「MM1」は何ができるの? 他のLLMを凌駕する性能とは