第11回 ファイアウォール今昔物語 標的型攻撃で花咲く次世代FW:日本型セキュリティの現実と理想(2/3 ページ)

次世代ファイアウォールがなぜ必要に

ステートフルインスペクションによる“従来型”のファイアウォールは、約17年間大きく変わらずに、そのまま利用された。しかし、その間にネットワークを取り巻く環境が進化し、大きく様変わりしていった。

従来のファイアウォールは、アプリケーションによって通過するポートが違うことを前提に、「ポートの開閉」という制御をする。2000年代半ばには、既にネットワークトラフィック量の80%ほどが「ポート80」(HTTP)や「ポート443」(HTTPS)を通過する状況だった。もちろん外部から攻撃があっても、この2つのポートを閉ざすことはインターネット通信を遮断し、システムの停止につながるので絶対にできない。現在のWebアプリケーション全盛の時代に向かうにつれ、知らず知らずのうちに、従来のファイアウォールの効果がどんどん減ってしまったのである。

そこで、次世代ファイアウォールが登場した。次世代ファイアウォールの一番の特徴は、ポートだけではなく、そのポートを通過するアプリケーションが何なのかを判別してくれることだ。従来の仕組みでは「HTTP通信」としか認識されなかったものが、よりきめ細かく通信内容を識別できるようになった。情報漏えいにつながるとして、多くの企業でその利用が禁止されているP2Pソフトなどのアプリケーションかどうかと、いうレベルまで制御できるようになったのだ。

次世代ファイアウォールとは?

次世代ファイアウォールの“定義”は、それを語る人やメーカーの製品によっても違うが、一般的には以下の3つの機能が備わっているかどうかだろう。

次世代ファイアウォールの3つの機能

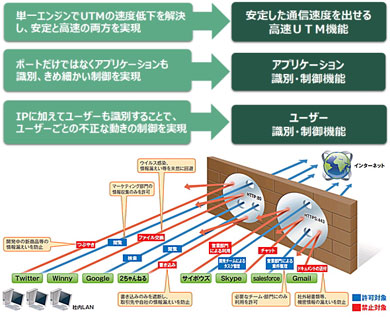

- アプリケーション識別、制御機能

- ユーザーの識別、制御機能

- 安定した通信速度を出せる高速UTM機能

ただ、これだけでは次世代ファイアウォールの本質は分かりにくい。前回記載したように次世代ファイアウォールは、従来のファイアウォールから一足飛びで進化したわけではなく、その途中に海外では「失敗作」といわれるUTMを挟んでいる。

この変遷も踏まえて従来型ファイアウォールやUTMの弱点が次世代ファイアウォールでどのように改善していったかを以下に示す。

従来型ファイアウォールからの改善点

- 新設計の単一のエンジンでUTMにおける速度低下の問題を解決し、安定性と高速性の両方を実現したこと

- ポート単位だけでなくアプリケーションの識別ときめ細かい制御を実現したこと

- IPアドレスのみでなくユーザーも識別して、ユーザーごとに不正な動きの制御できるようにしたこと

これまでミドルエンド以上ではスループット性能が出なかったUTMの弱点を新設計の高速エンジンで解決し、Webアプリケーションの急増に応じて通信ポート単位の制御からアプリケーションの可視化による制御を可能にした。そして、ディレクトリサービスと連動することで、誰(ユーザー)がどのようにアプリケーションや通信を利用しているのかが管理できるようになったのだ。

このように次世代ファイアウォールとは、従来型のファイアウォールの歩みがほぼ止まっていた1990年からの十数年分の環境変化に対応する機能を搭載し、新しいコンセプトの下で一足飛びのごとく進化したファイアウォールである(図1参照)。

関連記事

第10回 ファイアウォール今昔物語 境界防御が生まれた日

第10回 ファイアウォール今昔物語 境界防御が生まれた日

ネットワークセキュリティの代名詞と言えるファイアウォール。ゲートウェイに防御壁を築いてネットワークの内側を安全にする「境界防御」の時代をもたらした。今回はファイアウォールの普及から現在に至る変遷を述べたい。 第9回 「進撃の巨人」で知るインシデント対応 CSIRTとSOCの本質とは?

第9回 「進撃の巨人」で知るインシデント対応 CSIRTとSOCの本質とは?

「進撃の巨人」の世界では巨人の脅威に備える3種類の兵団がいる。現実世界でサイバー攻撃に立ち向かい、孤立無援のセキュリティから脱却するために欠かせないCSIRTやSOCとはどのような存在なのだろうか? 第8回 「進撃の巨人」で知るインシデント対応 3兵団とセキュリティ実態の関係

第8回 「進撃の巨人」で知るインシデント対応 3兵団とセキュリティ実態の関係

標的型攻撃などのセキュリティインシデントに対応するCSIRTやSOCが注目を集めている。これらはどのような存在なのだろうか。まずは「進撃の巨人」を例に解説しよう。 第7回 15年以上の激闘! 満身創痍になったアンチウイルス

第7回 15年以上の激闘! 満身創痍になったアンチウイルス

前回は全くの無防備の状態からセキュリティ対策の発端になったアンチウイルスが普及するまでの経緯を取り上げた。今回は現在のセキュリティ対策に至るまでのウイルスのその後を続けよう。

Copyright © ITmedia, Inc. All Rights Reserved.

人気記事ランキング

- 爆売れだった「ノートPC」が早くも旧世代の現実

- VPNやSSHを狙ったブルートフォース攻撃が増加中 対象となる製品は?

- 生成AIは検索エンジンではない 当たり前のようで、意識すると変わること

- HOYAに1000万ドル要求か サイバー犯罪グループの関与を仏メディアが報道

- ランサムウェアに通用しない“名ばかりバックアップ”になっていませんか?

- PHPやRust、Node.jsなどで引数処理の脆弱性を確認 急ぎ対応を

- 「Gemini」でBigQuery、Lookerはどう変わる? 新機能の詳細と利用方法

- GoogleやMetaは“やる気なし”? サポート詐欺から自力で身を守る方法

- 攻撃者が日本で最も悪用しているアプリは何か? 最新調査から見えた傾向

- 大田区役所、2023年に発生したシステム障害の全貌を報告 NECとの和解の経緯