ビッグデータとAIの台頭で注目されるサプライチェーンのリスク管理:ビッグデータ利活用と問題解決のいま(2/3 ページ)

サイバーセキュリティのフレームワークに組み込まれるC-SCRM

このような米国の政府情報システムにおけるC-SCRMの標準化に向けた取り組みの成果は、民間企業を含むサイバーセキュリティ全体の枠組にも取り入れられようとしている。

NISTは2017年1月10日、「重要インフラのサイバーセキュリティを向上させるためのフレークワーク 1.1版草案」(関連情報)を公開し、パブリックコメントの募集を開始した(募集期間は2017年4月10日まで)。

2014年2月12日に公表された「NISTサイバーセキュリティフレームワーク1.0版」(関連PDF)では、企業がサイバーセキュリティリスクを管理するために必要とされるコア機能として、「特定(Identify)」「防御(Protect)」「検知(Detect)」「対応(Respond)」「復旧(Recover)」の5つを掲げる。また、フレームワークを実装するためのプロセスの段階として、「第1層:部分的である(Partial)」「第2層:リスク情報を活用している(Risk Informed)」「第3層:繰り返し適用可能である(Repeatable)」「第4層:適応している(Adaptive)」の4階層を示していた。

「重要インフラのサイバーセキュリティを向上させるためのフレークワーク 1.1版草案」では、このような階層型アプローチを踏襲しつつ、サイバーセキュリティ評価と並んで、C-SCRMの章を追加した点が大きな特徴だ。

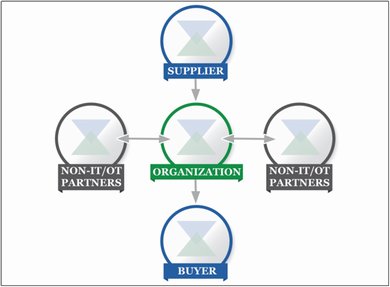

図4は、同草案より、サイバー・サプライチェーンに関わるステークホルダーの関係を示したものである。「バイヤー」は、組織から所与の製品/サービスを消費する人間/組織であり、「サプライヤー」は組織の内部目的(例:ITインフラストラクチャ)のために利用する製品/サービス、またはバイヤーに提供する製品/サービスに統合する製品/サービスの供給者である。そして、「非IT/OTパートナー」は、IT/OTを直接提供しないが、組織のセキュリティに影響を及ぼす製品/サービスプロバイダーである。

この草案では、C-SCRMの目的について、サイバー・サプライチェーン内における不良生産・開発業務により、潜在的に悪意がある機能を含んでいたり、偽造品であったり、脆弱であったりする可能性がある製品/サービスを特定、評価して軽減することとしている。そのためのC-SCRM活動として、以下のようなものを挙げている。

- サプライヤーおよびIT/OTパートナーのためのサイバーセキュリティに関する要求事項を決定する

- 正式な合意書(契約書)を介して、サイバーセキュリティに関する要求事項を規定する

- サプライヤーとパートナーに対し、サイバーセキュリティの要求事項がどのように確認され、検証されるかを伝達する

- さまざまな評価手法を介して、サイバーセキュリティの要求事項を満たしているか確認する

- 上記の活動を統治、管理する

なお、C-SCRMの具体的な管理策および参照文書に関しては、草案の「付録 A:フレームワークコア」で例示されている。

関連記事

米国で進むビッグデータの相互運用性の標準化とセキュリティ

米国で進むビッグデータの相互運用性の標準化とセキュリティ

2014年5月にホワイトハウスがビッグデータ報告書を公表して早一年が経ち、米国ではビッグデータに関わるイノベーションと同時に標準化の活動も急ピッチで進んでいる。今回は最前線の動向をお伝えしよう。 AIに不可欠な機械学習の仕組みとFinTech活用での注意点

AIに不可欠な機械学習の仕組みとFinTech活用での注意点

AIや機械学習によるビッグデータ活用はFinTechのさまざまな領域に適用されているが、そこではセキュリティやプライバシーも考慮する必要がある。今回は各種技術をひも解きながらFinTech活用における注意点を示してみたい。 サイバーセキュリティの課題解決を担うビッグデータ基盤技術のいま

サイバーセキュリティの課題解決を担うビッグデータ基盤技術のいま

セキュリティ対策に不可欠なログデータやメタデータの大容量化が進む中、ビッグデータ分析の基盤技術を活用して課題を解決しようとする動きが広まってきた。日本と海外ではどのような取り組みがあるのだろうか。 ITシステムと制御システムが融合するIoTクラウドのいま

ITシステムと制御システムが融合するIoTクラウドのいま

欧米では「インダストリアル・インターネット」や「インダストリー4.0」に代表される産業システム向けのIoT基盤が注目を集めている。これを主導するGEの動きやIoTクラウドにおける課題をみていこう。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

人気記事ランキング

- 江崎グリコ、基幹システムの切り替え失敗によって出荷や業務が一時停止

- Microsoft DefenderとKaspersky EDRに“完全解決困難”な脆弱性 マルウェア検出機能を悪用

- 生成AIは2025年には“オワコン”か? 投資の先細りを後押しする「ある問題」

- 投資家たちがセキュリティ人材を“喉から手が出るほどほしい”ワケ

- Javaは他のプログラミング言語と比較してどのくらい危険なのか? Datadog調査

- トレンドマイクロが推奨する、長期休暇前にすべきセキュリティ対策

- ゼロトラストの最新トレンド5つをガートナーが発表

- 大田区役所、2023年に発生したシステム障害の全貌を報告 NECとの和解の経緯

- 「Copilot for Securityを使ってみた」 セキュリティ担当者が感じた4つのメリットと課題

- AIを作る、使う人たちへ 生成AI普及で変わった「AI事業者ガイドライン」を読もう