Bluetoothをオンにするだけで乗っ取られる? 新たな脅威、「BlueBorne」の恐ろしさ:半径300メートルのIT(2/2 ページ)

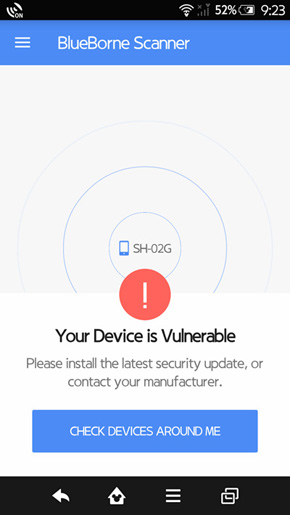

早速、このアプリをダウンロードして、手元にあった古いAndroid端末をチェックしてみました。3年前に購入したこの端末は、「Vulnerable」と表示され、“脆弱な状態にある”ことが分かります。

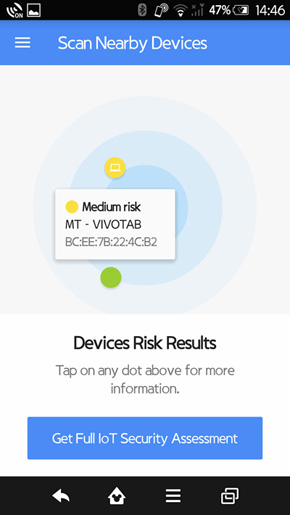

また、このアプリでは「近接するデバイスをスキャンし、問題が無いかどうかを確認する」機能もあります。これがなかなか衝撃的で、自宅の中でスキャンすると想像を超える数のデバイスが表示されます。

ただし、そのほとんどはBluetoothが使える端末に固有のID、MACアドレスだけしか表示されていない上、各機器でそのMACアドレスを確認する機能がほとんどないため、スマートフォン(Android/iOS)、Windows端末以外は何のデバイスなのかがさっぱり分からないという課題があります(これはarmisのアプリの問題ではなく、Bluetoothを搭載する各機器側の課題だと思っています)。

Windowsは、スキャンすることで端末の名前が表示されます。なお、この端末に最新のアップデートを適用することでこのリスクは表示されなくなったので、Windows 10は必ず最新の状態にしておきましょう

Windowsは、スキャンすることで端末の名前が表示されます。なお、この端末に最新のアップデートを適用することでこのリスクは表示されなくなったので、Windows 10は必ず最新の状態にしておきましょう最近のIoT機器はAndroidベースであることが多く、わが家でも「Amazon Fire TV」(AndroidをベースとしたFire OS)、ひかりTVチューナー(Android 4.0)がリモコンとしてBluetoothを利用しているようです。今回の影響があるのではないかと思うのですが、MACアドレスが不明で調査できませんでした。

利用者としてはいまのところ、「最新のOSアップデートを適用すること」と「ベンダーがアップデートを提供することを信じること」しかできません。もし、アップデートが配信されていない場合、Bluetoothはしばらくオフにしておくことをお勧めします(9月19日時点では、残念ながらほとんどのAndroid端末はまだアップデートがなく、この脆弱性の影響があると思っています)。

身近にある端末の安全すら把握できない恐さ

以前、自宅に「ウイルスバスター for Home Network」を導入し、そのスキャン機能を試したときに、自分でも忘れていた機器がネットワークにつながっていることに驚きました。

しかし、Bluetoothでつながっている機器はさらに多く、見えにくいはずです。今回は「親機」になり得る端末が対象のようですが、スマートフォンだけでなくテレビのセットトップボックスもAndroidで動き、最近はリモコンがBluetooth化されていることも多いので、BlueBorneの影響範囲は昔に比べて広くなっています。

そして今回の大きな問題は、「アップデートが適切に提供されるかどうか」ということです。Androidに関しては、Android 8.0(Oreo)以降の「Project Treble」対応ベンダーならばある程度安心できそうですが、それ以外の機器はベンダーを信頼するしかありません。さらに問題なのは、家庭内にある「PC、スマホ以外のIT機器」なのかもしれません。

今回、攻撃手法として「Bluetooth」が狙われましたが、今後も驚くような攻撃手法が、予想もしないところから狙ってくる可能性があります。特にIoT機器を提供するベンダーは、PCやスマホのように「セキュリティ的な洗礼」を受けていないことで、仕組みが脆弱だったり、アップデートを想定していないこともあるかもしれません。

BlueBorneについては、現時点の影響とともに、ベンダー各社がどのように対応しているかにも注目したいと思っています。

著者紹介:宮田健(みやた・たけし)

元@ITの編集者としてセキュリティ分野を担当。現在はフリーライターとして、ITやエンターテインメント情報を追いかけている。自分の生活を変える新しいデジタルガジェットを求め、趣味と仕事を公私混同しつつ日々試行錯誤中。

筆者より:

2015年2月10日に本連載をまとめた書籍『デジタルの作法〜1億総スマホ時代のセキュリティ講座』が発売されました。

これまでの記事をスマートフォン、セキュリティ、ソーシャルメディア、クラウド&PCの4章に再構成し、新たに書き下ろしも追加しています。セキュリティに詳しくない“普通の方々”へ届くことを目的とした連載ですので、書籍の形になったのは個人的にも本当にありがたいことです。皆さんのご家族や知り合いのうち「ネットで記事を読まない方」に届けばうれしいです。

関連記事

- 「半径300メートルのIT」記事一覧

Bluetooth実装の脆弱性「BlueBorne」、82億台に影響 無線経由で攻撃の恐れ

Bluetooth実装の脆弱性「BlueBorne」、82億台に影響 無線経由で攻撃の恐れ

AndroidやiOS、Windows、Linuxなど主要OSのBluetooth実装に起因する脆弱性が発見された。近隣の端末を無線経由で攻撃し、相手の端末を制御したりマルウェアに感染させたりすることが可能とされる。 毒をもって毒を制す? 本格セキュリティ家電に“まさか”の技術

毒をもって毒を制す? 本格セキュリティ家電に“まさか”の技術

ゲーム機やNAS、STBなどの“ネット家電”が増えている今、ここに攻撃を仕掛けるケースが出始めています。こうした中で登場したのが“ネットの脅威から家全体を守る”セキュリティデバイス。その仕組みがなかなか面白いのです。 今度は「PETYA亜種」が猛威 感染対策に効く“情報の追い方”

今度は「PETYA亜種」が猛威 感染対策に効く“情報の追い方”

感染によって暗号化されたデータを元に戻すのが難しいとされるランサムウェア「PETYA亜種」が流行の兆しを見せています。餌食にならないための対策方法とは。 ランサムウェア「WannaCry」の被害が止まらない理由

ランサムウェア「WannaCry」の被害が止まらない理由

世界で猛威を振るい、次々と被害が報告されているランサムウェア、「WannaCry」。なぜ、被害が拡大し続けているのでしょうか。 ネットバンキングを狙う「DreamBot」が猛威 今すべき対策は

ネットバンキングを狙う「DreamBot」が猛威 今すべき対策は

インターネットバンキングを狙う「DreamBot」が猛威を振るっています。私たちのお金を狙う、このマルウェアの餌食にならないためにできることとは?

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

人気記事ランキング

- 江崎グリコ、基幹システムの切り替え失敗によって出荷や業務が一時停止

- Microsoft DefenderとKaspersky EDRに“完全解決困難”な脆弱性 マルウェア検出機能を悪用

- 生成AIは2025年には“オワコン”か? 投資の先細りを後押しする「ある問題」

- 投資家たちがセキュリティ人材を“喉から手が出るほどほしい”ワケ

- Javaは他のプログラミング言語と比較してどのくらい危険なのか? Datadog調査

- ゼロトラストの最新トレンド5つをガートナーが発表

- 大田区役所、2023年に発生したシステム障害の全貌を報告 NECとの和解の経緯

- トレンドマイクロが推奨する、長期休暇前にすべきセキュリティ対策

- 「Copilot for Securityを使ってみた」 セキュリティ担当者が感じた4つのメリットと課題

- WordPressプラグイン「Forminator」にCVSS 9.8の脆弱性 急ぎ対処を