セキュリティ投資がビジネス発展の鍵 経営者が今、取り組むべきことは

「社長、我が社がサイバー攻撃を受けています」――。その時、あなたの会社はすぐに対策できますか?

「社長、我が社がサイバー攻撃を受けています」――。こんな情報が飛び込んできたとき、すぐ全社を挙げて対応できる企業はどれくらいあるのだろうか。

こうした事態はもはや他人ごとではない。さまざまな企業でビジネスの共創が進む中、すぐに適切な対応ができなければ、自社の信用を失うだけでなく、関連会社や取引先にも被害が及びかねない。

経営者はサイバー攻撃の脅威に対してどのような対応をすべきなのか――。その1つの解を示しているのが、経済産業省とIPA(独立行政法人情報処理推進機構)で発行する「サイバーセキュリティ経営ガイドライン」だ。

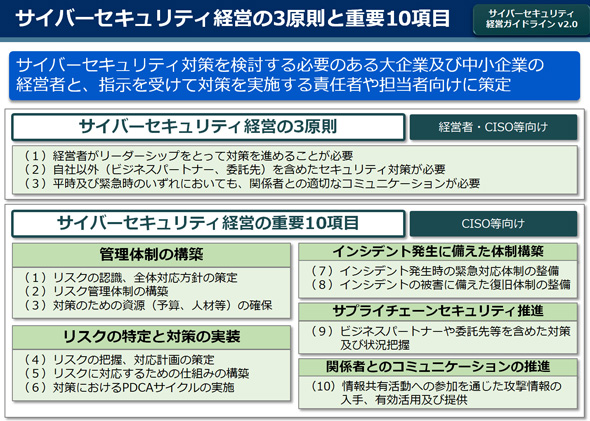

このガイドラインには、経営者がセキュリティ対策を実施する上で認識すべき「3原則」と、CISO(最高情報セキュリティ責任者)に指示すべき「重要10項目」が示されており、ICT の利活用なしではビジネスが成立しない今、セキュリティ対策を「コスト」と捉えるのではなく、「投資」と捉えることが重要と明言されている。セキュリティ対策は、経営戦略として必要不可欠、かつ経営者としての責務といえるだろう。

2017年末の改訂(Ver 2.0)では、「(5)リスクに対応するための仕組みの構築」に”攻撃の検知を含めたリスク管理体制”、「(8)インシデントの被害に備えた復旧体制の整備」に”サイバー攻撃を受けた場合の復旧への備え”も追加された。「いかに素早くサイバー攻撃を発見して対処し、インシデントによる被害を最小限にとどめるかが重要」というわけだ。

こうした背景から今、インシデントの火消し役となるCSIRT(Computer Security Incident Response Team)が注目されている。昨今のサイバー攻撃は防御が難しく、しかも日本は世界の平均より「サイバー攻撃を受けていること自体」に気付くのか遅いのが現状だ。欧米では対処方針の見直しが進められ、インシデント発生を前提にした取り組みにも重点が置かれている。IPAの調査(企業のCISOやCSIRTに関する実態調査2017)によると、米国では既に半数以上の企業がCSIRTを設置している一方、日本では2割程度にとどまっている。

20年近くのCSIRT運用実績を持つNECで、CSIRTの構築と運用の支援を行っているサイバーセキュリティ戦略本部 シニアエキスパートの吉府研治氏、スマートネットワーク事業部 マネージャーの喜田弘司氏、ビジネスクリエイション本部マネージャーの和田祥光氏の3人に話を聞いた。

NECで、CSIRTの構築と運用の支援を行っているサイバーセキュリティ戦略本部 シニアエキスパートの吉府研治氏(左)、スマートネットワーク事業部 マネージャーの喜田弘司氏(中)、ビジネスクリエイション本部 マネージャーの和田祥光氏(右)

NECで、CSIRTの構築と運用の支援を行っているサイバーセキュリティ戦略本部 シニアエキスパートの吉府研治氏(左)、スマートネットワーク事業部 マネージャーの喜田弘司氏(中)、ビジネスクリエイション本部 マネージャーの和田祥光氏(右)“気付けない攻撃”に深く静かに侵食されている?

「CSIRTのメンバーが専任ではなく、ほかに業務を持っていたり、CSIRTに権限や予算を与えられていなかったり、というような肩書だけの“名ばかりCSIRT”も多いのが実状です」――。日本におけるCSIRTの現状について吉府氏はこう話す。

そもそもCSIRTが機能しているかどうかは、有事の時に分かることで、平常時にはなかなか評価しづらい。

ただ、脅威は待ってくれないのも事実だ。「そもそも自社が攻撃されているのに気付いていない企業も多く、CSIRTのメンバーが『うちは攻撃されていない』と報告していても、実は深く静かに侵食されている可能性があります」(吉府氏)

CSIRT構築・運用の2つの落とし穴

経営者が危機意識を持っただけでCSIRTがうまく機能するわけではない――。吉府氏によれば、CSIRTの構築と運用には、2つの落とし穴があるという。1つは「メンバーのスキル不足」だ。「CSIRTの構築時には、自社にいた”たまたまセキュリティに詳しい人”がアサインされがちです。IPAの前出の報告書(企業のCISOやCSIRTに関する実態調査2017)を見ると、多くの場合、CSIRTを構築したもののメンバーのスキルが伴っていないことが分かります。これでは、運用でつまずくことになります」(吉府氏)

「もともと、CSIRTは発生したインシデントを対処するのが主な役割でしたが、今ではインシデントになる手前で、攻撃者が“何をしようとしているのかを見極める”ことも重要になっています。これにはインシデント対応の高度なスキルと多くの経験が必要です」(喜田氏)

もう1つは「投資計画の立案と実行」だ。「起きているサイバー攻撃に対し、自社の対策のどこを、どれだけ強化するのか、またその優先順位など、過不足のない投資計画が必要です」

専門家に頼るのもスキル不足解消の1つ

「メンバーのスキル不足」を解決するにはどうしたらいいのか――。和田氏が挙げるのが“分業”だ。例えば、技術的に難易度の高い解析が自社では困難であれば、その部分は高度なスキルと経験を持った外部の専門家に任せてしまう。その解析結果をもとに最終判断を下すのは、社内の事情を一番よく知る自社のCSIRTメンバーということも増えているという。

「NECはセキュリティの専門家を育成し続けており、CSIRTの構築と運用の支援をしたり、企業のシステムをNECのSOC(Security Operation Center)で常時監視したりしています」(吉府氏)

NECが提供するCSIRT構築支援サービスは、まず企業における現状を把握し、対策ができている部分と不足している部分を評価した上で、同社の経験をもとにしたアドバイスを行う。その上で、企業が求めるセキュリティレベルを満たす運用体制や運用支援をするツールを検討する。

また、NECは、運用を支援するツールとして、脆弱性を含めたリスク管理を行う「ActSecure セキュリティリスク管理サービス」や、AIを使って平常時との違いを即座に把握し、未知のサイバー攻撃の侵入を検知する「ActSecure セキュリティ異常検知サービス」など、多くを提供している。

セキュリティ投資の妥当性を判断するには

「投資計画を立案し実行する」にはどうしたらいいのか――。実行には経営者の判断が不可欠なのは言うまでもない。吉府氏によれば、前出のように、世の中で何が起きていて、自社に対してどれだけの影響と対策の緊急度があるのかの説明を受け、経営者が妥当性を理解しなければならない。ただ、セキュリティ投資は”効果”が見えにくいため、一般的な稟議書を流用するにしても、工夫が必要だと続ける。

「インシデント発生による被害想定額と、必要になる投資額を算出してもらいます。そこで、例えば、対策プランAではメンバー3人が必要、プランBでは この運用支援ツールの導入でメンバーは1人に抑えられます――というように解説されれば判断をしやすいはずです」(喜田氏)

過不足のない投資計画をどれだけ具体的に描けるかが重要になるが、NECでは「適切な投資計画の支援」も行っており、企業が社内の関連部門を納得させるための協力もしているという。それには、20年近くCSIRTを運用してきた実績と経験や、これまで仕掛けられてきたサイバー攻撃の対処ノウハウが生かされている。

トップと現場がタッグを組んで変革を起こす

セキュリティ対策を行うことは、ビジネスの継続に不可欠だが、有事に備えるだけでなく、いまや、しっかりと対策している企業が、調達要件で有利になるなど「世界から選ばれる」時代になりつつある。経営者は、「セキュリティは投資」という意識を持つとともに、対策を現場に任せっきりにするのではなく、経営者の責務として現場とタッグを組み「いかに素早くサイバー攻撃を発見して対処し、被害を最小限にとどめるのか」、そのためには「自社に今、何が足りず、どう強化するのか」を考えることが、ビジネスを発展させる鍵になるだろう。

今回、強いCSIRTをつくるための「セキュリティの運用支援」についても、NECにインタビューを行っている。CSIRT運用に課題を感じている、構築を検討している企業の方は、ぜひ、「“名ばかりCSIRT”から脱却する『AIと人が共存する運用サイクル』とは?」も参考にしてほしい。

資料ダウンロード

IoT時代に求められるセキュリティ対策、事業継続のための課題とは?

サイバー攻撃の手法が拡大し、いまやICTだけではなくIoTを含めた対策をしなければ、ビジネスを守り切れない。本資料ではIoT時代のサイバーセキュリティ経営を支援するサービスを紹介する。

資料ダウンロード

サイバー攻撃に悪用される脆弱性。効率的に脆弱性を対処する管理方法とは?

日々公開されるシステムの脆弱性。対処漏れなどにより、脆弱性が悪用されサイバー攻撃の被害につながる企業が後を絶たない。脆弱性へ対処する必要があることは分かっているものの、なぜ対応できないのか。運用の課題と解決方法に迫る。

資料ダウンロード

“いつもと違う”で兆候を検知するAIを活用したクラウド型EDRとは?

従来のマルウェアの侵入や感染を防止するセキュリティ対策“だけ”では限界がきている。これからは、侵入を前提に「感染を早期検知し対処するパラダイムシフト」が重要だ。それは一体どのようなアプローチなのか?

Copyright © ITmedia, Inc. All Rights Reserved.

提供:NEC

アイティメディア営業企画/制作:ITmedia エンタープライズ編集部/掲載内容有効期限:2018年3月31日

関連ホワイトペーパー

サイバー攻撃の手法が拡大し、いまやICTだけではなくIoTを含めた対策をしなければ、ビジネスを守り切れない。本資料ではIoT時代のサイバーセキュリティ経営を支援するサービスを紹介する。

日々公開されるシステムの脆弱性。対処漏れなどにより、脆弱性が悪用されサイバー攻撃の被害につながる企業が後を絶たない。脆弱性へ対処する必要があることは分かっているものの、なぜ対応できないのか。運用の課題と解決方法に迫る。

従来のマルウェアの侵入や感染を防止するセキュリティ対策“だけ”では限界がきている。これからは、侵入を前提に「感染を早期検知し対処するパラダイムシフト」が重要だ。それは一体どのようなアプローチなのか?

NEC サイバーセキュリティ戦略本部 シニアエキスパートの吉府研治氏

NEC サイバーセキュリティ戦略本部 シニアエキスパートの吉府研治氏 NEC スマートネットワーク事業部マネージャーの喜田弘司氏

NEC スマートネットワーク事業部マネージャーの喜田弘司氏 NECビジネスクリエイション本部マネージャーの和田祥光氏

NECビジネスクリエイション本部マネージャーの和田祥光氏