脱ITIL、CASBも検討――マルチクラウド時代のITサービスマネジメント、東京海上日動の選択(2/2 ページ)

増え続けるチェック項目にどう対応するか?

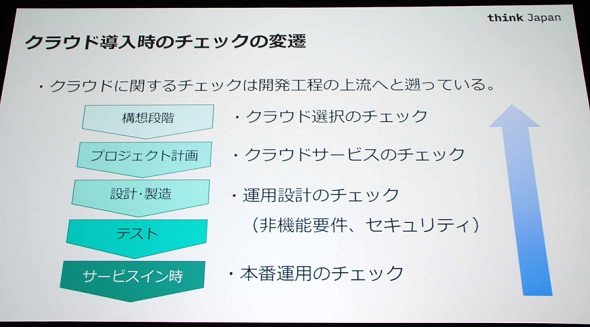

ガバナンスを高めようとすれば、必然的にサービス導入時のチェックは厳しくなる。これまでは、サービスインの際に運用の確認をすれば問題なかったが、運用設計の確認やサービス自体の確認など、確認のタイミングがどんどん開発工程の上流へと移っているそうだ。

同社では、サービスを新規委託する際に、企業の信頼性や性能、問題管理といった237項目にも及ぶチェックを実施しているという。そのうち約6割(143項目)はセキュリティに関するものだ。同様にサービス運用時にも、月例で182項目の確認を実施している。そのうち63項目は脆弱性に関する確認など、セキュリティに関するものだという。

ここまで厳しい確認をするのも、他社のサービス上で情報漏えいが起きた際に、最終的にはユーザー企業の責任になってしまうために他ならない。それ故に、オンプレミスと同等のセキュリティ要件が求められる。とはいえ、間接的なガバナンスであるため、連絡などのタスクは増えてしまう。

「東京海上日動では、ブロックチェーンなどFintechに関連した実証実験を数十件ほど行っていますが、それらは全てAWSを中心とするクラウド上で実施しています。セキュリティ面での不安があるため、ゲートウェイやAPIなどを独自に開発しています」(角田氏)

ServiceNowを導入、今後は「CASB」の検討も

こうした課題に対し、東京海上日動システムズでは、運用時のチェック体制を自動化(RPA化)したり、グローバル化も見据えて、SaaS型のサービスマネジメントソリューション「ServiceNow」を導入したりしているという。同時にサイバー攻撃に対応できるセキュリティ人材も増員する考えだ。中途採用が難しいため、社内での育成が中心になるという。

今後は、マルチクラウドを統合的に管理するシステムとして、「CASB(Cloud Access Security Broker)」の導入や、ITILを補完するものとして、アウトソースしたサービスに向くフレームワーク「SIAM(Service Integration and Management)」の導入を検討しているとのことだ。

「CASBについては2年ほど前から研究しており、当面の対策としては有効だと考えています。ITILはよくできているとは思いますが、クラウドを中心とするアウトソースしたサービスについては、現在の状況に追い付いていません。そのため、SIAMを勉強してもらうためのメンバーも準備しています」(角田氏)

ITサービスマネジメントの観点で考えると、今後、クラウドはセキュリティが強固であることや、マルチクラウド管理に向くことが差別化のポイントとなるのではないかと角田氏は予想する。

「アプリケーションレイヤーがコンテナ化されていることが前提ですが、クラウド間の移動が容易になれば、エンタープライズ向けのクラウドは、セキュリティ特化やマルチクラウドの管理に特化するといった、今とは別の方向に進化していくのではないかと考えています」(角田氏)

関連記事

東京海上日動にある「若者しかいない」開発部門――メンバーは全員20代、入社5年目未満

東京海上日動にある「若者しかいない」開発部門――メンバーは全員20代、入社5年目未満

管理職を除く全員が20代で、入社5年目未満だけ――東京海上日動システムズのアプリケーション開発部門は一風変わった組織だ。理系男子から文系女子まで、その出自やスキルもさまざま。これで本当に仕事は回るの……? モバイルPCのセキュリティリスクを補償する「テレワーク保険」 東京海上日動と日本マイクロソフトから

モバイルPCのセキュリティリスクを補償する「テレワーク保険」 東京海上日動と日本マイクロソフトから

東京海上日動と日本マイクロソフトが、モバイルPCからの情報漏えいやモバイルPCに対する不正アクセスといったテレワーク中のリスクをカバーする「テレワーク保険」を発売。Windows10を搭載した法人向けPCに付帯する形で提供される。 5分で絶対に分かるITIL

5分で絶対に分かるITIL

SREって、具体的にどんな仕事する人たちなの?

SREって、具体的にどんな仕事する人たちなの?

インフラ構築や運用に必要なコストが変わってきている昨今、運用技術者に求められる役割が変わりつつあります。それが「SRE」です。日本ではまだまだ一般的ではない概念ですが、本連載ではリクルートグループの例を通じて、その実態をお伝えしていきます。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

人気記事ランキング

- 江崎グリコ、基幹システムの切り替え失敗によって出荷や業務が一時停止

- Microsoft DefenderとKaspersky EDRに“完全解決困難”な脆弱性 マルウェア検出機能を悪用

- 生成AIは2025年には“オワコン”か? 投資の先細りを後押しする「ある問題」

- 「欧州 AI法」がついに成立 罰金「50億円超」を回避するためのポイントは?

- 「Copilot for Securityを使ってみた」 セキュリティ担当者が感じた4つのメリットと課題

- 日本企業は従業員を“信頼しすぎ”? 情報漏えいのリスクと現状をProofpointが調査

- トレンドマイクロが推奨する、長期休暇前にすべきセキュリティ対策

- AWSリソースを保護するための5つのベストプラクティス CrowdStrikeが指南

- VMwareが「ESXi無償版」の提供を終了 移行先の有力候補は?

- Javaは他のプログラミング言語と比較してどのくらい危険なのか? Datadog調査