「OpenSSH」に情報流出の脆弱性が見つかり、1月14日にリリースされた更新版で修正された。秘密鍵が流出する恐れもあることから、米セキュリティ機関のCERT/CCなどはできるだけ早急に対応するよう呼び掛けている。

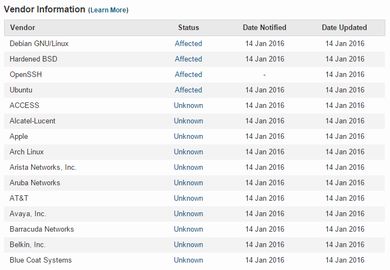

CERT/CCやOpenSSHが公開したセキュリティ情報によると、OpenSSHクライアントコードのバージョン5.4〜7.1p1では、SSH接続の再開(ローミング)が実験的にサポートされた。サーバコードにはこの機能は実装されていないものの、クライアントコードではデフォルトで有効になっており、悪質なサーバを使って悪用された場合、クライアントユーザーの秘密鍵を含むクライアントメモリがそのサーバにリークされる恐れがある。

米SANS Internet Storm Centerではこの脆弱性について、2014年に発覚した「Heartbleed」と呼ばれるOpenSSLの重大な脆弱性と類似点はあるものの、今回の脆弱性が悪用できるのはエンドユーザーが悪質なサーバに接続した場合のみであることから、Heartbleedの方がはるかに深刻だったと解説している。

脆弱性は「OpenSSH 7.1p2」で修正された。アップデートできないユーザーのために、回避策も紹介されている。

変更履歴……初出時に記事タイトルおよび本文に一部誤りがありました。修正しました。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

OpenSSL、深刻な脆弱性を修正した更新版公開

OpenSSL、深刻な脆弱性を修正した更新版公開

攻撃者が代替チェーン証明書を偽造できてしまう恐れがあり、通信の傍受やデータの改ざんなどの攻撃に利用される可能性がある。 OpenSSLの更新版公開、「Logjam」対策を実装

OpenSSLの更新版公開、「Logjam」対策を実装

「Logjam」と呼ばれるTLSプロトコルの脆弱性の悪用を防ぐ対策を実装したほか、6件の脆弱性が修正された。 Apache Struts2にXSSの脆弱性、更新版が公開

Apache Struts2にXSSの脆弱性、更新版が公開

脆弱性は2件あり、悪用された場合に任意のスクリプトを実行される恐れがある。 脆弱性を治す平均日数は? 情報流出を招く実態判明

脆弱性を治す平均日数は? 情報流出を招く実態判明

脆弱性の修正対応に要した期間は、金融機関や教育機関では長期であることが分かった。