主要PCメーカーの更新ツール全てに深刻な脆弱性

Duo Securityによると、主要OEM各社がPCにプリインストールしている更新ツール全てに危険度の高い脆弱性が見つかった。

セキュリティ企業のDuo Securityは5月31日、主要OEM各社がPCにプリインストールしている更新ツールなどの実態に関する調査報告書を公表し、全社の更新ツールに危険度の高い脆弱性が少なくとも1件見つかったと発表した。

こうしたプリインストールソフトは「クラップ(ゴミ)ウェア」や「ブロート(膨張)ウェア」と呼ばれ、以前から危険性が指摘されていた。Lenovoの「Superfish」やDellの「eDell Root」などの深刻な脆弱性も相次いで発覚している。

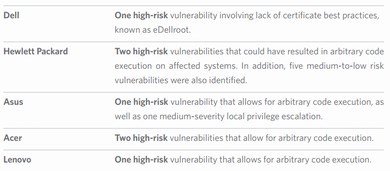

Duo Securityの実態調査では、Acer、Asus、Dell、Hewlett-Packard(HP)、LenovoのPCにプリインストールされているソフトウェアについて調べた。

その結果、調査対象とした全PCにサードパーティー更新ツールが搭載されていることが判明。全社の更新ツールに危険度の高い脆弱性が1件〜2件見つかったほか、HPのツールには危険度中〜低の脆弱性も5件、Asusのツールでは中程度の脆弱性1件が発見されたという。

こうしたプリインストール版更新ツールの脆弱性を突かれれば、中間者攻撃を仕掛けられて任意のコードを実行され、システムを制御される恐れもあるとDuo Securityは解説する。

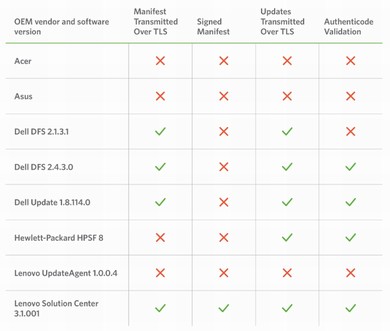

さらに、一部のメーカーは更新ツールのトラフィックをTLSで暗号化するなどの基本的なセキュリティ対策も実装していなかったという。セキュリティ対策を試みていても、実装上の問題や設定問題に足を取られている実態が判明したとしている。

関連記事

Dell、ルート証明書の脆弱性で対応表明 別の問題発覚

Dell、ルート証明書の脆弱性で対応表明 別の問題発覚

Dellはシステムから「eDellRoot」を恒久的に削除する方法について説明。一方、米CERT/CCは、Dellの別のルート証明書「DSDTestProvider」に関する脆弱性情報も公開した。 Lenovo、迷惑プリインストールソフトの一掃を宣言

Lenovo、迷惑プリインストールソフトの一掃を宣言

Lenovoは「よりクリーンで安全なPCの提供におけるリーダーになる」と宣言。プリインストールアプリケーションの量を大幅に削減し、全ソフトウェアについての情報を公開すると表明した。 DellのPCに不審なルート証明書、LenovoのSuperfishと同じ問題か

DellのPCに不審なルート証明書、LenovoのSuperfishと同じ問題か

Dellのマシンにプリインストールされている自己署名ルート証明書の「eDellRoot」について、危険を指摘する声が相次いでいる。 Lenovoの「SuperFish」問題はさらに深刻、大手サイトへの攻撃兆候も

Lenovoの「SuperFish」問題はさらに深刻、大手サイトへの攻撃兆候も

米電子フロンティア財団によれば、この問題は当初考えられていたよりも重大な影響があり、米GoogleやMicrosoft、Twitterなどの大手サイトが狙われている痕跡もあることが分かったという。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.