Androidの月例パッチ公開、100件超の脆弱性に対処

メディア処理に使われるMediaserverに関して今回も深刻な脆弱性が多数修正されたほか、Qualcommなどのハードウェア関連コンポーネントに起因するデバイス固有の脆弱性にも対処した。

米Googleは7月6日、Androidの月例セキュリティ情報を公開した。Nexus向けにはOTA(無線経由)でセキュリティアップデートを配信し、パートナー各社には6月6日までに通知。2016年7月5日以降のセキュリティパッチレベルで脆弱性が修正される。

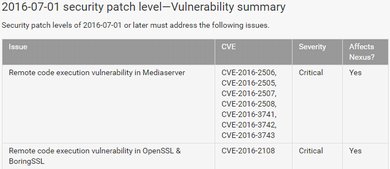

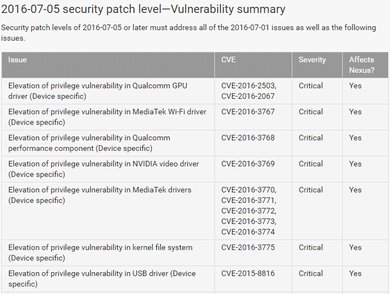

今回のセキュリティ情報は、AndroidのMediaserverやOpenSSLといったコンポーネントの脆弱性を中心とする「セキュリティパッチレベル2016-07-01」と、QualcommやNVIDIAなどのハードウェア関連コンポーネントに起因するデバイス固有の脆弱性を中心とする「セキュリティパッチレベル2016-07-05」に分割して公開された。合計で100件を超す膨大な量の脆弱性に対処している。

「2016-07-01」のパッチでは、Androidでのメディア処理に使われるMediaserverに関して、今回も危険度が最も高い「Critical」レベルの脆弱性7件が修正された。悪用されると、電子メールやWebブラウザ、MMS経由でメディアファイルを処理させる手口を使って、リモートの攻撃者が端末上でコードを実行できてしまう恐れがある。

また、OpenSSLとBoringSSLに存在する1件の脆弱性も、リモートでコードを実行される恐れがあることから「Critical」に分類された。他にもBluetoothやlibpngなどに存在する危険度の高い脆弱性多数に対処している。

一方、「2016-07-05」のパッチでは、QualcommのGPUドライバ、MediaTek Wi-Fiドライバ、Qualcommパフォーマンスコンポーネント、NVIDIAビデオドライバ、MediaTekドライバ、カーネルファイルシステム、USBドライバに存在する脆弱性が、それぞれ「Critical」に分類されている。いずれも悪用されると権限を昇格される恐れがある。

Googleによると、今回対処した脆弱性が悪用されたり、ユーザーが被害に遭ったりしたケースは現時点では報告されていないという。

関連記事

Androidのフルディスク暗号化が破られる恐れ、研究者が問題指摘

Androidのフルディスク暗号化が破られる恐れ、研究者が問題指摘

Qualcommのプロセッサを搭載したAndroid端末のセキュリティ機能「TrustZone」の脆弱性を突いて、フルディスク暗号化が破られる恐れがあるという。 Qualcomm採用のAndroid端末に情報漏えいの脆弱性、旧機種多数に影響

Qualcomm採用のAndroid端末に情報漏えいの脆弱性、旧機種多数に影響

脆弱性は5年近く前から存在し、古い端末ではメーカーからパッチが提供されない可能性がある。 古いAndroidは「XP状態」、ランサムウェア感染攻撃を確認

古いAndroidは「XP状態」、ランサムウェア感染攻撃を確認

「Android 4.xを搭載した端末の多くはWindows XPを搭載したPCと同じ状態」と専門家は解説する。 root権限奪取のAndroidアドウェア、削除ほぼ不可の進化版

root権限奪取のAndroidアドウェア、削除ほぼ不可の進化版

正規アプリを装って2万本が流通しているという。アドウェアはroot権限を取得してシステムアプリケーションとして組み込まれ、インストールすると、削除はほぼ不可能になる。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.