“ْ–{گl‚ھ•W“I‚جƒ}ƒ‹ƒEƒFƒAڈoŒ»پAچH‹ئ‘هٹw‚جŒ¤‹†ژ؛‚ً–¼ڈو‚éƒtƒ@ƒCƒ‹‚إ‰“ٹu‘€چى

ٹ´گُ‚ج‚«‚ء‚©‚¯‚ئ‚ب‚éƒtƒ@ƒCƒ‹‚ة‚حپAٹض“Œ‚جچH‹ئ‘هٹw‚جŒ¤‹†ژ؛‚ةٹضکA‚·‚邨‚ئ‚蕶ڈ‘‚ھژg‚ي‚ê‚ؤ‚¢‚é‚ئ‚¢‚¤پB

پ@ƒZƒLƒ…ƒٹƒeƒBٹé‹ئ‚جƒpƒچƒAƒ‹ƒgƒlƒbƒgƒڈپ[ƒNƒX‚ح8Œژ17“ْپA“ْ–{گl‚ً‘_‚¤ƒ}ƒ‹ƒEƒFƒAپuAveoپv‚ة‚و‚é•W“IŒ^ƒTƒCƒoپ[چUŒ‚‚ض‚ج’چˆس‚ًŒؤ‚رٹ|‚¯‚½پBƒ}ƒ‹ƒEƒFƒA‚جٹgژU‚ة‚حٹض“Œ‚جچH‹ئ‘هٹw‚جŒ¤‹†ژ؛‚ةٹضکA‚·‚éExcel•¶ڈ‘‚ةŒ©‚¹‚©‚¯‚½ƒtƒ@ƒCƒ‹‚ھژg‚ي‚ê‚ؤ‚¢‚é‚ئ‚¢‚¤پB

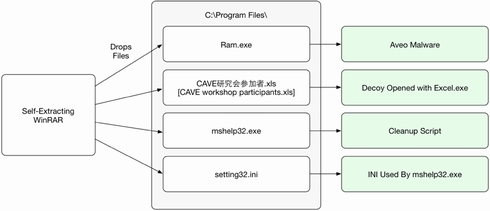

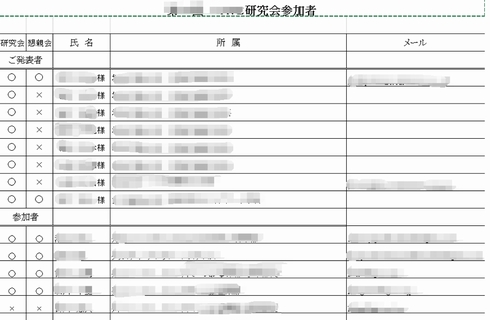

پ@Aveo‚حExcelƒtƒ@ƒCƒ‹‚جƒAƒCƒRƒ“‚ة‹U‘•‚µ‚½WinRARژ©Œب‰ً“€Œ^‚جژہچsƒtƒ@ƒCƒ‹‚إپAƒ†پ[ƒUپ[‚ھ‚±‚ê‚ًژہچs‚·‚é‹U‚ج•¶ڈ‘‚âƒgƒچƒC‚ج–ط”n‚ھƒ_ƒEƒ“ƒچپ[ƒh‚³‚ê‚éپB‹U‚ج•¶ڈ‘‚ح‘هٹw‚جŒ¤‹†ژ؛‚جWebƒTƒCƒg‚إŒِٹJ‚³‚êپAŒ¤‹†‰ïژQ‰ءژز‚جˆê——‚ھ‹Lچع‚³‚ê‚ؤ‚¢‚éپB•¶ڈ‘‚ح“ْ–{Œê‚ة‚ب‚ء‚ؤ‚¨‚èپA“¯ژ‚ةƒ_ƒEƒ“ƒچپ[ƒh‚³‚ê‚éƒtƒ@ƒCƒ‹پiƒgƒچƒC‚ج–ط”nپj‚ج–¼ڈج‚à“ْ–{Œê‚ة‚ب‚ء‚ؤ‚¢‚邱‚ئ‚©‚çپA“¯ژذ‚ھ‚±‚جچUŒ‚‚ھ“ْ–{گl‚ً‘_‚ء‚½‚à‚ج‚¾‚ئژw“E‚µ‚ؤ‚¢‚éپB

پ@ƒ_ƒEƒ“ƒچپ[ƒh‚³‚ꂽƒgƒچƒC‚ج–ط”n‚ح‰“ٹu‘€چىŒ^‚إپAٹ´گُگو‚جƒRƒ“ƒsƒ…پ[ƒ^‚©‚çچUŒ‚ژز‚ھگف’u‚µ‚½‚ئ‚ف‚ç‚ê‚é•ؤچ‘‚ج•،گ”ƒhƒپƒCƒ“‚ةگع‘±‚µپA“گ‚ٌ‚¾ڈî•ٌ‚ً‘—گM‚µ‚½‚èپAچUŒ‚ژز‚ج–½—ك‚ًژَگM‚µ‚½‚肵‚ؤ‚¢‚é‚ئ‚ف‚ç‚ê‚éپBٹ´گُ“–ڈ‰‚حˆêˆس‚جƒnƒbƒVƒ…پAWindows‚جƒoپ[ƒWƒ‡ƒ“پAIPƒAƒhƒŒƒXپAƒ†پ[ƒUپ[–¼‚ب‚ا‚جڈî•ٌ‚ً‘—گM‚·‚邱‚ئ‚ھ•ھ‚©‚ء‚½‚ئ‚¢‚¤پB

پ@Aveo‚ح‚»‚جŒم‚àٹ´گُ‚µ‚½ƒRƒ“ƒsƒ…پ[ƒ^‚جƒŒƒWƒXƒgƒٹ‚ً‰ü‚´‚ٌ‚·‚é‚ب‚ا‚µ‚ؤگِ•ڑ‚ً‘±‚¯‚éپBچUŒ‚ژز‚©‚ç‚حƒCƒ“ƒ^ƒ‰ƒNƒeƒBƒuƒVƒFƒ‹‚إ‚جƒRƒ}ƒ“ƒhژہچsپAƒtƒ@ƒCƒ‹‚ج“üژèپEڈ‘‚«چ‚فپA“ا‚فچ‚فپAƒhƒ‰ƒCƒu‚جƒٹƒXƒg‚ب‚ا‚ج–½—ك‚ًژَ‚¯ژو‚èپAژہچs‚·‚éپB

پ@“¯ژذ‚ة‚و‚é‚ئAveo‚حپA2015”N‚ةپuو]•ٌپvƒپپ[ƒ‹‚ب‚ا‚ً’ت‚¶‚ؤچ‘“à‚جƒnƒCƒeƒNپEگ»‘¢‹ئ‚ً‘_‚¤•W“IŒ^چUŒ‚‚ةژg‚ي‚ꂽƒ}ƒ‹ƒEƒFƒAپuFormerFirstRATپv‚ئ‘½‚‚ج—قژ—گ«‚ھ‚ف‚ç‚ê‚é‚ئ‚¢‚¢پA‹؛ˆذŒںڈo‚جژèٹ|‚©‚è‚ئ‚ب‚éˆب‰؛‚جڈî•ٌ‚àŒِٹJ‚µ‚ؤ‚¢‚éپB

- SHA256ƒnƒbƒVƒ…

9dccfdd2a503ef8614189225bbbac11ee6027590c577afcaada7e042e18625e2

8101c298a33d91a985a5150d0254cf426601e4632250f5a03ddac39375e7fb4d

- C2ƒhƒپƒCƒ“

snoozetime[.]info

- ƒŒƒWƒXƒgƒٹƒLپ[

HKCU\software\microsoft\windows\currentversion\run\msnetbridge

- ƒtƒ@ƒCƒ‹‚جƒpƒX

%APPDATA%\MMC\MMC.exe

%TEMP%\MMC\MMC.exe

Copyright © ITmedia, Inc. All Rights Reserved.

ٹضکA‹Lژ–

![پuو]•ٌپvƒپپ[ƒ‹‚إƒ}ƒ‹ƒEƒFƒAٹ´گُپA“ْ–{ٹé‹ئ‚ً‘_‚¤گVژè‚جچUŒ‚‚ًٹm”F](https://image.itmedia.co.jp/enterprise/articles/1504/20/news118.jpg) پuو]•ٌپvƒپپ[ƒ‹‚إƒ}ƒ‹ƒEƒFƒAٹ´گُپA“ْ–{ٹé‹ئ‚ً‘_‚¤گVژè‚جچUŒ‚‚ًٹm”F

پuو]•ٌپvƒپپ[ƒ‹‚إƒ}ƒ‹ƒEƒFƒAٹ´گُپA“ْ–{ٹé‹ئ‚ً‘_‚¤گVژè‚جچUŒ‚‚ًٹm”F

’†چ‘‚جچUŒ‚ژزڈW’c‚ئ‚ف‚ç‚ê‚éپuDragonOKپv‚ھپAگ»‘¢‚âƒnƒCƒeƒN•ھ–ى‚جٹé‹ئ‚ً•W“I‚ةگVژي‚جƒ}ƒ‹ƒEƒFƒA‚ًژg‚ء‚½چUŒ‚‚ًژdٹ|‚¯‚ؤ‚¢‚½‚ئ‚¢‚¤پB ٹm’èگ\چگ‚ة•ضڈوپA‚ب‚è‚·‚ـ‚µƒپپ[ƒ‹‚ة’چˆس

ٹm’èگ\چگ‚ة•ضڈوپA‚ب‚è‚·‚ـ‚µƒپپ[ƒ‹‚ة’چˆس

‘ه”¼‚ح‰pŒêƒپپ[ƒ‹‚¾‚ھپAچ‘“à‚إ‚à3Œڈ‚جچUŒ‚‚ھٹm”F‚³‚ê‚ؤ‚¢‚éپB “ْ–{‚ج‹âچs‚ً‘_‚¤ƒ}ƒ‹ƒEƒFƒAڈoŒ»پA’†ٹشژزچUŒ‚‚إڈî•ٌچïژو

“ْ–{‚ج‹âچs‚ً‘_‚¤ƒ}ƒ‹ƒEƒFƒAڈoŒ»پA’†ٹشژزچUŒ‚‚إڈî•ٌچïژو

گ¢ٹE“I‚ة–زˆذ‚ً‚س‚邤پuZeusپv‚âپuCitadelپv‚ئ‚حˆظ‚ب‚èپA“ْ–{‚ًٹـ‚ق3ƒJچ‘‚ً•W“I‚ة‚µ‚ؤ‚¢‚é‚ئ‚¢‚¤پB “ْ–{‚ً‘_‚¤ƒTƒCƒoپ[چUŒ‚‚إ’چˆسٹ«‹NپA•sگR‚بƒپپ[ƒ‹‚â‘خچôڈَ‹µ‚جٹm”F‚ً

“ْ–{‚ً‘_‚¤ƒTƒCƒoپ[چUŒ‚‚إ’چˆسٹ«‹NپA•sگR‚بƒپپ[ƒ‹‚â‘خچôڈَ‹µ‚جٹm”F‚ً

FireEye‚ھ’†چ‘‚ً”گMŒ¹‚ئ‚·‚é2ژي—ق‚ج•W“IŒ^ƒTƒCƒoپ[چUŒ‚‚ةٹض‚·‚éڈî•ٌ‚ًŒِٹJ‚µ‚½پB2‚آ‚جچUŒ‚‚ةگ”‘½‚‚ج‹¤’تگ«‚ھ‚ف‚ç‚ê‚é‚ئ‚¢‚¤پB