Google Playに132本の不正アプリ、開発環境を悪用する手口が浮上

プラットフォームをマルウェアの「媒介」に利用して、知らないうちにマルウェアを他のプラットフォームに拡散させようとする手口が浮上している。

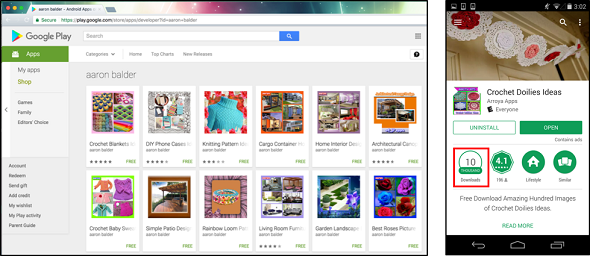

セキュリティ企業のPalo Alto Networksは3月1日、Google Playで配信されていたAndroidアプリ132本に隠しiFrameが仕込まれ、不正なドメインにリンクされているのが見つかったと伝えた。問題のアプリは既にGoogle Playから削除されているという。

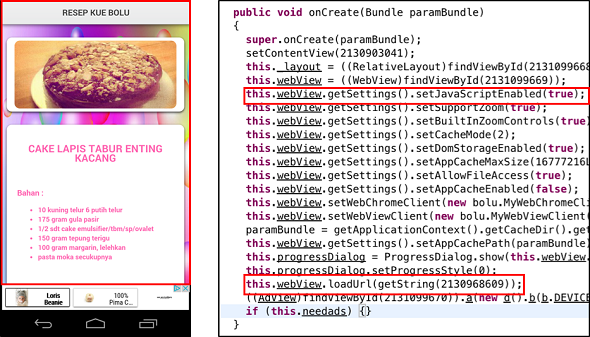

Palo Altoによると、感染していたのは料理や手芸、ガーデニングなどのデザインアプリで、Android WebViewを使って静的なHTMLページを表示するという共通点があった。このページを詳しく調べたところ、HTMLコードの中にiFrameが隠されていて、悪質なドメインにリンクされていることが判明。同社が調査した時点でこのドメインは既にダウンしていたという。

感染アプリはインドネシアの開発者7人が別々に開発したもので、最も人気の高いアプリは1万回以上インストールされていた。開発に使われたプラットフォームがマルウェアに感染していて、HTMLページの末尾に悪質なコンテンツを挿入する仕掛けになっていたと見られる。

7人の開発者はマルウェア感染のことを知らずに同じホスティングWebサイトから統合開発環境をダウンロードしたか、同じオンラインアプリ開発プラットフォームを使っていた可能性があるとPalo Altoは推測し、「感染アプリの開発者に責任はなく、むしろ被害者だった公算が大きい」と弁護している。

感染ページの中には、ページを読み込む過程でMicrosoft Windowsの不正なVBScriptを使った実行可能ファイルをダウンロードしてインストールしようとするものも見つかった。AndroidではVBScriptは実行されないため無害だった。しかしPalo Altoでは、プラットフォームをマルウェアの「媒介」に利用して、知らないうちにマルウェアを他のプラットフォームに拡散させようとする新手の手口が浮上しつつあると解説している。

関連記事

Google Playの日本語偽サイト出現、SMSで誘導か

Google Playの日本語偽サイト出現、SMSで誘導か

トレンドマイクロが日本語版Google Playのフィッシングサイトへの注意を呼び掛けた。SMSで誘導する手口が確認されている。 Google Playで配信のアプリにランサムウェア、個人情報盗み身代金要求

Google Playで配信のアプリにランサムウェア、個人情報盗み身代金要求

Google Playからダウンロードしたアプリにランサムウェアが仕込まれているのが見つかったという。感染すると、端末から連絡先情報やSMSメッセージを盗み出し、管理者権限を要求する。これを許可すると端末がロックされて身代金を要求される。 Androidマルウェア「Gooligan」横行、100万超のGoogleアカウントに不正アクセス

Androidマルウェア「Gooligan」横行、100万超のGoogleアカウントに不正アクセス

Gooligan感染するとAndroid端末のroot権限を取得されて認証トークンを盗まれ、Google PlayやGmailなどの主要Googleアカウントに不正アクセスされる恐れがある。 Androidをroot化する不正アプリ、Google Playも悪用して拡散

Androidをroot化する不正アプリ、Google Playも悪用して拡散

Androidをroot化して不正なアプリをインストールしてしまうモバイルマルウェア「Godless」が見つかった。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.