Google Chromeチーム、Symantec証明書の段階的失効を提案

大手認証局(CA)を傘下に持つSymantecが証明書発行の不手際を繰り返しているとして、GoogleはChromeブラウザでSymantecが発行した証明書の有効期間を短縮するなどの措置を提案した。

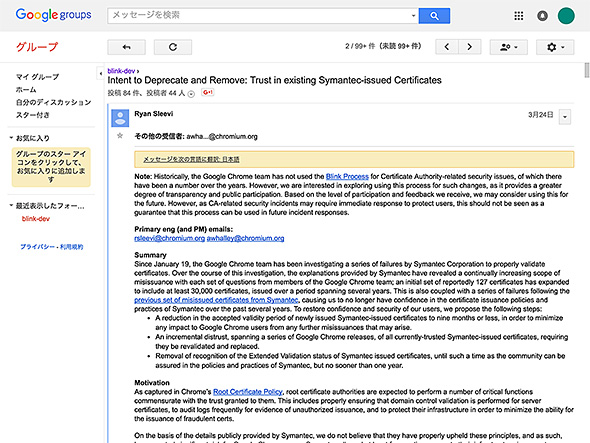

米GoogleのChromeチームは3月24日、Thawte、Verisign、Equifaxといった大手認証局(CA/Certification Authority)を傘下に持つSymantecが、電子証明書の発行に関して不手際を繰り返しているとして、ChromeブラウザでSymantecが発行した証明書の有効期間を短縮するなどの措置を提案した。Symantecの証明書はWebサイトで使われている証明書の30〜40%以上を占めるとも言われ、もし実施されれば大きな混乱を招きかねない。

Google Chromeチームがオンラインフォーラムに掲載した情報によると、同チームは1月19日以来、Symantecによる証明書検証の不手際について調査してきた。その結果、問題のある証明書は当初報告されていた127件から、3万件へと拡大したと主張。「Symantecは過去にも証明書の発行に不手際があったことから、この数年のSymantecの証明書発行ポリシーや慣行を信用することはもはやできなくなった」としている。

この判断に基づき、信頼を取り戻すための措置として、Symantec傘下のCAが発行した証明書のChromeブラウザでの扱いについて、次のような措置を提案した。

- 新規の証明書はバージョン59以降のChromeで有効期間を段階的に縮小し、Chrome 59では33カ月(1023日)、Chrome 64では9カ月(279日)にまで短縮

- 現在信頼されている証明書は再検証を行って入れ替えることをSymantecに要求

- コミュニティーがSymantecのポリシーと慣行に対する信頼を回復するまで、Symantec発行の証明書のExtended Validation(EV)認定を取り消す。これにより、Webサイトのアドレスバーに表示されていたサイト運営者の組織名などは表示されなくなる。1年以上たった後にSymantecから要請があれば、再度の認定を検討する。

Chromeチームによると、Symantec発行の証明書は2015年1月現在で、有効な証明書の30%以上を占める。Mozilla Firefoxの統計では42%という数字もあるという。

このため直ちに失効させれば重大な互換性リスクが生じると判断し、そうした互換性リスクとセキュリティリスクのバランスを取って、Symantecが発行した全証明書を段階的に失効させて、再度の検証を行った新しい証明書に入れ替えさせることを提案したとGoogleは説明している。

これに対してSymantecは24日のブログで、Googleの提案について「予想外であり、あのブログの投稿は無責任」と批判した。3万件の証明書に不手際があったとするGoogleの主張についても「事実ではない」と反論。顧客や消費者に対しては「今後もSymantecのSSL/TLSは信頼できる」と強調し、Googleと話し合う姿勢を示している。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

Symantecの証明書発行に不手際、Googleが対応を要求

Symantecの証明書発行に不手際、Googleが対応を要求

Symantecが要求に応じなければ、Google製品でSymantecの証明書が安全とみなされなくなる可能性もあると警告している。 SHA-1衝突攻撃がついに現実に、Google発表 90日後にコード公開

SHA-1衝突攻撃がついに現実に、Google発表 90日後にコード公開

GoogleはSHA-1ハッシュが同じでコンテンツが異なる2つのPDFも公表した。90日後には、こうしたPDFを生成するためのコードを公開するとも予告している。 Google、ルート証明書発行の独自インフラを構築

Google、ルート証明書発行の独自インフラを構築

米GoogleはGlobalSign R2とR4の2つのルート認証局を取得し、認証局を運営する「Google Trust Services」を開設した。 Google、2017年1月公開の「Chrome 56」でSHA-1対応を完全廃止

Google、2017年1月公開の「Chrome 56」でSHA-1対応を完全廃止

2017年1月末に安定版がリリース予定のWebブラウザ「Chrome 56」で、SHA-1を使った証明書のサポートを完全に打ち切る。 中国の認証局が不正な証明書、主要ブラウザが無効化を通告

中国の認証局が不正な証明書、主要ブラウザが無効化を通告

GoogleやFirefoxによると、WoSignは不正な証明書を発行していたことが判明。別の認証局のStartComを買収していたことも隠して「ブラウザコミュニティをあざむこうと画策した」とされる。