LinuxのGUIインタフェースに使われているX.OrgのXサーバに特権昇格の脆弱性が発見され、主要Linuxディストリビューションがセキュリティ情報を公開している。

10月25日に公開されたX.Orgのセキュリティ情報によると、脆弱性は、X.Org Xサーバのコマンドラインパラメータの不適切な検証に起因する。Xサーバが高い権限で実行されている場合(例えば「setuid」でインストールされるなど)、特権を持たないユーザーがこの問題を突いて権限を昇格したり、任意のファイルを上書きしたりできてしまう恐れがある。

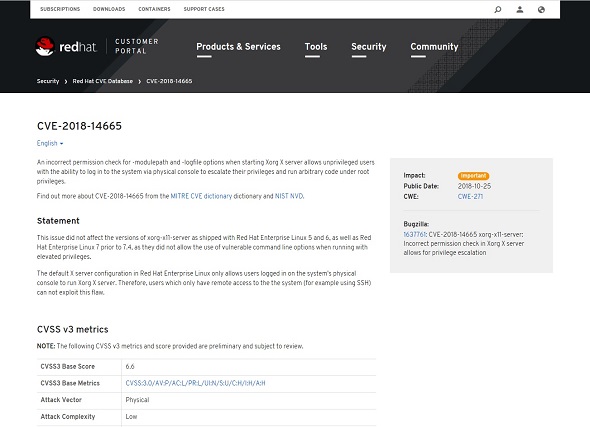

Red Hatでは、物理コンソール経由でシステムにログインできる特権のないユーザーが、特権を獲得してroot権限で任意のコードを実行できてしまう可能性を指摘している。

この脆弱性は、X.Org Xサーバ1.19およびそれ以降のバージョンに存在する。危険度は共通指標CVSSのベーススコアで6.6(最高値は10.0)と評価されている。

X.Orgはこの問題を修正するパッチを10月25日に公開した。Red HatなどのLinuxディストリビューションやOpenBSDもそれぞれセキュリティ情報を公開し、対策を紹介している。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

BSDの標準ライブラリに脆弱性、FreeBSDやAppleに影響

BSDの標準ライブラリに脆弱性、FreeBSDやAppleに影響

影響や危険度は悪用の手段やアプリケーションによる同ライブラリの使われ方によって異なるものの、最悪の場合、root権限で任意のコードを実行される恐れも指摘されている。 Linuxカーネルに脆弱性、主要ディストリビューションが更新版で対処

Linuxカーネルに脆弱性、主要ディストリビューションが更新版で対処

LinuxカーネルのDCCPプロトコルにダブルフリーの脆弱性があり、非特権プロセスからのカーネルコード実行に悪用される恐れがあることが分かった。 Linuxカーネルの脆弱性「Dirty COW」を修正するパッチ、Android向けにも配信

Linuxカーネルの脆弱性「Dirty COW」を修正するパッチ、Android向けにも配信

10月に発覚した「Dirty COW」と呼ばれるLinuxカーネルの脆弱性を修正するパッチが、Android端末メーカーなどのパートナーや、Googleの端末向けに配信された。 Linuxカーネルに脆弱性 PCやサーバ、Androidの大多数に影響

Linuxカーネルに脆弱性 PCやサーバ、Androidの大多数に影響

Linuxカーネルに2012年から存在していた脆弱性をセキュリティ企業が発見。Linux搭載のPCやサーバ数千万台と、Androidデバイスの66%が影響を受けるという。