2010年のセキュリティ事情と今後の予測:トレンドラボを訪問

インターネットは便利だが……

PCの普及とインターネットの発達によって人々のライフスタイルは大きな変化を遂げた。インターネットの主要な利用目的は現在でもWeb閲覧とEメールだが、今ではそれらを当然のように使いこなす小学生も珍しくない。

次の休日のためにWebサイトの情報を参照して旅行の日程を組む、あるいは多人数参加型のゲームをして過ごす。恋人のためにコンサートのチケットや人気レストランを予約する。オークションで掘り出し物を探し、ネットバンキングを利用する。気になるトピックがあれば、まず真っ先に巨大掲示板やTwitterなどでネットの反応を見る人もいるだろう。音楽や書籍は物理的なメディアから解き放たれて販売され、コミュニケーション自体を目的としたSNSも流行している――インターネット上には誰かが願ったニーズの数だけサービスがあるようだ。

また、インターネットにアクセスする端末はPCだけではない。今では多くの人が所持しているスマートフォンは日進月歩で進化し、PCと同等のさまざまなサービスが生まれつつある。平成22年版情報通信白書によれば、携帯電話からインターネットを利用する目的として、1位の「電子メールの受発信」に続き、「商品・サービスの購入・取り引き」と、音楽や動画といった「デジタルコンテンツの入手・聴取」が2位と3位につけている。今現在の生活でネットデバイスと無縁な日本人は、間違いなく少数派だろう(少なくともこれを読んでいる人の中にはいないはずだ)。

しかしその半面、インターネットは犯罪者たちの“効率的な手段”としても利用されるようになった。道具は使う人を選ばない。Facebook創業者のマーク・ザッカーバーグCEOのように、便利なサービスを提供することで巨額の資産を築きあげる人間がいる一方で、アンダーグラウンドに身を潜め、不正な手段を用いて資産を築く人間がいる。特にここ数年のサイバー犯罪は、はっきりと金銭の詐取を目的としたビジネスへと進化し、さらにサイバー犯罪者同士の組織化も進んでいるといわれる。

インターネット上の脅威はこれからどうなっていくのだろうか。トレンドマイクロリージョナルトレンドラボの原良輔氏に話を聞いた。

Gumblarと偽セキュリティソフト――2010年のセキュリティ事情を総括

リージョナルトレンドラボは、主に日本国内でのマルウェアの情報収集と解析を専門に行っている組織だ。これまでトレンドマイクロでは、セキュリティリスクの調査をフィリピンで一括して行ってきたが、特定の国でのみ使用されているソフトウェア(例えば一太郎のようなもの)や、ローカライズされたスパムなど、地域特化型の脅威が増加したため、日本でも2007年に設立された。現在トレンドマイクロのラボは主要10カ国に配置されている。

主な活動は、クロウラーやハニーポットを使ってサンプルを入手し、これを解析するというもので、複数のチームで構成される研究員たちが日夜、サイバー脅威を未然に防ぐために“戦って”いる。

リージョナルトレンドラボは、在籍する人以外は許可なしで入室することができない2重のドアに仕切られた部屋にある。今回特別に中の様子をのぞかせてもらった。セキュリティのかかったドアをくぐる前は(なぜか)地下組織のようなイメージを持っていたのだが、実際の研究員の方たちはかなりラフな格好で働いており(しかも若い方が多い!)、どことなく編集部の雰囲気に似ていた。クロウラーの稼働状況を示す大型ディスプレイが壁に設置され、天井には最高レベルの脅威(世界的に大規模な感染が予想されるものなど)が発生したときに赤く光るランプがある。といってもここ数年は光っていない

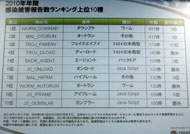

リージョナルトレンドラボは、在籍する人以外は許可なしで入室することができない2重のドアに仕切られた部屋にある。今回特別に中の様子をのぞかせてもらった。セキュリティのかかったドアをくぐる前は(なぜか)地下組織のようなイメージを持っていたのだが、実際の研究員の方たちはかなりラフな格好で働いており(しかも若い方が多い!)、どことなく編集部の雰囲気に似ていた。クロウラーの稼働状況を示す大型ディスプレイが壁に設置され、天井には最高レベルの脅威(世界的に大規模な感染が予想されるものなど)が発生したときに赤く光るランプがある。といってもここ数年は光っていない2010年を通してトレンドマイクロに寄せられた不正プログラムの感染報告件数は、1位がワームの「WORM_DOWNAD」で、2009年に引き続き強い影響力を持っていることが分かる。その一方で、2009年ごろから爆発的に流行した“Gumblar”に関連する被害も広がっており、トレンドラボがまとめたトップ10のリストを見ると、3位と4位、6位と7位、9位と10位がこれに該当している。

これはGumblar攻撃が複数の手段で構成されているためだが、特徴的なのはWebサイトに埋め込まれた不正なリダイレクト先からダウンロードされる「TROJ_FAKEAV」が3位に入っている点だ。TROJ_FAKEAVは、マルウェアを検出したとする警告を表示して、“偽セキュリティソフト”の導入を促すいわゆるスケアウェアで、ユーザーに(ソフトウェアライセンス購入のための)クレジットカード番号を入力させるなど、直接的に金銭を詐取する手段として用いられている。この手口は特にPC初心者が騙されやすく、最近では市販の製品と見た目が似ているだけでなく、各地域に応じてUIをローカライズしたものや、24時間サポートをうたうものまで存在する。

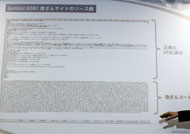

「つまり攻撃側は、はっきりビジネスとしてこれらの行為を行っているということです」と原氏は語り、これに応じて“見えない化”がますます進んでいると指摘する。正規のWebサイトに埋め込まれた不正なコードは難読化されてより見つけにくくなり、専門のエンジニアがいないような企業のWebサイトでは、こうした改ざんが放置されたままになっていることも少なくないという。何も知らないユーザーがこれらのWebサイトにアクセスすると、バージョンの古いソフトウェアのぜい弱性などを突かれて、誘導先のサーバから知らないうちにウイルスを送り込まれ、その後はユーザーの環境にあわせた“最新のオススメ”マルウェアを次々とダウンロードしてしまう。OSやソフトウェアのアップデートを頻繁に行うわけではない、ごく一般的なPC使用者にとってみれば、いつもと同じようにWebサイトをブラウズしているだけでも危険な状況だ。

原氏は「一般ユーザーができる対策は、OSだけでなく、Webブラウザやプラグイン、そのほかのソフトウェアもすべてきちんとアップデートしておくこと。また、Webから感染する脅威に対応できるセキュリティソフトを導入することが重要です」と強調する。

ターゲット型やスマートフォンを狙った攻撃も

2010年を振り返ってもう1つトピックに挙がったのは「Stuxnet」と呼ばれるワームだ。StuxnetはWindowsのぜい弱性を突いて拡散し、自身を隠しながら最終的な標的をシーメンス社の産業用システムに定めている点で通常のマルウェアとは性格が異なる(関連記事:Stuxnet攻撃がエネルギー業界にもたらした意味、Stuxnetに関する質疑応答)。特定のインフラを狙った攻撃であることから一部では一国の政府によって作成されたとも報道されているが、トレンドの見解としては「分からない」のが現状だ。

「ただし、Stuxnetの構造は非常に複雑で、かつ短期間で作成できるものでもないことから、個人レベルの手で作られたとは考えにくいのは確かです。ともあれ重要なのは、これがターゲットを絞った標的型攻撃であるという点です。Stuxnetは極端な例かもしれませんが、今後は特定の標的を狙った攻撃が増加する可能性はあります」(原氏)。

金銭目的の標的型攻撃と聞くと、ボットネットを構築してある特定の企業を攻撃し、その企業が提供しているサービスを麻痺させることで“身代金”を要求する企業テロを連想してしまうが、同氏は「そういった恐喝事例は報告を受けていません」としたうえで、「ただし、すでにDDoS攻撃を代行することで金銭を得ている業者の存在は認識しています」とも付け加えた。

一方、iOSやAndroid搭載端末に代表されるタッチデバイスの普及によって、PC以外でもオンライン脅威にさらされる可能性が高まっているという。特にスマートフォンの契約台数は今後大幅に増加すると見込まれており、Android向けにはすでにボットタイプの不正プログラムも発見されている。

「特にAndroidはオープンな環境を志向しているため、iOSよりも攻撃にさらされやすい土壌があります。これらの端末が個人にひも付いた重要な情報を持っている点も攻撃者にとって魅力でしょう。また、今後はクラウドサービスの普及によって、これまで以上に価値の高い情報がネット上でやりとりされるでしょう。アカウント情報などを保護する対策がこれまで以上に求められることになりそうです」(原氏)。

関連キーワード

セキュリティ | ウイルス対策ソフト | ウイルス | ウイルスバスター | ノートン | McAfee(マカフィー) | スパム | 振る舞い検知 | Symantec(シマンテック) | バックアップ | ジャストシステム | ベンチマーク | ファイアウォール | トレンドマイクロ | ユーザーインタフェース | 初心者 | キヤノンITソリューションズ | DNSポイズニング | ホームネットワーク | rootkit | セキュリティ対策 | スパイウェア | 乗り換え | 使いやすい | フィルタリング | 不正アクセス | 不正コード | パケットフィルタリング | 個人情報保護 | ロシア | 盗聴 | 脆弱性

関連記事

検知性能を比較:2011年版セキュリティソフト徹底比較(第3回)

検知性能を比較:2011年版セキュリティソフト徹底比較(第3回)

本特集の1回目では各セキュリティソフトの操作性、2回目ではインストールによるパフォーマンスへの影響を検証した。最終回では、ウイルス/マルウェアの検出率について比較していく。 システムへの負荷はどれくらい?:2011年版セキュリティソフト徹底比較(第2回)

システムへの負荷はどれくらい?:2011年版セキュリティソフト徹底比較(第2回)

セキュリティベンダー7社の2011年版を徹底比較する本特集。第2回では、さまざまなテストを実行して各セキュリティソフトのパフォーマンスを比較していく。 最強はどれだッ!?:2011年版セキュリティソフト徹底比較(第1回)

最強はどれだッ!?:2011年版セキュリティソフト徹底比較(第1回)

セキュリティベンダー各社から2011年版のセキュリティソフトが出そろった。本特集では主要7社の最新版を取り上げ、全3回にわたって機能や性能、使い勝手を比較していく。 1億ドルはどこへ消えた:検索広告ビジネスの闇

1億ドルはどこへ消えた:検索広告ビジネスの闇

オンライン広告を土壌とした詐欺の被害額は、年間1億ドル規模になるという。デジタルマーケットの専門家であるベンジャミン・エデルマン氏に、広告詐欺のグローバルトレンドや、GoogleとYahoo! JAPANの技術提携による影響について聞いた。 Kaspersky Press Tour 2010(3):FF14も攻撃対象に? オンラインゲーム犯罪の現状

Kaspersky Press Tour 2010(3):FF14も攻撃対象に? オンラインゲーム犯罪の現状

サイバー犯罪の最新動向を解説する「Kaspersky Security Symposium」で、クリスチャン・フンク氏が、オンラインゲームを土壌にしたブラックマーケットの現状を紹介した。あのアイテムはいくら? Kaspersky Press Tour 2010(2):進化する“偽セキュリティソフト”――2011年版の最新機能は?

Kaspersky Press Tour 2010(2):進化する“偽セキュリティソフト”――2011年版の最新機能は?

Kaspersky LabのリサーチャーであるNicolas Brulez氏が最新の「Rogue AV」を解説。24時間/年中無休の手厚いサポートを提供する“偽物”も登場した。 Kaspersky Press Tour 2010(1):ネットの脅威はテロの時代に――ユージン・カスペルスキーに聞く

Kaspersky Press Tour 2010(1):ネットの脅威はテロの時代に――ユージン・カスペルスキーに聞く

ロシアのセキュリティベンダー、Kaspersky Labがドイツでプレスツアーを実施。ビールの祭典、オクトーバーフェストでミュンヘンの街が沸き立つ中、CEOのユージン・カスペルスキー氏に話を聞いた。 PCセキュリティの先へ:「ネットにつながるあらゆるデバイスの安全を」――シマンテックのコンシューマー事業戦略

PCセキュリティの先へ:「ネットにつながるあらゆるデバイスの安全を」――シマンテックのコンシューマー事業戦略

シマンテックでコンシューマー事業を統括するジャニス・チャフィン氏らが来日し、今後同社が目指すグローバル事業戦略について語った。 PC Tools製品発表会:「ユーザーは混乱している。だからシンプルな製品を」――PC Toolsが2011年版セキュリティ製品を発表

PC Tools製品発表会:「ユーザーは混乱している。だからシンプルな製品を」――PC Toolsが2011年版セキュリティ製品を発表

PC Toolsが2011年版セキュリティスイートなど5製品を発表した。危険なファイルのダウンロードを防ぐクラウドベースの保護技術が加わっている。 AKB48研究生がラボの研究員に:仮想化とクラウドベースの保護技術を強化――「Kaspersky Internet Security 2011」発表会

AKB48研究生がラボの研究員に:仮想化とクラウドベースの保護技術を強化――「Kaspersky Internet Security 2011」発表会

カスペルスキーが2011年版のセキュリティソフトを発表、販売パートナーであるジャストシステムのWebサイトで試用版のダウンロードが始まった。製品発表会にはAKB48研究生の姿も。 製品担当者に聞く:「サクサク“以上”の軽さ」を体感してほしい──ウイルスバスター2011は、なぜ「クラウド」なのか

製品担当者に聞く:「サクサク“以上”の軽さ」を体感してほしい──ウイルスバスター2011は、なぜ「クラウド」なのか

トレンドマイクロが個人向けセキュリティ対策ソフトの新バージョン「ウイルスバスター2011 クラウド」を発表。新バージョンは何が、どう優れるのか、プロダクトマネージャーに聞いた。 日本は狙われている:「より快適になった最新ノートンをいち早く使ってほしい」

日本は狙われている:「より快適になった最新ノートンをいち早く使ってほしい」

8月27日にシマンテックのセキュリティ製品「ノートン2011」シリーズの国内販売が始まった。製品担当の風間彩氏に、2011年版の特徴や最新のセキュリティ動向、日本先行発売の狙いを聞いた。 シマンテック、レピュテーション技術を強化した「ノートン」最新版をプレビュー

シマンテック、レピュテーション技術を強化した「ノートン」最新版をプレビュー

2011年版の「ノートン」では、5600万人の規模まで拡大した「ノートンコミュニティウォッチ」によるファイル/Webサイト評価機能をさらに強化した。 検出率99.95%:「ストイックに検出率を追求していく」――G Data インターネットセキュリティ 2011

検出率99.95%:「ストイックに検出率を追求していく」――G Data インターネットセキュリティ 2011

高い検出率で知られるG Dataの総合セキュリティソフト「G Data インターネットセキュリティ」に早くも2011年度版が登場した。25周年を記念してお買い得なパッケージも投入される。 子どもを監視するだけじゃダメ:シマンテックが「ノートンオンラインファミリー」を無償公開

子どもを監視するだけじゃダメ:シマンテックが「ノートンオンラインファミリー」を無償公開

子どもの安全なインターネット利用を提供する保護者向け監視サービス「ノートンオンラインファミリー」が正式公開された。これまでのペアレンタルコントロールとは異なり、子どもとの対話をめざした機能が特徴だ。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アクセストップ10

- ワコムが有機ELペンタブレットをついに投入! 「Wacom Movink 13」は約420gの軽量モデルだ (2024年04月24日)

- 16.3型の折りたたみノートPC「Thinkpad X1 Fold」は“大画面タブレット”として大きな価値あり (2024年04月24日)

- 「IBMはテクノロジーカンパニーだ」 日本IBMが5つの「価値共創領域」にこだわるワケ (2024年04月23日)

- 「社長室と役員室はなくしました」 価値共創領域に挑戦する日本IBM 山口社長のこだわり (2024年04月24日)

- Googleが「Google for Education GIGA スクールパッケージ」を発表 GIGAスクール用Chromebookの「新規採用」と「継続」を両にらみ (2024年04月23日)

- バッファロー開発陣に聞く「Wi-Fi 7」にいち早く対応したメリット 決め手は異なる周波数を束ねる「MLO」【前編】 (2024年04月22日)

- ロジクール、“プロ仕様”をうたった60%レイアウト採用ワイヤレスゲーミングキーボード (2024年04月24日)

- あなたのPCのWindows 10/11の「ライセンス」はどうなっている? 調べる方法をチェック! (2023年10月20日)

- アドバンテック、第14世代Coreプロセッサを採用した産業向けシングルボードPC (2024年04月24日)

- ゼロからの画像生成も可能に――アドビが生成AI機能を強化した「Photoshop」のβ版を公開 (2024年04月23日)

トレンドマイクロリージョナルトレンドラボの原良輔氏

トレンドマイクロリージョナルトレンドラボの原良輔氏