2011年のセキュリティ脅威をシマンテックが総括:Duqu、標的型攻撃、Android向けマルウェア……

Duquは“次のStuxnet”を準備するもの?

2011年にみられたインターネット上の脅威について、シマンテックが報道関係者向け説明会を実施した。トピックに挙がったのは、社会インフラを攻撃する高度なマルウェアと標的型攻撃の増加、そしてスマートフォンを狙った脅威だ。シマンテックセキュリティレスポンスシニアマネージャーの浜田穣治氏が解説した。

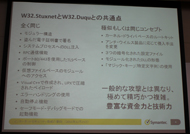

インフラを標的にしたマルウェアが現実的な脅威として広く知られたのは2010年に発見されたStuxnetが契機だが、2011年はこれに類似するDuquが出現している(そのサンプルは最後に発見されたStuxnetよりも後に作成されている)。

浜田氏は「(Duquは)非常に高度な技術が用いられており、ユーザーが気づかない奥深いところに感染する。現在8カ国、6つの組織で感染が確認されているが、これは一般的なAPT(標的型攻撃)に比べても非常に限定的だ」と述べ、その仕組みや戦略からStuxnetを作成した組織が関わっているのではないかと推測している(同氏によれば、StuxnetとDuquはソースコードの一部が共通しており、その類似性はリバースエンジニアリングで到達できるレベルではないという。また、現在SymantecではStuxnetのソースコードそのものが流出したという事実も確認していないことから、DuquはStuxnetを作成したのと同一人物か、もしくはソースコードにアクセスできる人物が記述したのではないかとしている)。

ただし、Duquそれ自体はインフラを攻撃するものではなく、あくまで情報収集を目的としたリモートアクセス型のRATだ(Stuxnetは産業用制御システムに影響を与えるコードを含み、自己複製を行うワームだった)。

浜田氏は「こうした高度なマルウェアは時間と資金をかけて作る必要があり、一般的な標的型攻撃とは異なる。Stuxnetはウランを濃縮する工場での作業を阻害するという目的で作られていたが、(そうした限定的な環境で動作するためには)本来公開されていない情報をあらかじめ持っていたと考えられる。つまりStuxnetも事前にDuquのような準備(情報収集のための攻撃)をした可能性がある」と述べ、今回のDuquが“次なるStuxnet”の前兆である可能性を示唆し、「2012年以降にDuquの“パートナー”が出てきてもおかしくない」と警告した。

拡大する標的型攻撃

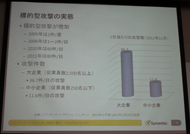

一方、機密情報などを目的として政府機関や企業を狙う標的型攻撃は、その攻撃範囲が一般企業に拡大し、技術的には“粗雑化”する傾向にあるようだ。2005年に週1回あるかないかだった攻撃頻度は、2011年に最大で80回/日を観測し、「無差別に攻撃を実行しているような印象」(浜田氏)という。

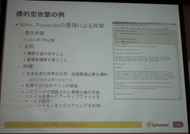

例えば、メールに添付されたマルウェアをみると、Microsoft OfficeやPDFといったアプリケーションのぜい弱性を突く手法以外に、単純に実行ファイルを添付するものある。また、そもそも添付ファイルが日本語環境では動作しなかったり、メールの発信元をなりすますことなく、無料メールを使う場合さえあるという。

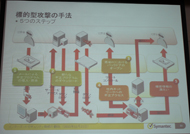

標的型攻撃の発生件数は増加傾向にある(写真=左)。標的型攻撃は最終的に機密情報を盗むまで段階的に進む。マルウェア付きメールは、システムに侵入して“橋頭保”を築くための最初のステップになる(写真=中央)。化学・防衛関連企業を対象に行われた標的型攻撃(同社はNitroと呼んでいる)。標的となった48社のうち日本企業も1社含まれている(写真=右)

標的型攻撃の発生件数は増加傾向にある(写真=左)。標的型攻撃は最終的に機密情報を盗むまで段階的に進む。マルウェア付きメールは、システムに侵入して“橋頭保”を築くための最初のステップになる(写真=中央)。化学・防衛関連企業を対象に行われた標的型攻撃(同社はNitroと呼んでいる)。標的となった48社のうち日本企業も1社含まれている(写真=右)浜田氏は、「ここからは推測だが」と前置きしたうえで「2005年から7年ほど標的型攻撃を続けてきた結果、そこで得た成果物(収集した連絡先などの情報)から標的対象になる企業が増加していった可能性がある」と述べ、幅広く活動がみられるようになったぶん、大量生産と粗雑化に繋がっているのではないかと説明した。なお、メールを用いた標的型攻撃に添付されるマルウェアは、中国語の開発環境で製作されたものが圧倒的に多いという。

Android端末を狙った脅威の拡大

一般コンシューマー向けのトピックとしては、スマートフォンを狙った攻撃、特にAndroid向けマルウェアの増加が挙げられる。浜田氏によれば、現在みられるAndroid向けマルウェアは、「情報を盗むもの」「(間接的に)金銭を詐取するもの」「恥をかかせるもの」の3つに分類できるという。

1つ目に挙げられた「情報を目的としたもの」では、端末情報から電話番号、ユーザー情報、連絡先といった個人情報全般が対象になる。ただ、何のために情報を取得しているのか目的がはっきりしていないのが現状だ(ちなみにPC向けのマルウェアでは、個人情報を売買するマーケットが存在する)。2つ目の金銭を目的としたものは、バックグラウンドでSMSを発信し、有料サービスを利用させる仕組みだ。ただし、日本には同様のサービスがないため、国内での被害は確認されていない。3つ目は、ユーザー自身の評判を落とすメールが送信されるというもので、メールには「自分は海賊版を使っている」「犬を虐待している」といった内容が記述されているという。浜田氏は「現在はWindowsのマルウェアに比べて強力な機能は持たないが、すでにroot権限を取得するようなマルウェアも出てきている。今後も発展していくだろう」と予測する。

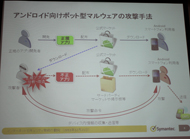

なお、Android向けマルウェアの多くは、Android Marketで公開された正規のアプリに悪意のあるコードを仕込み、別のマーケットで再配布することにより流通しているが、これは「有料アプリを無料で手に入れたい」というユーザーの心理を突くだけでなく、(基本的に)Android Marketを利用できない中国の事情にも関係しているようだ。中国国内では各企業が独自にマーケットを用意しているが、その管理体制の緩さがAndroid向けマルウェアを拡散させる土壌になっていると浜田氏は指摘している。

Android向けマルウェアは正規のアプリに埋め込まれる場合が多い。インストール時に必要以上のアクセス権限を要求するのが特徴だ。機能自体は実際のアプリと同様のため、パーミッションを確認せずにインストールする人には見分けがつかない(写真=左)。攻撃者は正規のアプリを改ざんして、Android Marketやサードパーティのマーケットで再配布する(写真=中央)。マルウェアとは別に、スマートフォン向けのワンクリック詐欺サイトが登場したのも2011年のトピックだ(写真=右)

Android向けマルウェアは正規のアプリに埋め込まれる場合が多い。インストール時に必要以上のアクセス権限を要求するのが特徴だ。機能自体は実際のアプリと同様のため、パーミッションを確認せずにインストールする人には見分けがつかない(写真=左)。攻撃者は正規のアプリを改ざんして、Android Marketやサードパーティのマーケットで再配布する(写真=中央)。マルウェアとは別に、スマートフォン向けのワンクリック詐欺サイトが登場したのも2011年のトピックだ(写真=右)最後に浜田氏は、2012年以降のセキュリティ脅威について予測した。1つ目のトピックとして挙がった高度なマルウェアについては「Duquに続くものが引き続き出てくるのではないか」としたうえで、“サイバー戦争”に備えた各国政府の投資が進むだろうと展望を語った。2つ目の標的型攻撃は、その発生数が増加するとともに、「日本は技術力を持つ(知的財産を持つ)企業が多いので狙われる可能性がある」(浜田氏)と指摘。中小企業も同様に防御が必要だと訴えた。スマートフォンを狙う脅威については、Android向けマルウェアの出現からまだ2年しか経っていないことに触れて、「数も当然増えるが、今後は急速に巧妙化していくだろう」と述べ、マルウェアが自分自身を隠ぺいする仕組みが発展していくとともに、「決済できる端末を狙って直接的に金銭を盗む攻撃が主流になっていくのではないか」と警告している。

関連記事

日本は狙われている?:シマンテックが警告する「標的型攻撃」の現在

日本は狙われている?:シマンテックが警告する「標的型攻撃」の現在

特定の政府機関や企業を狙ったサイバー攻撃が新たな脅威として注目されている。どのような組織や個人が狙われるのか。メールを使った標的型攻撃について、Symantec.Cloudのシニアアナリストであるマーティン・リー氏が解説した。 あなたのスマートフォンはだいじょうぶ?:Android向けマルウェアで気をつけるべきこと

あなたのスマートフォンはだいじょうぶ?:Android向けマルウェアで気をつけるべきこと

Android搭載端末の普及によってスマートフォンユーザーが増加する一方で、サイバー犯罪者たちも本格的にAndroidを標的にし始めているようだ。マカフィーの石川克也氏に話を聞いた。 なくしたら“のぞけば”いいじゃない:紛失した端末のカメラでリモート撮影が可能――「ノートン モバイルセキュリティ」最新版

なくしたら“のぞけば”いいじゃない:紛失した端末のカメラでリモート撮影が可能――「ノートン モバイルセキュリティ」最新版

シマンテックは、Android端末向けセキュリティアプリ「ノートン モバイルセキュリティ 2.5」を11月18日に発売する。盗難・紛失防止機能を強化し、端末の内蔵カメラをWeb経由で起動して撮影できる。 担当者に聞く:Intel×McAfeeの「DeepSAFE」でサイバー犯罪者の1歩先へ

担当者に聞く:Intel×McAfeeの「DeepSAFE」でサイバー犯罪者の1歩先へ

特定の企業やインフラを狙った標的型攻撃が現実化する中、高度なマルウェアに対抗する手段として、McAfeeはハードウェア支援型セキュリティを開発した。McAfee Labsのデビット・マーカス氏に話を聞いた。 「Fatal System Error」著者に聞く:インターネットのすばらしく恐ろしい話

「Fatal System Error」著者に聞く:インターネットのすばらしく恐ろしい話

ハッカー、マフィア、企業恐喝、そして国家をも巻き込んだ犯罪――サイバークライムの実情を扱ったノンフィクション作品「Fatal System Error」の著者であるジョセフ・メン氏に話を聞いた。 1億ドルはどこへ消えた:検索広告ビジネスの闇

1億ドルはどこへ消えた:検索広告ビジネスの闇

オンライン広告を土壌とした詐欺の被害額は、年間1億ドル規模になるという。デジタルマーケットの専門家であるベンジャミン・エデルマン氏に、広告詐欺のグローバルトレンドや、GoogleとYahoo! JAPANの技術提携による影響について聞いた。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アクセストップ10

- ワコムが有機ELペンタブレットをついに投入! 「Wacom Movink 13」は約420gの軽量モデルだ (2024年04月24日)

- 16.3型の折りたたみノートPC「Thinkpad X1 Fold」は“大画面タブレット”として大きな価値あり (2024年04月24日)

- 「IBMはテクノロジーカンパニーだ」 日本IBMが5つの「価値共創領域」にこだわるワケ (2024年04月23日)

- 「社長室と役員室はなくしました」 価値共創領域に挑戦する日本IBM 山口社長のこだわり (2024年04月24日)

- Googleが「Google for Education GIGA スクールパッケージ」を発表 GIGAスクール用Chromebookの「新規採用」と「継続」を両にらみ (2024年04月23日)

- バッファロー開発陣に聞く「Wi-Fi 7」にいち早く対応したメリット 決め手は異なる周波数を束ねる「MLO」【前編】 (2024年04月22日)

- ロジクール、“プロ仕様”をうたった60%レイアウト採用ワイヤレスゲーミングキーボード (2024年04月24日)

- あなたのPCのWindows 10/11の「ライセンス」はどうなっている? 調べる方法をチェック! (2023年10月20日)

- ゼロからの画像生成も可能に――アドビが生成AI機能を強化した「Photoshop」のβ版を公開 (2024年04月23日)

- アドバンテック、第14世代Coreプロセッサを採用した産業向けシングルボードPC (2024年04月24日)