Windows 10 Mobile‚حApple Pay‚ج–²‚ًŒ©‚é‚©پF—é–طڈ~–ç‚جپuWindowsƒtƒچƒ“ƒgƒ‰ƒCƒ“پvپi3/3 ƒyپ[ƒWپj

ƒoƒCƒIƒپƒgƒٹƒNƒX”Fڈط‚ئŒˆچدƒTپ[ƒrƒX

پ@Windows 10 Mobile‚ة‚¨‚¯‚郂ƒoƒCƒ‹Œˆچد‚ج‹Zڈpژd—l‚ة‚حپAˆث‘R‚ئ‚µ‚ؤ•s–¾‚ب•”•ھ‚à‚ ‚éپB

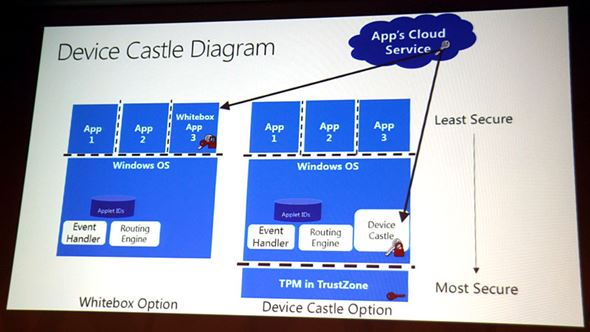

پ@Android OS‚ة‚¨‚¯‚éHCEژہ‘•‚إ‚حپAOS‚âƒAƒvƒٹ‚ج‰e‹؟‚ًژَ‚¯‚¸‚ةƒZƒLƒ…ƒٹƒeƒB‚ًٹm•غ‚·‚邽‚كپAARMƒ`ƒbƒv‚إ’ٌ‹ں‚³‚ê‚é•غŒى‹@”\‚جپuTrustZoneپv‚ًژg‚ء‚ؤگê—p‚جپuƒZƒLƒ…ƒAOSپv‚ً“®چى‚³‚¹پA‚±‚ج’†‚إ–{‘ج‚جOS‚ئ‚ح•ت‚ةŒˆچدٹضکA‚جڈî•ٌ‚ً•غٹا‚µپAژہچغ‚ج”ٌگعگGƒٹپ[ƒ_پ[’[––‚ئ‚جˆأچ†‰»’تگM‚ًچs‚ء‚ؤ‚¢‚éپB

پ@‚±‚جƒZƒLƒ…ƒAOS‚ة‚حARM‚جژq‰ïژذ‚إ‚à‚ ‚éپuTrustonicپv‚ب‚ا‚جگ»•i‚ھچج—p‚³‚ê‚邱‚ئ‚ھ‘½‚¢پBSamsung‚جKNOX‚àپA‚±‚جTrustonic‚ج‹Zڈp‚ًƒxپ[ƒX‚ةژہ‘•‚ھچs‚ي‚ꂽƒZƒLƒ…ƒٹƒeƒB‹@”\‚¾پB

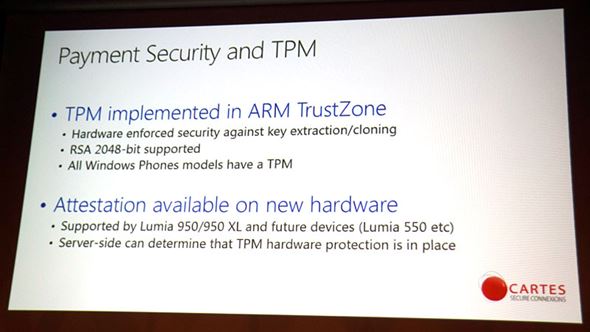

پ@Windows 10 Mobile‚ة‚¨‚¢‚ؤ‚àپA‚±‚جTrustZone‘ٹ“–‚ج‹@”\‚ًژg‚ء‚ؤHCE‚جژہ‘•‚ھچs‚ي‚ê‚ؤ‚¢‚éپBWindows 10 Mobile‚إ‚حŒ»ڈَ‚إQualcomm‚جSnapdragon‚ج‚ف‚ھSoC‚ئ‚µ‚ؤƒTƒ|پ[ƒg‚³‚ê‚ؤ‚¢‚é‚ھپAƒ}ƒJƒ‹ƒrپ[ژپ‚ة‚و‚ê‚خپAQualcomm•Wڈ€‚جTPMپiTrusted Platform Moduleپj‹Zڈp‚ً—p‚¢‚ؤƒZƒLƒ…ƒA—جˆو‚ًچى‚èڈo‚µ‚ؤ‚¢‚é‚ئ‚¢‚¤پB

پ@‚ـ‚½پAAndroid OS‚ًٹـ‚ق‘½‚‚جHCE‚إ‚حGlobalPlatform‚جچô’è‚·‚éپuTEEپiTrusted Execution Environmentپjپv‚ةڈ€‹’‚µ‚½Œ`‚إƒZƒLƒ…ƒA—جˆو‚جژہ‘•‚ھچs‚ي‚ê‚ؤ‚¢‚é‚ھپAƒ}ƒJƒ‹ƒrپ[ژپ‚حWindows 10 Mobile‚ة‚¨‚¯‚éHCEژہ‘•‚ھTEE‚ةڈ€‹’‚µ‚ؤ‚¢‚é‚©‚ح•s–¾‚¾‚ئگà–¾‚µ‚ؤ‚¢‚éپB

پ@TEE‚حŒˆچد‚ًچs‚¤ٹeƒTپ[ƒrƒX‚جگê—pƒAƒvƒٹƒPپ[ƒVƒ‡ƒ“پiپuƒAƒvƒŒƒbƒgپv‚ئ‚¢‚¤پj‚جژہ‘•‚ً‹K’肵‚ؤ‚¢‚邽‚كپAژہچغ‚ة‘¼‚جƒvƒ‰ƒbƒgƒtƒHپ[ƒ€‚ئ‚جŒفٹ·گ«‚ھ‚ ‚é‚©‚ح‹C‚ة‚ب‚é‚ئ‚±‚낾پB

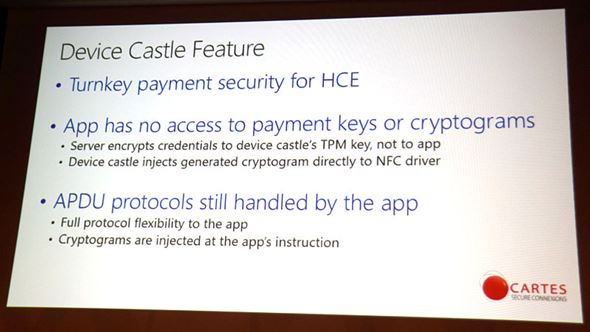

پ@‚¢‚¸‚ê‚ة‚¹‚وپAWindows 10 Mobile‚ة‚ح•Wڈ€‚إŒˆچد‚âƒNپ[ƒ|ƒ““™‚ة—ک—p‰آ”\‚بHCE‚جژd‘g‚ف‚ھژہ‘•‚³‚ê‚ؤ‚¨‚èپA‚»‚ê‚ھ‚©‚آƒZƒLƒ…ƒٹƒeƒB“I‚ة‹Œإ‚بŒ`‚إ’ٌ‹ں‚³‚ê‚ؤ‚¢‚éپiپuDevice Castleپv‚ئŒؤ‚ٌ‚إ‚¢‚éپj‚ج‚ھ“ء’¥‚¾‚ئ“¯ژپ‚حگà–¾‚·‚éپB

•Wڈ€‚إ’ٌ‹ں‚³‚ê‚éHCE‹@”\‚إ‚حپAUWP‚ج‚و‚¤‚بƒAƒvƒٹ‚حHCE‚إ—ک—p‚·‚éƒZƒLƒ…ƒٹƒeƒBڈî•ٌ‚ة’¼گعƒAƒNƒZƒX‚إ‚«‚¸پAƒZƒLƒ…ƒٹƒeƒB“I‚ة•غŒى‚³‚ê‚ؤ‚¢‚é

•Wڈ€‚إ’ٌ‹ں‚³‚ê‚éHCE‹@”\‚إ‚حپAUWP‚ج‚و‚¤‚بƒAƒvƒٹ‚حHCE‚إ—ک—p‚·‚éƒZƒLƒ…ƒٹƒeƒBڈî•ٌ‚ة’¼گعƒAƒNƒZƒX‚إ‚«‚¸پAƒZƒLƒ…ƒٹƒeƒB“I‚ة•غŒى‚³‚ê‚ؤ‚¢‚éپ@‚ـ‚½Œˆچد‚ة‚¨‚¢‚ؤ‚حپAWindows Hello‚جƒoƒCƒIƒپƒgƒٹƒNƒX”Fڈط‚ً‘g‚فچ‡‚ي‚¹‚邱‚ئ‚ھ‰آ”\‚¾پBLumia 950‚ة‚حٹç”Fڈطپi“ّچت”Fڈطپj‚ھ‰آ”\‚بƒCƒ“ƒJƒپƒ‰‚ھ“à‘ ‚³‚ê‚ؤ‚¨‚èپA‚±‚ê‚إPINƒRپ[ƒh“ü—ح‚ب‚µ‚إ‚à’¼گعŒˆچد‚ة•K—v‚بƒAƒvƒٹ‚ًŒؤ‚رڈo‚µ‚½‚èپA‚à‚µ‚‚حOS•Wڈ€‚جŒˆچد‹@”\‚ً—ک—p‚إ‚«‚éپB

پ@‚µ‚©‚µپA“X“ھ‚إ”ٌگعگGƒٹپ[ƒ_پ[’[––‚ةƒXƒ}پ[ƒgƒtƒHƒ“‚ً‚©‚´‚µ‚ؤŒˆچد‚ًچs‚¤ڈêچ‡پAٹç”Fڈط‚ج‚و‚¤‚ةƒXƒ}پ[ƒgƒtƒHƒ“‚ًگ³–ت‚ةچ\‚¦‚ؤچs‚¤‚و‚¤‚ب”Fڈط‚ح”ٌڈي‚ة‘ٹگ«‚ھˆ«‚¢پB•K‚¸‚µ‚à”ٌگعگGƒٹپ[ƒ_پ[’[––‚جƒ^ƒbƒ`–ت‚ھƒ†پ[ƒUپ[‚جٹç•ûŒü‚ًŒü‚¢‚ؤ‚¢‚é‚ئ‚حŒہ‚ç‚ب‚¢‚©‚炾پB

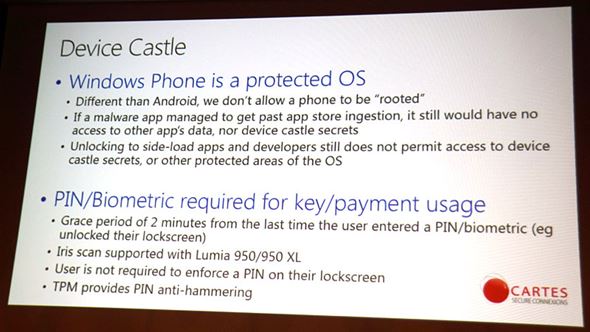

پ@‚»‚±‚إپuGrace Periodپv‚ئ‚¢‚¤—P—\ژٹش‚ھگف‚¯‚ç‚ê‚ؤ‚¨‚èپAˆê“xƒoƒCƒIƒپƒgƒٹƒNƒX”Fڈط‚ًچs‚¦‚خ2•ھٹش‚حپiŒˆچدپj‘€چى‚ھ—LŒّ‚ة‚ب‚é‚و‚¤‚ة‚ب‚ء‚ؤ‚¢‚éپBWindows Hello‚إ”Fڈط‚ًچد‚ـ‚¹‚½ŒمپAGrace Period‚ھ—LŒّ‚بٹش‚ةƒXƒ}پ[ƒgƒtƒHƒ“‚ًƒٹپ[ƒ_پ[’[––‚ةƒ^ƒbƒ`‚·‚ê‚خŒˆچد‚ھٹ®—¹‚·‚é‚ئ‚¢‚¤—¬‚ꂾپB

پ@‚ب‚¨پAApple Pay‚إ‚حŒˆچدƒTپ[ƒrƒX‚جˆہ‘Sگ«‚ًٹm•غ‚·‚邽‚كپAژw–ن”Fڈط‚جپuTouch IDپv‚ئ‚ج•¹—p‚ھپAƒJپ[ƒh”چs‰ïژذ‚إ‚ ‚é‹âچs‚ئ‚جژوˆّڈًŒڈ‚ةٹـ‚ـ‚ê‚ؤ‚¢‚é‚ئ‚¢‚¤کb‚ھ‚ ‚éپBWindows 10 Mobile‚إ‚±‚ج‚و‚¤‚بپuƒoƒCƒIƒپƒgƒٹƒNƒX‚â“ء’èƒnپ[ƒhƒEƒFƒA‚ئ‚ج•¹—pپv‚ھ‹پ‚ك‚ç‚ê‚é‚و‚¤‚بƒPپ[ƒX‚ھ‚ ‚é‚ج‚©‚ًƒ}ƒJƒ‹ƒrپ[ژپ‚ةٹm”F‚µ‚½‚ئ‚±‚ëپAپuƒTپ[ƒrƒXژ–‹ئژز‚ة‚و‚ء‚ؤˆظ‚ب‚é–â‘è‚إپAˆê—¥‚إ‚ح‚ب‚¢پv‚ئ‚ج‰ٌ“ڑ‚¾‚ء‚½پB

پ@ژہچغپA“¯ˆê‚جƒnپ[ƒhƒEƒFƒA‚ً—ک—p‚·‚éApple Pay‚جiPhone‚ة‘خ‚µپAWindows 10 Mobile‚حLumiaˆبٹO‚جƒTپ[ƒhƒpپ[ƒeƒBپ[گ»•i‚à‘¶چف‚µپALumia‚»‚ج‚à‚ج‚إ‚àƒnپ[ƒhƒEƒFƒAژd—l‚حˆê’è‚إ‚ح‚ب‚¢پB“¯ژپ‚حپuƒZƒLƒ…ƒٹƒeƒB‚ً‹‰»‚·‚é‚©‚حƒ†پ[ƒUپ[ژ©گg‚ج‘I‘ًژˆ‚إ‚à‚ ‚éپv‚ئڈq‚ׂؤ‚¨‚èپAƒoƒCƒIƒپƒgƒٹƒNƒX”Fڈط‚حƒ†پ[ƒUپ[‚ھ‚³‚ç‚ب‚éƒZƒLƒ…ƒٹƒeƒB‹‰»‚ًچs‚¢‚½‚¢ڈêچ‡‚ة’ا‰ء‚إگف’è‚·‚é‹@”\‚إ‚ ‚邱‚ئ‚àژ¦چ´‚µ‚ؤ‚¢‚éپB

Windows OSژ©‘ج‚جپuƒ‹پ[ƒg‰»‚ج“‚³پv‚إƒZƒLƒ…ƒٹƒeƒB‚جچ‚‚³‚ً‹’²پB‚ـ‚½پuWindows Helloپv‚ج‚و‚¤‚بƒoƒCƒIƒپƒgƒٹƒNƒX”Fڈط‚ئŒˆچد‚ً‘g‚فچ‡‚ي‚¹‚邱‚ئ‚à‰آ”\‚¾

Windows OSژ©‘ج‚جپuƒ‹پ[ƒg‰»‚ج“‚³پv‚إƒZƒLƒ…ƒٹƒeƒB‚جچ‚‚³‚ً‹’²پB‚ـ‚½پuWindows Helloپv‚ج‚و‚¤‚بƒoƒCƒIƒپƒgƒٹƒNƒX”Fڈط‚ئŒˆچد‚ً‘g‚فچ‡‚ي‚¹‚邱‚ئ‚à‰آ”\‚¾ ”铽گ«‚ھ‹پ‚ك‚ç‚ê‚éڈî•ٌ‚حƒAƒvƒٹڈم‚ةٹi”[‚·‚邱‚ئ‚à‰آ”\‚¾‚ھپA‚و‚èˆہ‘S‚بOS‚جگ[‚¢ƒŒƒCƒ„پ[‚ةٹi”[‚·‚邱‚ئ‚إˆہ‘Sگ«‚ھ‘‚·

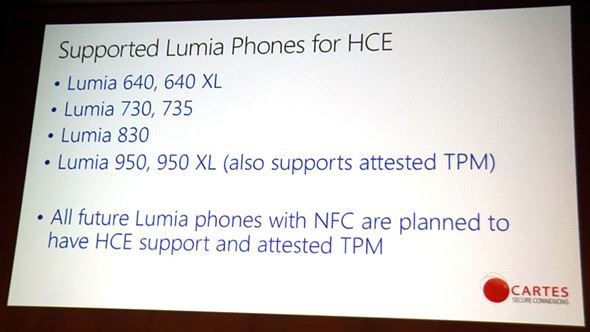

”铽گ«‚ھ‹پ‚ك‚ç‚ê‚éڈî•ٌ‚حƒAƒvƒٹڈم‚ةٹi”[‚·‚邱‚ئ‚à‰آ”\‚¾‚ھپA‚و‚èˆہ‘S‚بOS‚جگ[‚¢ƒŒƒCƒ„پ[‚ةٹi”[‚·‚邱‚ئ‚إˆہ‘Sگ«‚ھ‘‚· Œ»چفHCE‚ة‘خ‰‚µ‚ؤ‚¢‚éLumiaگ»•iˆê——پB‚ب‚¨پAAttested TPM‚ة‘خ‰‚µ‚½‚ج‚حŒ»چفLumia 950پ^950XL‚ج‚ف‚¾‚ھپAڈ«—ˆ“I‚ةLumiaگ»•i‘S”ت‚ةچج—p‚³‚ê‚é‚ئ‚¢‚¤

Œ»چفHCE‚ة‘خ‰‚µ‚ؤ‚¢‚éLumiaگ»•iˆê——پB‚ب‚¨پAAttested TPM‚ة‘خ‰‚µ‚½‚ج‚حŒ»چفLumia 950پ^950XL‚ج‚ف‚¾‚ھپAڈ«—ˆ“I‚ةLumiaگ»•i‘S”ت‚ةچج—p‚³‚ê‚é‚ئ‚¢‚¤پ@ژہچغ‚ةMicrosoft‚ھWindows 10 Mobile‚إ‚ا‚ج‚و‚¤‚بƒEƒHƒŒƒbƒgŒ^‚جŒˆچدƒTپ[ƒrƒX‚ً’ٌ‹ں‚µپA‚»‚ê‚ھ‚¢‚آ‚²‚딕\‚³‚ê‚é‚ج‚©‚ح•ھ‚©‚ç‚ب‚¢پB‚ـ‚½پA‹Zڈp“I‚ة‚ح–â‘è‚ب‚¢‚à‚ج‚جپAƒTپ[ƒhƒpپ[ƒeƒBپ[گ»•i‚إ‚ا‚±‚ـ‚إٹmژہ‚ة—ک—p‰آ”\‚©‚حپAچ،Œم“oڈê‚·‚éگ»•i‚ًŒ©‹ة‚ك‚é•K—v‚ھ‚ ‚éپB

پ@‚½‚¾پAƒXƒ}پ[ƒgƒtƒHƒ“‚إپuƒ^ƒbƒvپ•ƒyƒCپv‚ج‚و‚¤‚بƒTپ[ƒrƒX‚ً—ک—p‚·‚é‚ة‚حNFC‹@”\‚ھ•Kگ{‚إ‚ ‚èپAچ،Œمژہچغ‚ةگ»•i‚جچw“ü‚ًچl‚¦‚ç‚ê‚ؤ‚¢‚é•û‚حپA‚±‚ج•س‚è‚ًچl—¶‚µ‚½‚¤‚¦‚إ‘I‚ٌ‚إ‚ف‚ؤ‚ظ‚µ‚¢پB

- Apple M1پ^M2‘خچR‚جپuOryonپv‚حWindows on Arm‚ج—¬‚ê‚ً•د‚¦‚é‚©

- Windows 10‚ح‘S‚ؤ64bit‚ة‚ب‚éپ@32bit‚©‚ç64bit‚ض‚جٹ®‘Sˆعچs‚حٹش‚à‚ب‚

- Windows 10‚جƒAƒbƒvƒfپ[ƒg‚ھگVŒ^ƒRƒچƒi‚ج‰e‹؟‚إ‘ه‚«‚•د‚ي‚é

- Surface Neo‚حٹش‚ةچ‡‚ي‚ب‚¢!?پ@2020”N‚ة“oڈê‚·‚éMicrosoft‚جگVƒnپ[ƒhƒEƒFƒA

- “oڈê‚©‚ç4”N‚ھ‚½‚؟پAWindows 8ژ‘م‚جژ‘ژY‚©‚ç’E‹p‚µ‚آ‚آ‚ ‚éWindows 10

- 2020”NپAMicrosoft‚ھ–عژw‚·ƒpƒXƒڈپ[ƒhƒŒƒX‚ج—·

- پuƒ‚ƒmپv‚ً”„‚éڈêڈٹ‚©‚çپu‘جŒ±پv‚ئپuƒ\ƒٹƒ…پ[ƒVƒ‡ƒ“پv‚جڈê‚ة•د‰»‚·‚éMicrosoft Store

- AI‚âƒrƒbƒOƒfپ[ƒ^‚ئ‚ئ‚à‚ةگi‰»‚·‚éپuMicrosoft Teamsپv‚جچ،پ@ˆê•àگوچs‚ƒIƒtƒBƒXٹآ‹«

- Microsoft‚ھگـ‚肽‚½‚فŒ^Surface‚ًٹJ”’†پHپ@‚¤‚ي‚³‚ًڈ„‚éچإگVژ–ڈî

- گVŒ^Surface Pro‚إŒفٹ·گ«‚حˆغژ‚³‚ê‚éپHپ@2019”N‚جژںگ¢‘مƒ‚ƒfƒ‹‚ً—\‘ھ‚·‚é

ٹضکAƒLپ[ƒڈپ[ƒh

Windows | ŒˆچدƒTپ[ƒrƒX | Windows 10 | Windows 10 Mobile | Microsoft | Lumia | NFCپiNear Field Communicationپj | ƒoƒCƒIƒپƒgƒٹƒNƒX”Fڈط | Windows Hello | Windows Phone | —é–طڈ~–ç‚جپuWindowsƒtƒچƒ“ƒgƒ‰ƒCƒ“پv

ٹضکA‹Lژ–

- پuWindows 10پv‘ه“ءڈW

ƒ}ƒEƒXƒRƒ“ƒsƒ…پ[ƒ^پ[پAWindows 10 Mobile“‹چعƒXƒ}پ[ƒgƒtƒHƒ“پuMADOSMA Q501Aپv‚ج—\–ٌ”ج”„‚ًٹJژn

ƒ}ƒEƒXƒRƒ“ƒsƒ…پ[ƒ^پ[پAWindows 10 Mobile“‹چعƒXƒ}پ[ƒgƒtƒHƒ“پuMADOSMA Q501Aپv‚ج—\–ٌ”ج”„‚ًٹJژn

ƒ}ƒEƒXƒRƒ“ƒsƒ…پ[ƒ^پ[‚حپA“¯ژذگ»ƒXƒ}پ[ƒgƒtƒHƒ“پuMADOSMAپv‚جگVƒ‚ƒfƒ‹پuMADOSMA Q501Aپv‚ج—\–ٌژَ•t‚ًٹJژn‚µ‚½پB —é–طڈ~–ç‚جپuWindowsƒtƒچƒ“ƒgƒ‰ƒCƒ“پvپFپuWindows 10 Mobileپv‚ح12Œژˆبچ~‚ة’ٌ‹ںپ@Lumia‚ج“ْ–{””„‚حŒ©‘—‚è‚ض

—é–طڈ~–ç‚جپuWindowsƒtƒچƒ“ƒgƒ‰ƒCƒ“پvپFپuWindows 10 Mobileپv‚ح12Œژˆبچ~‚ة’ٌ‹ںپ@Lumia‚ج“ْ–{””„‚حŒ©‘—‚è‚ض

“–ڈ‰‚ج—\’è‚©‚ç‚â‚â’x‚ê‚ؤ‚ج“ٹ“ü‚ئ‚ب‚è‚»‚¤‚بپuWindows 10 MobileپvپB‚»‚جƒٹƒٹپ[ƒXژٹْ‚حˆê•”’[––‚جƒvƒٹƒCƒ“ƒXƒgپ[ƒ‹‚ًڈœ‚«پA12Œژˆبچ~‚ة‚ب‚è‚»‚¤‚¾پB —é–طڈ~–ç‚جپuWindowsƒtƒچƒ“ƒgƒ‰ƒCƒ“پvپFWindows 10ƒXƒ}ƒzپ^ƒ^ƒuƒŒƒbƒg‚ھUSB‚جگi‰»‚إ‚à‚ء‚ئ•ض—ک‚ةپ\پ\Dual Roleپ{Type-C‚جژd‘g‚ف

—é–طڈ~–ç‚جپuWindowsƒtƒچƒ“ƒgƒ‰ƒCƒ“پvپFWindows 10ƒXƒ}ƒzپ^ƒ^ƒuƒŒƒbƒg‚ھUSB‚جگi‰»‚إ‚à‚ء‚ئ•ض—ک‚ةپ\پ\Dual Roleپ{Type-C‚جژd‘g‚ف

ƒXƒ}پ[ƒgƒtƒHƒ“پAƒ^ƒuƒŒƒbƒgپA‚»‚µ‚ؤƒmپ[ƒgPC‚àپAUSB‹Kٹi‚جگi‰»‚إ‚و‚è•ض—ک‚ة•د‚ي‚낤‚ئ‚µ‚ؤ‚¢‚éپB —é–طڈ~–ç‚جپuWindowsƒtƒچƒ“ƒgƒ‰ƒCƒ“پvپFŒ©‚¦‚ؤ‚«‚½پuWindows 10 MobileپvƒXƒ}ƒzپ^ƒ^ƒuƒŒƒbƒg‚جژp

—é–طڈ~–ç‚جپuWindowsƒtƒچƒ“ƒgƒ‰ƒCƒ“پvپFŒ©‚¦‚ؤ‚«‚½پuWindows 10 MobileپvƒXƒ}ƒzپ^ƒ^ƒuƒŒƒbƒg‚جژp

PC”إ‚ھگوچs‚µ‚ؤ‚¢‚½Windows 10‚¾‚ھپA–{–½‚ح‚ق‚µ‚ëƒXƒ}پ[ƒgƒtƒHƒ“پ^ڈ¬Œ^ƒ^ƒuƒŒƒbƒg—p‚جپuWindows 10 Mobileپv‚ئ‚àŒ¾‚ي‚ê‚ؤ‚¢‚éپB‚»‚ج“‹چعƒfƒoƒCƒX‚ج‘S–e‚ھŒ©‚¦‚ؤ‚«‚½پB —é–طڈ~–ç‚جپuWindowsƒtƒچƒ“ƒgƒ‰ƒCƒ“پvپFWindows 10‚حPC‚ئƒXƒ}ƒz‚إ“¯‚¶ƒAƒvƒٹ‚ھ‚ب‚؛“®‚پHپ\پ\پuUWPپv‚ج—‘z‚ئŒ»ژہ

—é–طڈ~–ç‚جپuWindowsƒtƒچƒ“ƒgƒ‰ƒCƒ“پvپFWindows 10‚حPC‚ئƒXƒ}ƒz‚إ“¯‚¶ƒAƒvƒٹ‚ھ‚ب‚؛“®‚پHپ\پ\پuUWPپv‚ج—‘z‚ئŒ»ژہ

PC‚ئƒXƒ}ƒz‚إ“¯ˆêƒAƒvƒٹ‚ً—ک—pپAƒXƒ}ƒz‚ةٹO•”ƒfƒBƒXƒvƒŒƒCپ{ƒLپ[ƒ{پ[ƒhپ{ƒ}ƒEƒX‚ً‚آ‚ب‚¢‚إƒfƒXƒNƒgƒbƒvPC“I‚ةچى‹ئپAٹO•”ƒXƒgƒŒپ[ƒW‚ةƒAƒvƒٹ“±“ü‚ب‚اپAƒ†پ[ƒUپ[‚ج—ک•ضگ«‚ًچ‚‚ك‚éWindows 10گ¢‘م‚جƒAƒvƒٹٹî”صپuUWPپv‚حپA‚ا‚ج‚و‚¤‚بژd‘g‚ف‚ب‚ج‚¾‚낤‚©پH

ٹضکAƒٹƒ“ƒN

Copyright © ITmedia, Inc. All Rights Reserved.

ƒAƒNƒZƒXƒgƒbƒv10

- ƒoƒbƒtƒ@ƒچپ[ٹJ”گw‚ة•·‚پuWi-Fi 7پv‚ة‚¢‚؟‘پ‚‘خ‰‚µ‚½ƒپƒٹƒbƒgپ@Œˆ‚كژè‚حˆظ‚ب‚éژü”gگ”‚ً‘©‚ث‚éپuMLOپvپy‘O•زپz پi2024”N04Œژ22“ْپj

- پuIBM‚حƒeƒNƒmƒچƒWپ[ƒJƒ“ƒpƒjپ[‚¾پvپ@“ْ–{IBM‚ھ5‚آ‚جپu‰؟’l‹¤‘n—جˆوپv‚ة‚±‚¾‚ي‚éƒڈƒP پi2024”N04Œژ23“ْپj

- MSI‚©‚ç— ”zگüƒ}ƒUپ[‚ھ2ƒ‚ƒfƒ‹“oڈêپI پi2024”N04Œژ22“ْپj

- ‚ ‚ب‚½‚جPC‚جWindows 10پ^11‚جپuƒ‰ƒCƒZƒ“ƒXپv‚ح‚ا‚¤‚ب‚ء‚ؤ‚¢‚éپHپ@’²‚ׂé•û–@‚ًƒ`ƒFƒbƒNپI پi2023”N10Œژ20“ْپj

- Meta‚ھMRپ^VRƒwƒbƒhƒZƒbƒgٹE‚جپgAndroidپh‚ً–عژw‚·پ@پuQuestپvƒVƒٹپ[ƒY‚جOS‚ً‘¼ژذ‚ةٹJ•ْپAASUS‚âLenovo‚ھ“ئژ©‚جگVƒnپ[ƒh‚ًٹJ”’† پi2024”N04Œژ23“ْپj

- ASUSپAWi-Fi 7‚ة‘خ‰‚µ‚½ƒnƒCƒGƒ“ƒhژd—l‚جƒQپ[ƒ~ƒ“ƒO–³گüLANƒ‹پ[ƒ^پ[ پi2024”N04Œژ22“ْپj

- ƒgƒ‰ƒ“ƒZƒ“ƒhپAM.2 2242‚ة‘خ‰‚µ‚½M.2 NVMe Gen4 SSD پi2024”N04Œژ22“ْپj

- ƒŒƒmƒ{پAƒXƒٹƒ€‚ب3•س‹·ٹz‰ڈƒfƒUƒCƒ“‚ًچج—p‚µ‚½24.5Œ^ƒtƒ‹HD‰tڈ»ƒfƒBƒXƒvƒŒƒC پi2024”N04Œژ23“ْپj

- پuWindows 11 Homeپv‚ً‚¨ƒgƒN‚ةپuWindows 11 Proپv‚ضƒAƒbƒvƒOƒŒپ[ƒh‚·‚é•û–@ پi2022”N04Œژ15“ْپj

- ‚à‚¤‘S•”پA— ”zگü‚إ‚¢‚¢‚ٌ‚¶‚ل‚ب‚¢پHپ@پuASUS BTF DESIGNپv‚ھژ¦‚·ژ©چىPC‚جگV‚µ‚¢Œ` پi2024”N04Œژ19“ْپj