野生の偽“Pokemon GO”があらわれた! 非正規のapkファイルにマルウェアが混入

マカフィー(インテルセキュリティ)の公式ブログによると、位置情報ゲーム「Pokemon GO」の二次配布された非正規apkファイルから、マルウェアが発見された。二次配布サイトでのapkファイルの入手は控え、公式マーケットでアプリが入手可能になるのを待つようにとしている。

見つかった「偽Pokemon GO」は、apkの二次配布サイト「apkmirror.com」で配布されているファイル名に酷似していたが、apkmirror.comではこのマルウェアは発見されなかった。そのため、恐らく別のサイトから配布されたものと同社のモバイルマルウェアリサーチチームは推測している。

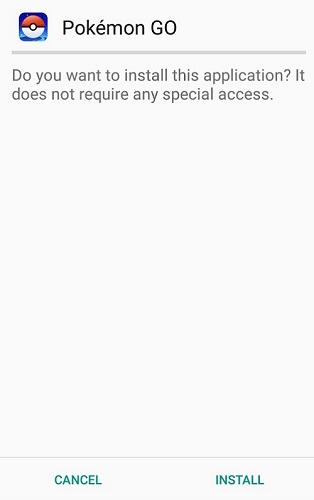

このマルウェアを最新のAndroidデバイスにインストールするときには、公式アプリと同様に特別なアクセス権限は要求されない。

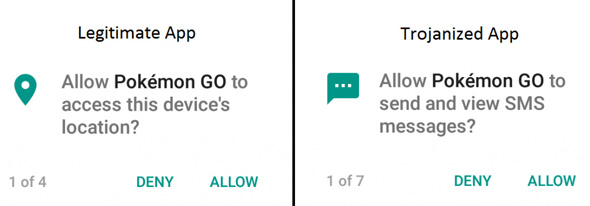

しかし公式アプリとは異なり、このマルウェアを起動するとSMSメッセージの送信や閲覧など、ゲームとは無関係のアクセス権限が要求される。

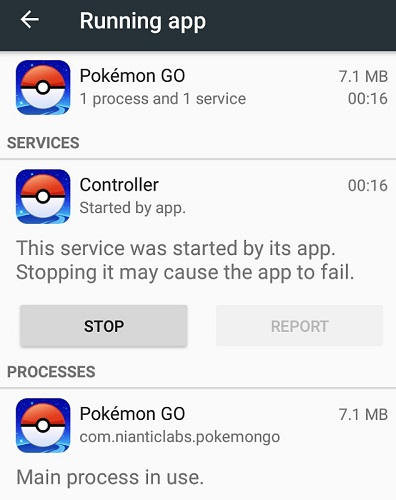

この挙動は実行時に権限を要求するAndroid 6.0以降のデバイスでの動作で、Android 5.1など古いOSではインストール時にアクセス権限が要求される。ユーザーがアクセス権限を許可するとゲームは正常に動作するが、同時にバックグラウンドで「Controller」という悪質なサービスが起動する。

このサービスは「DroidJack」(別名SandroRAT)という遠隔操作ツールによって正規のアプリに埋め込まれたものだという。DroidJackは感染したデバイス上で、SMSメッセージ・通話履歴・電話帳・ブラウザ閲覧履歴・位置情報やインストールアプリの一覧といったユーザー情報を盗み、写真撮影・ビデオ録画・通話録音やSMS送信など任意のコマンドをリモートで実行できるという。この偽Pokemon GOはトルコにあるサーバと通信し、アプリの起動情報を定期的に通知していた。

また、デバイスのスリープ状態もサーバに通知されている。これによって例えば、ユーザーに気付かれないようにブラウザで特定のリンクを開くこともできるということだ。

関連記事

パスワードからの解放――個人向けセキュリティ「マカフィー リブセーフ」2016年版

パスワードからの解放――個人向けセキュリティ「マカフィー リブセーフ」2016年版

マカフィーの2016年版個人向けセキュリティ製品「マカフィー リブセーフ」では、パスワード管理を生体認証で代替する新機能「True Key」を搭載した。 「Pokemon GO」に不安の声? Ingressベテランエージェントが抱く危機感

「Pokemon GO」に不安の声? Ingressベテランエージェントが抱く危機感

Ingressのトラブルはなぜ起きてしまう? それでもハマってしまう魅力とは? エージェントが本音で語る座談会の最終回。 ゲームのために私有地へ侵入! Ingressの迷惑エージェントの正体

ゲームのために私有地へ侵入! Ingressの迷惑エージェントの正体

Ingressにまつわるトラブルをめぐり、現役エージェントが座談会を開催。深夜や公共スペースでの活動をどう考える? ストーカーに警察沙汰も? ホントにあったIngressの怖い話

ストーカーに警察沙汰も? ホントにあったIngressの怖い話

世界中にユーザーを抱える、スマホ向け陣取りゲームIngress。現実と仮想が交わるからこそ起こるトラブルについて、現役エージェントがガチ討論!

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アクセストップ10

- ノートPCに外付けキーボードを“載せて”使える「タイプスティックス/打ち箸」に新色 (2024年04月18日)

- バッファロー製Wi-Fiルーターに脆弱性 対象機種は今すぐファームウェア更新を (2024年04月17日)

- さらなる高速化を実現! PCI Express 5.0接続SSDの新モデル「Crucial T705」を試して分かったこと (2024年04月18日)

- ついに8K対応した「Insta360 X4」の画質をX3と1インチ360度版で比較 今買うべき全天球カメラだと確信した (2024年04月16日)

- SwitchBotのミニプラグに不具合 「断続的にオン/オフを繰り返す、異音」などで該当製品の交換を呼びかけ (2024年04月17日)

- もう全部、裏配線でいいんじゃない? 「ASUS BTF DESIGN」が示す自作PCの新しい形 (2024年04月19日)

- アイロボットが4万円切りの「水拭き対応ロボット掃除機」を投入 “一家に1台”を目指す (2024年04月17日)

- 「JBL GO 4」でBluetoothスピーカーデビュー! 累計出荷台数5700万台を突破した人気製品の最新モデルを試す (2024年04月17日)

- あなたのPCのWindows 10/11の「ライセンス」はどうなっている? 調べる方法をチェック! (2023年10月20日)

- 無線LANルーター「Aterm」シリーズの一部に複数の脆弱性 設定変更や買い替えをアナウンス (2024年04月11日)