ƒXƒpƒ€‘خچô‚جŒˆ‚كژèپAپu‘—گMƒhƒپƒCƒ“”Fڈطپv‚ج‚¢‚ـپi3/3 ƒyپ[ƒWپj

3”N‚ظ‚ا‘O‚©‚ç‹cک_‚³‚ê‚ح‚¶‚كپA2006”Nˆبچ~•پ‹y‚ھگi‚ٌ‚إ‚¢‚é‘—گMƒhƒپƒCƒ“”FڈطپBƒXƒpƒ€‘خچô‚جŒˆ‚كژè‚ئ‚³‚ê‚邱‚ج‹Zڈp‚جچإگV“®Œü‚ًڈذ‰î‚·‚éپB

SPFƒŒƒRپ[ƒh‚جŒِٹJ

پ@‚±‚±‚ـ‚إ‚إپA‘—گMƒhƒپƒCƒ“”Fڈط‚ھ‚©‚ب‚è•پ‹y‚µ‚ؤ‚¢‚邱‚ئ‚ًگà–¾‚µ‚ؤ‚«‚½پB‚±‚ج—¬‚ê‚ة‰ˆ‚¢پAˆê”تٹé‹ئ‚ب‚ا‚إ‚àژ©ژذƒTƒCƒg‚إSPFƒŒƒRپ[ƒh‚ًŒِٹJ‚·‚éڈêچ‡پA‚ا‚ج‚و‚¤‚ةگi‚ك‚ؤ‚¢‚‚ׂ«‚¾‚낤‚©پB

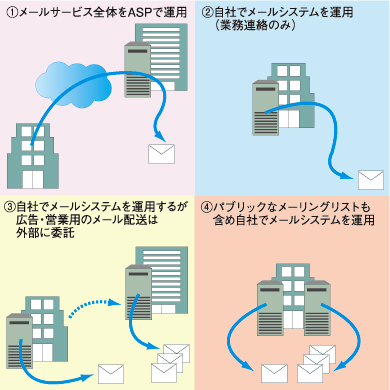

پ@‚à‚؟‚ë‚ٌپAٹé‹ئ‚إ‚جƒپپ[ƒ‹ƒVƒXƒeƒ€‰^—pŒ`‘ش‚ح‚³‚ـ‚´‚ـ‚إپAˆêٹT‚ةپu‚±‚¤‚¾پv‚ئŒ¾‚¤‚±‚ئ‚ح‚إ‚«‚ب‚¢پB‚»‚±‚إپAˆب‰؛‚ج‚و‚¤‚ب‘م•\“I‚ب—ل‚ًچl‚¦پA‚»‚ꂼ‚ê‚ة‰‚¶‚½“±“ü•û–@‚ًŒ©‚ؤ‚ف‚و‚¤پB

1پjASP‚ب‚ا‚ھ’ٌ‹ں‚·‚éƒTپ[ƒrƒX‚ً—ک—p‚µپAƒپپ[ƒ‹ƒVƒXƒeƒ€‘S‘ج‚ً‰^—p‚µ‚ؤ‚¢‚é

2پjژ©ژذ‚إƒپپ[ƒ‹ƒVƒXƒeƒ€‚ًڈٹ—L‚µپA‰^—p‚µ‚ؤ‚¢‚éپB‚µ‚©‚µ‹ئ–±کA—چˆبٹO‚ج—p“r‚ة‚ح—ک—p‚µ‚ؤ‚¢‚ب‚¢

3پjژ©ژذ‚إƒپپ[ƒ‹ƒVƒXƒeƒ€‚ًڈٹ—L‚µ‚ؤ‚¢‚é‚ھپAچLچگپ^‰c‹ئ—p‚جƒپپ[ƒ‹‚ج‘—گM‚حٹO•”‚ج‹ئژز‚ةˆد‘ُ‚µ‚ؤ‚¢‚é

4پjژ©ژذ‚إƒپپ[ƒ‹ƒVƒXƒeƒ€‚ًڈٹ—L‚µ‚ؤ‚¨‚èپA‚©‚آƒpƒuƒٹƒbƒN‚بƒپپ[ƒٹƒ“ƒOƒٹƒXƒg‚ً‰^—p‚µ‚ؤ‚¢‚é

1پjƒپپ[ƒ‹ƒVƒXƒeƒ€‘S‘ج‚ًASP‚ب‚ا‚ھ’ٌ‹ں‚·‚éƒTپ[ƒrƒX‚إ‰^—p‚µ‚ؤ‚¢‚éڈêچ‡

پ@SPFƒŒƒRپ[ƒh‚حDNS‚ً—ک—p‚µ‚ؤŒِٹJ‚·‚éپB‚±‚جƒPپ[ƒX‚إ‚ح‚½‚¢‚ؤ‚¢‚جڈêچ‡پAASP‘¤‚ھDNS‚ًٹا—‚µ‚ؤ‚¢‚邽‚كپA—ک—p‚µ‚ؤ‚¢‚éASP‚ةSPFƒŒƒRپ[ƒh‚ًŒِٹJ‰آ”\‚©‚ا‚¤‚©ٹm”F‚µپA‰آ”\‚إ‚ ‚ê‚خˆث—ٹ‚·‚é•K—v‚ھ‚ ‚éپB

2پjژ©ژذ‚إƒپپ[ƒ‹ƒVƒXƒeƒ€‚ًژ‚ء‚ؤ‚¢‚éپB‹ئ–±‚إ‚جکA—چˆبٹO‚ج—p“r‚ة‚ح—ک—p‚µ‚ؤ‚¢‚ب‚¢ڈêچ‡

پ@DNS‚àژ©ژذ‚إٹا—‚µ‚ؤ‚¢‚éڈêچ‡پA‚»‚جDNSƒTپ[ƒo‚ة‚¨‚¢‚ؤپA“Kگط‚بSPFƒŒƒRپ[ƒh‚ًTXTƒŒƒRپ[ƒh‚ئ‚µ‚ؤŒِٹJ‚·‚ê‚خ‚¢‚¢پBSPFƒŒƒRپ[ƒh‚ئ‚µ‚ؤ‚حپAژ©ژذ‚جƒپپ[ƒ‹ƒTپ[ƒo‚ج’†‚إ‚àپAƒپپ[ƒ‹‚ھƒCƒ“ƒ^پ[ƒlƒbƒg‚ة‘—ڈo‚³‚ê‚éچإ‘O•”‚ة‚ ‚éƒQپ[ƒgƒEƒFƒCMTA‚جIPƒAƒhƒŒƒX‚جƒٹƒXƒg‚ً’è‹`‚·‚邱‚ئ‚ة‚ب‚邾‚낤پBDNS‚جٹا—‚ًISP‚ب‚ا‚ةˆد‘ُ‚µ‚ؤ‚¢‚éڈêچ‡‚حپATXTƒŒƒRپ[ƒh‚جŒِٹJ‚ھ‰آ”\‚©‚ا‚¤‚©ٹm”F‚·‚é•K—v‚ھ‚ ‚邾‚낤پB

3پjژ©ژذ‚إƒپپ[ƒ‹ƒVƒXƒeƒ€‚ًژ‚ء‚ؤ‚¢‚é‚ھپAچLچگƒپپ[ƒ‹‚â‰c‹ئ—p‚جƒپپ[ƒ‹‚ج‘—گM‚ًٹO•”‚ج‹ئژز‚ةˆد‘ُ‚µ‚ؤ‚¢‚éڈêچ‡

پ@ژ©ژذ‚جƒپپ[ƒ‹ƒVƒXƒeƒ€‚©‚ç‘—گM‚·‚éƒپپ[ƒ‹‚ة‚آ‚¢‚ؤ‚حپA‘Oگك‚ةگà–¾‚µ‚½‚ئ‚¨‚肾پB‚¾‚ھپAٹO•”‚ج‹ئژز‚ةˆد‘ُ‚µ‚ؤƒپپ[ƒ‹‚ً‘—گM‚µ‚ؤ‚¢‚éڈêچ‡‚حپA‚»‚ج‹ئژز‚ض‚ج‘—گM—p‚جMTA‚جIPƒAƒhƒŒƒX‚ً–â‚¢چ‡‚ي‚¹‚é•K—v‚ھ‚ ‚邾‚낤پBژ©ژذ‚جƒپپ[ƒ‹ƒVƒXƒeƒ€‚ئ‹و•ت‚·‚邽‚ك‚ةپA‚»‚ê‚ç‚جƒپپ[ƒ‹‚ج‘—گM—p‚ةƒTƒuƒhƒپƒCƒ“‚ً—ک—p‚µپA‚»‚جƒTƒuƒhƒپƒCƒ“—p‚جSPF‚ًŒِٹJ‚·‚é‚ج‚à—ا‚¢پBSPFƒŒƒRپ[ƒh‚ح‹ئژز‚جƒپپ[ƒ‹‘—گM—p‚جMTA‚جIPƒAƒhƒŒƒX‚جƒٹƒXƒg‚ًٹـ‚ق‚±‚ئ‚ة‚ب‚éپB

4پjژ©ژذ‚إƒپپ[ƒ‹ƒVƒXƒeƒ€‚ًژ‚ء‚ؤ‚¢‚éپBƒpƒuƒٹƒbƒN‚بƒپپ[ƒٹƒ“ƒOƒٹƒXƒg‚ً‰^—p‚µ‚ؤ‚¢‚é

پ@‚±‚جڈêچ‡‚حپAƒپپ[ƒٹƒ“ƒOƒٹƒXƒg‚ة“ٹچe‚³‚ꂽƒپپ[ƒ‹‚ھƒپپ[ƒٹƒ“ƒOƒٹƒXƒg‚جژQ‰ءژز‚ةچؤ”z•z‚³‚ê‚éڈêچ‡‚ھ–â‘è‚ة‚ب‚éپBƒپپ[ƒٹƒ“ƒOƒٹƒXƒg‚جƒVƒXƒeƒ€‚ً•دچX‚µپAچؤ”z•z‚·‚éچغ‚جƒGƒ“ƒxƒچپ[ƒv‘—گMژز‚ً‚»‚جƒپپ[ƒٹƒ“ƒOƒٹƒXƒg‚جƒVƒXƒeƒ€‚جƒAƒJƒEƒ“ƒg‚ة•دچX‚·‚é‚ئ‚ئ‚à‚ةپASender ID‚إ‚ج”Fڈط‚ً‰آ”\‚ة‚·‚邽‚ك‚ةپAپuResent-sender:پv‚âپuSender:پvƒwƒbƒ_‚ً—ک—p‚µ‚ؤƒپپ[ƒٹƒ“ƒOƒٹƒXƒg‚جٹا——pƒAƒhƒŒƒX‚ب‚ا‚ًژw’è‚·‚é•K—v‚ھ‚ ‚éپB

پ@‚±‚êˆبٹO‚ة‚à‚³‚ـ‚´‚ـ‚بŒ`‘ش‚ھچl‚¦‚ç‚ê‚邵پA‰ًŒˆ•û–@‚à‚¢‚ë‚¢‚ë‚ ‚é‚ھپA‚ـ‚¸‚حپAژ©ژذ‚©‚çƒCƒ“ƒ^پ[ƒlƒbƒg‚ة‘—گM‚³‚ê‚é‰آ”\گ«‚ج‚ ‚éƒپپ[ƒ‹ƒTپ[ƒo‚جژہچغ‚جƒAƒhƒŒƒX‚ً“O’ê“I‚ة’²‚ׂé‚ئ‚±‚ë‚©‚çژn‚ك‚ؤ‚¢‚±‚¤پB

*** ˆê•”ڈب—ھ‚³‚ꂽƒRƒ“ƒeƒ“ƒc‚ھ‚ ‚è‚ـ‚·پBPC”إ‚إ‚²——‚‚¾‚³‚¢پB ***

پyPRپzژç‚è‚ئچU‚ك‚ج“dژqƒپپ[ƒ‹ƒZƒLƒ…ƒٹƒeƒB „ں„ں ˆہ‘S‚إŒّ‰ت“I‚بگ^‚جپuƒrƒWƒlƒXƒcپ[ƒ‹پvژہŒ»‚جŒ®‚ئ‚ح

ƒrƒWƒlƒX‚ة•s‰آŒ‡‚بƒRƒ~ƒ…ƒjƒPپ[ƒVƒ‡ƒ“ƒcپ[ƒ‹‚ئ‚ب‚ء‚½“dژqƒپپ[ƒ‹‚¾‚ھپAˆê•àژg‚¢•û‚ًٹشˆل‚¦‚ê‚خٹé‹ئ‚ة‘ه‚«‚بƒٹƒXƒN‚ً‚à‚½‚炵‚©‚ث‚ب‚¢پBƒپپ[ƒ‹‚حٹé‹ئ‚جٹˆ“®‚ًژ¦‚·پuڈط‹’پv‚ج–ًٹ„‚ً‰ت‚½‚·پBƒRƒ“ƒvƒ‰ƒCƒAƒ“ƒXپA‚»‚µ‚ؤڈî•ٌکR‚¦‚¢‘خچô‚جٹد“_‚©‚çپA‚ا‚ج‚و‚¤‚ة•غ‘¶‚µپAٹا—‚µ‚ؤ‚¢‚‚ׂ«‚¾‚낤‚©پB“¯ژ‚ةپAˆث‘R‚ئ‚µ‚ؤ‘‰ء‚µ‘±‚¯‚éƒXƒpƒ€‚âƒtƒBƒbƒVƒ“ƒO‚©‚ç‚ج•غŒى‚à–³ژ‹‚إ‚«‚ب‚¢‰غ‘肾پB“à‚ئٹOپA2‚آ‚ج‰غ‘è‚ً‚ا‚ج‚و‚¤‚ةڈو‚è‰z‚¦‚ؤ‚¢‚‚ج‚©پA‚»‚ج‘خچô–@‚ً’T‚낤پB

*** ˆê•”ڈب—ھ‚³‚ꂽƒRƒ“ƒeƒ“ƒc‚ھ‚ ‚è‚ـ‚·پBPC”إ‚إ‚²——‚‚¾‚³‚¢پB ***

ٹضکAƒٹƒ“ƒN

- 4406 Sender IDM: Authenticating E-Mail. J. Lyon, M. Wong. April 2006. (Format: TXT=40428 bytes) (Status: EXPERIMENTAL)

- 4407 Purported Responsible Address in E-Mail Messages. J. Lyon. April 2006. (Format: TXT=14387 bytes) (Status: EXPERIMENTAL)

- 4408 Sender Policy Framework (SPF) for Authorizing Use of Domains in E-Mail, Version 1. M. Wong, W. Schlitt. April 2006. (Format:TXT=105009 bytes) (Status: EXPERIMENTAL)

- 4409 Message Submission for Mail. R. Gellens, J. Klensin. April 2006. (Format: TXT=34911 bytes) (Obsoletes RFC2476) (Status: DRAFT STANDARD)

- DomainKeys draftپFhttp://www.ietf.org/internet-drafts/draft-delany-domainkeys-base-06.txt

- DKIM BASE draftپFhttp://www.ietf.org/internet-drafts/draft-ietf-dkim-base-08.txt

- DKIM SSP draftپFhttp://www.ietf.org/internet-drafts/draft-allman-dkim-ssp-02.txt

- Japan E-mail Anti-Abuse GroupپFhttp://jeag.jp/

- ‘—گMƒhƒپƒCƒ“”Fڈط‚ة‚آ‚¢‚ؤ‚جJEAGƒŒƒRƒپƒ“ƒfپ[ƒVƒ‡ƒ“پFhttp://jeag.jp/news/pdf/SenderAuthRecommendation.pdf

- Outbound Port25 Blocking‚ة‚آ‚¢‚ؤ‚جJEAGƒŒƒRƒپƒ“ƒfپ[ƒVƒ‡ƒ“پFhttp://jeag.jp/news/pdf/op25b20060223.pdf

- ‘چ–±ڈبپuƒtƒBƒbƒVƒ“ƒO‚جŒ»ڈَ‹y‚رISP‚ة‚و‚éƒtƒBƒbƒVƒ“ƒO‘خچô‚ج•ûŒüگ«پv‚جŒِ•\پFhttp://www.soumu.go.jp/s-news/2005/050810_4.html

Copyright © ITmedia, Inc. All Rights Reserved.

ٹضکA‹Lژ–

ƒXƒpƒ€‘خچô‚جŒˆ‚كژèپAپu‘—گMƒhƒپƒCƒ“”Fڈطپv‚ج‚±‚ê‚©‚ç

ƒXƒpƒ€‘خچô‚جŒˆ‚كژèپAپu‘—گMƒhƒپƒCƒ“”Fڈطپv‚ج‚±‚ê‚©‚ç

‘—گMƒhƒپƒCƒ“”Fڈط‚جژہ‘•‚ًگi‚ك‚ؤ‚¢‚’†‚إپAˆسٹO‚ب’چˆس“_‚à•‚‚©‚رڈم‚ھ‚ء‚ؤ‚«‚½پBگV‚½‚بƒXƒpƒ€‘—گMژز‚جژèŒû‚ب‚ا‚ئ‚ئ‚à‚ةڈذ‰î‚µ‚ؤ‚¢‚±‚¤پB- ‘—گMƒhƒپƒCƒ“”Fڈط‚جٹî‘b’mژ¯

- ‘—گMƒhƒپƒCƒ“”Fڈط‚إچl—¶‚·‚ׂ«–â‘è“_

- ‘—گMƒhƒپƒCƒ“”FڈطƒVƒXƒeƒ€‚ج“±“ü

- چ‘“à”–ہکfƒپپ[ƒ‹‚ج‘ه•Œ¸–عژw‚·پAJEAG‚ھ‘خچôپu’ٌŒ¾ڈ‘پv

- Sender IDپF‘—گMژز‘¤‚جگف’èچى‹ئپiپ—ITپj