アクセス管理とIT内部統制の密接すぎる関係:ID管理をスッキリさせるIAMのお役立ち度(3/3 ページ)

多様なアプリケーションは企業に高い生産性をもたらした。半面、システムは肥大化し、そのID(アイデンティティ)管理が深刻なセキュリティリスクの要因となっている。そこで今、アクセス制御などのIDアクセス管理(IAM)の重要性が問われている。

OSに関連するアクセス管理の問題点

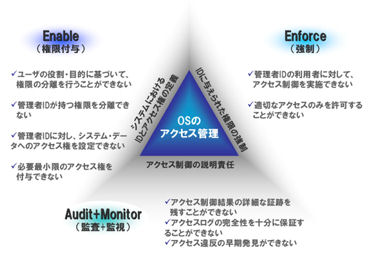

しかし、OSでできるアクセス管理には限界がある。「権限付与」のステップでは、ユーザーの役割・目的に基づく権限分離や管理者IDが持つ権限分離が困難、管理者IDに対しシステムやデータへのアクセス権を設定できないなどの状況が存在する(図1)。

また、「強制」のステップでは、管理者IDの利用者にアクセス制御が行えない、適切なアクセスのみを許可することができない問題がある。さらに、「監査・監視」のステップでは、アクセス制御結果の詳細な証跡を残せない、アクセスログの完全性を保証できない、アクセス違反の早期発見ができないなどの問題もある。

これらをまとめると、OS上でのアクセス管理には次のような問題点があると考えられる。

- root(*1)やAdministrator(*2)などはOS上で万能の権限を持つため権限の分離を実現できないこと

- リソースに対するアクセス制御が不十分であること

- 管理者権限へ容易にアクセスできてしまうこと

- 監査証跡の取得が十分ではない、あるいは均一ではない問題が存在すること

- WindowsやUNIXなど各OSのセキュリティレベルが不均一

1つめの「万能権限」とは、OSレベルの設定やシステム管理、ユーザーIDの作成/変更、アクセス権の変更、アプリケーションの管理、ログのチェックなど、できることが広範囲に及ぶ権限。そのため、SoDの観点から「アクセス権限を設定できる権限」「アクセス状況を監査する権限」「一般ユーザー用の権限」などに分散させる必要がある。

「OSのアクセス制御機能だけでは、IT内部統制で求められているアクセス管理は不十分だろう」(斉藤氏)

*1 root:UNIX系OSにおける、全モードで全権利(あるいはパーミッション)を持つユーザーの規約名。

*2 Administrator:Windows NT系OS(NT/2000/XP)におけるデフォルトの管理者権限のアカウントのこと。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

- 【特集】運用管理の過去・現在・未来

システム管理者がノウハウを蓄積し、自らの評価につなげるために「システムアナリスト」としてステップアップする道を探る。システム管理者よ、今こそ起て! - 【特集】今、見直されるアイデンティティ管理

内部統制で注目される機能は「ワークフロー」と「監査」

内部統制で注目される機能は「ワークフロー」と「監査」

一般に、アイデンティティ管理を実現する機能には「アカウントプロビジョニング」「パスワード管理」「ポリシー管理」のほかに、「ワークフロー」「監査」がある。各機能においてユーザーに求められる要件とは何だろうか。 「負担、制約も増えた」――“ISO好き”日本企業の想定外

「負担、制約も増えた」――“ISO好き”日本企業の想定外

個人情報保護法には躍起になるものの、組織の情報資産には無防備だった日本は今、世界に先駆けてISMSの普及を加速させている。一方で、その取得ブームは意外な影響を生み出した。