セキュリティ管理を混乱に陥れる「特権ユーザー」:ID管理をスッキリさせるIAMのお役立ち度(2/3 ページ)

日本版SOXで求められるIT内部統制には、企業の重要な情報へのアクセス管理が重視される。そこで重要になるのが、“万能”なスーパーユーザーの権限をいかに管理するかだ。

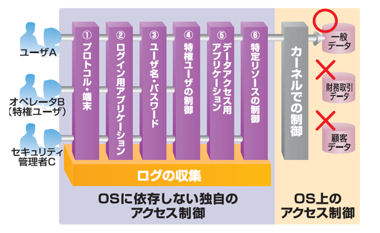

リクエストをインターセプトして正否を判断

CAの「CA Access Control」(以下、AC)は、そんなOSでの統制機能に対するセキュリティギャップを補完するための製品で、日本版SOXで求めるところの完全性をOSレベルで提供する。特権ユーザーを含めたアクセス制御によって、詳細な職務の分掌(Segregation of Duties:SoD)を実現し、個人レベルでのファイル閲覧や作成作業の権限に関して、与える/与えないといった管理ができるようになっている(図1)。

通常、ユーザーからリクエストがSYSCALL TABLE(*1)に入ると、カーネル関数をコールするが、ACではそこでいったんリクエストをインターセプトし、ルールを収めたSEOSDB(*2)に問い合わせ、そのアクセスが妥当か否かを参照する。妥当であればカーネル関数へのアクセスを許可し、妥当でないものならば拒否の制御をSYSCALLに返すという仕組みだ。よって、OSの制限を超えた制御と管理が可能になるという。

具体的には、リソース(保護する対象)へのアクセス制限、特権ユーザーIDの管理、ログイン条件・アクセス経路の限定、アクセス履歴のログ取得と保護、アクセスポリシー/ログ管理の一元集約化、マルチプラットフォーム対応などがACの主な機能になる。

*1 SYSCALL TABLE:ユーザー空間のアプリケーションとカーネルが提供するサービスとの間のインタフェースとなるオブジェクト。

*2 SEOSDB:スーパーユーザーの権限を分散化し、ユーザー/アカウント認証の多重化を行うことで、UNIXやWindows NTにセキュリティ機能を付加できるサーバOSアクセス権限強化ソフトのデータベース。

Copyright © ITmedia, Inc. All Rights Reserved.