ニュース

DNSキャッシュ汚染問題の早期対応を、IPAが再び注意喚起:仕事納めまでに対処

7月に発覚したDNSプロトコルの脆弱性への対応が進んでいないとして、IPAはサーバ管理者やサイト運営者に早期対処を改めて呼び掛けている。

情報処理推進機構(IPA)は12月19日、Webサイト運営者やDNSサーバの管理者などにDNSキャッシュ汚染の脆弱性への早期対応を呼び掛けた。脆弱性の届出件数が通常よりも多い状況が続き、緊急の対策実施が必要だとしている。

DNSキャッシュ汚染の脆弱性は、DNSキャッシュサーバがDNSサーバに名前解決を行う際、DNSサーバの応答より速く偽のDNS情報をリゾルバに渡すことで、ユーザーをフィッシングサイトなどに誘導するもの。誘導先の偽サイトでは、クレジットカード番号などの個人情報が盗み取られたり、マルウェアに感染したりする可能性がある。

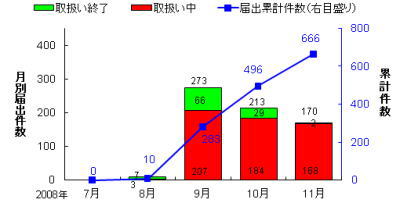

IPAによると、DNSキャッシュ汚染の脆弱性の届出件数は11月末までに累計で666件寄せられた。特に9月以降は月平均219件の届け出があり、その他のWebサイトの脆弱性の届け出件数に比べて2〜4倍近い傾向にある。届け出以降も対策を継続中のものが11月末で168件あり、サーバへのパッチ適用や設定変更を早期に実施すべきだとしている。

IPAは、DNSキャッシュ汚染の脆弱性の影響を受ける製品や脆弱性有無を確認する方法、対策方法をWeb上で公開している。特にDNSコンテンツサーバとDNSキャッシュサーバの機能を1台のサーバで兼ねている場合は、適切な設定を徹底してほしいと確認を促している。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

DNSキャッシュ汚染問題にみる脆弱性の公開と対処

DNSキャッシュ汚染問題にみる脆弱性の公開と対処

7〜8月かけてインターネットの世界に巻き起こった「DNSキャッシュ汚染」の問題。この問題を担当したセキュリティ研究者のダン・カミンスキー氏が、脆弱性公開と対処に関するプロセスを語った。 初夏にネームサーバ管理者を襲う「毒混入事件」

初夏にネームサーバ管理者を襲う「毒混入事件」

複数のDNSソフトウェアにおけるDNSキャッシュポイズニングの脆弱性について、改めて注意喚起が行われている。リソースレコードのTTLが極端に短いネームサーバの管理者は特に、すべてのネームサーバ管理者は週末を迎える前に再度チェックしておきたい。- BIND9のパッチ公開、DNSキャッシュポイズニング攻撃に対処

ISCはDNS攻撃に対する耐性を高める狙いでBINDのアップデートを公開したが、完全解決のためにDNSSECの早期導入を促している。