ニュース

「なぜパッチ適用しないの?」――IPAが注意喚起:脆弱性攻撃が多発中

修正パッチが提供されているにもかかわらず、「なぜサービス提供者は適用しないのか?」という問い合わせがIPAに多数寄せられているという。

情報処理推進機構(IPA)セキュリティ センターは3月17日、脆弱性の修正パッチを適用しないWebサイト管理者に対する注意喚起を行った。同センターに「なぜ適用しないのか」といった、ユーザーからの相談や問い合わせが多数寄せられているという。

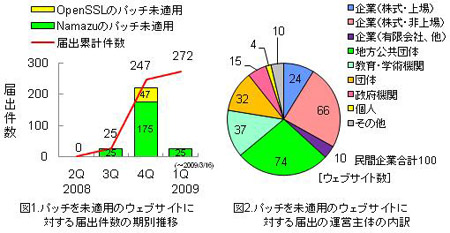

相談や問い合わせの対象サイトは、3月16日までに272サイトに上っている。内訳は民間企業が100サイト、地方公共団体が74サイト、教育・学術機関が37サイト、団体が32サイト、政府機関が15サイトなど。昨年10月から件数が増加している。

具体的には、2004年12月に公表された「Namazuにおけるクロスサイトスクリプティングの脆弱性」や、2005年10月に公表された「OpenSSLにおけるバージョンロールバックの脆弱性」などに対するパッチ未適用の可能性を指摘する内容だった。

近年は脆弱性情報が明らかになってから、脆弱性を突く攻撃が開始されるまでの期間が短くなりつつある。IPAはWebサイト運営者に対しては、サイトが使用するソフトウェアの脆弱性対策情報を収集し、未対策の場合はパッチの迅速な適用が必要だと指摘している。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

クラウドや仮想化が新たなセキュリティホール――IBMが明かす対策

クラウドや仮想化が新たなセキュリティホール――IBMが明かす対策

企業利用の進むWebアプリケーションや仮想化環境、クラウドといったITインフラが新たなセキュリティホールとなりつつある。これらのインフラが抱えるセキュリティ課題と対処について、IBMが方向性を示す。 「MAL_OTORUN」「Coficker/Downadup」「W32.Virut/PE_VIRUX」の国内被害が拡大

「MAL_OTORUN」「Coficker/Downadup」「W32.Virut/PE_VIRUX」の国内被害が拡大

トレンドマイクロとマカフィーが発表した2月のウイルスリポートから、「MAL_OTORUN」「Coficker/Downadup」「W32.Virut/PE_VIRUX」の国内被害が増加していることが判明した。 企業の脆弱性対応の遅れが明らかに、12月の動向から

企業の脆弱性対応の遅れが明らかに、12月の動向から

Microsoft製品の脆弱性を悪用する不正プログラムの被害が企業に集中していることが、トレンドマイクロの調査で判明した。