Excelƒtƒ@ƒCƒ‹‚ة‚و‚é•W“IŒ^چUŒ‚

PDF‚ً—p‚¢‚½•W“IŒ^چUŒ‚‚ح‚و‚’m‚ç‚ꂽ‚ئ‚±‚낾‚ھپAXLSپA‚آ‚ـ‚èExcelƒtƒ@ƒCƒ‹‚ً—p‚¢‚½گV‚½‚بچUŒ‚‚ھ“oڈꂵ‚½پB

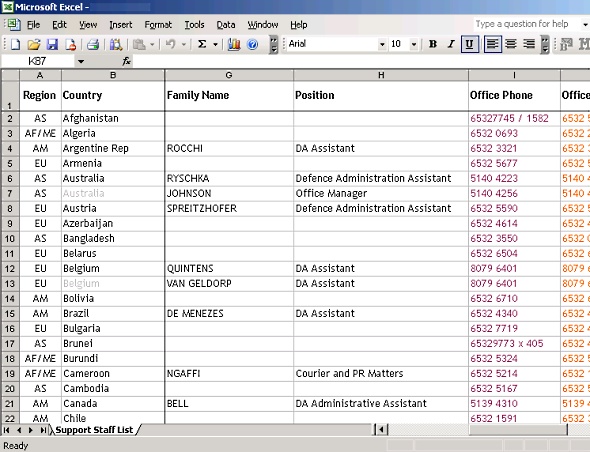

پ@ˆب‘OپA•W“IŒ^‚جƒXƒpƒCچUŒ‚‚إژg—p‚³‚ꂽƒhƒLƒ…ƒپƒ“ƒgƒtƒ@ƒCƒ‹‚جƒXƒNƒٹپ[ƒ“ƒVƒ‡ƒbƒg‚ً‚²ڈذ‰î‚µ‚½‚±‚ئ‚ھ‚ ‚éپB‚ظ‚ئ‚ٌ‚ا‚جڈêچ‡‚حPDFƒtƒ@ƒCƒ‹‚¾پB‚±‚ج‚و‚¤‚بچUŒ‚‚إˆê”ت“I‚ة—p‚¢‚ç‚ê‚éƒtƒ@ƒCƒ‹ƒ^ƒCƒv‚¾‚©‚炾پB

پ@‚µ‚©‚µپA‘م‚ي‚è‚ةXLSƒtƒ@ƒCƒ‹‚ًژg—p‚µ‚½گV‚½‚بچUŒ‚‚ھ“oڈꂵ‚½پB

پ@‚±‚ê‚ح‚ ‚éژي‚جƒپƒ“ƒoپ[ƒٹƒXƒg‚¾پBˆب‰؛‚ج—ل‚ئ“¯—lپA‰{——‚·‚é‚ئƒoƒbƒNƒhƒA‚ھƒhƒچƒbƒv‚³‚êپA“®چى‚·‚éپB

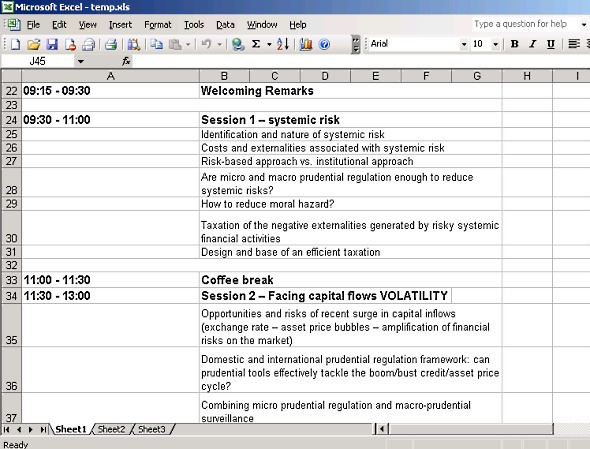

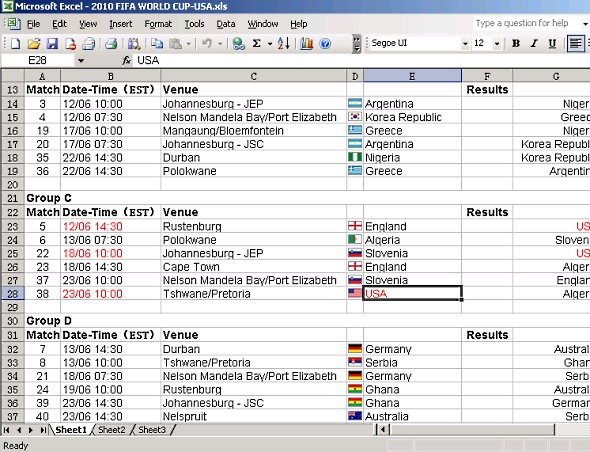

پ@ˆب‰؛‚ح–¾‚ç‚©‚ة—\’è•\‚¾پB”ٌڈي‚ةˆê”ت“I‚إ–³ٹQ‚ةŒ©‚¦‚éپB

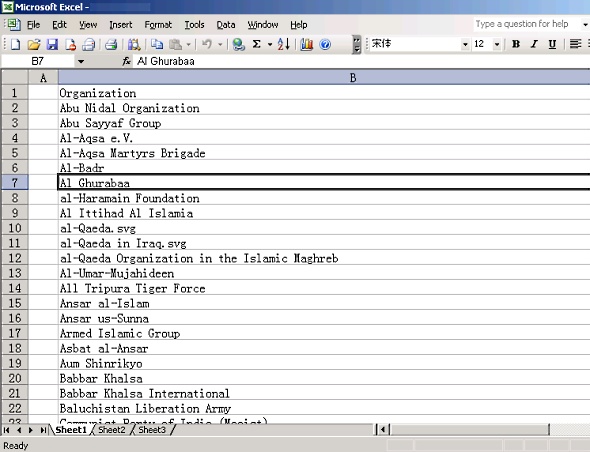

پ@ˆب‰؛‚حپA‚ ‚éژي‚ج‘gگDƒٹƒXƒg‚ًٹـ‚ٌ‚إ‚¢‚é‚و‚¤‚ةŒ©‚¦‚éپB

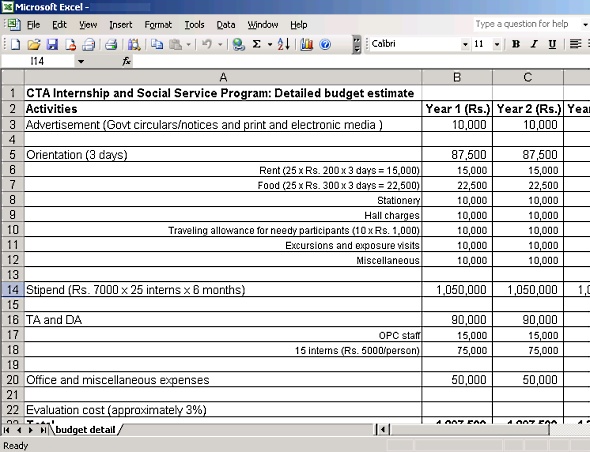

پ@—\ژZƒtƒ@ƒCƒ‹پB

پ@‰½‚ئƒ^ƒCƒ€ƒٹپ[‚بپIپ@پuFIFA World Cup 2010پv‚ج‘خگيƒXƒPƒWƒ…پ[ƒ‹‚¾پB

پ@‚±‚ê‚ç‚جƒtƒ@ƒCƒ‹‚جƒGƒNƒXƒvƒچƒCƒg‚حپAپuExcel Pointer Offset Memory Corruption Vulnerability CVE-2009-3129پv‚ً•W“I‚ئ‚µ‚ؤ‚¢‚éپB

پ@‚²——‚ج’ت‚èپA‚±‚ج‚و‚¤‚بچUŒ‚ƒtƒ@ƒCƒ‹‚حٹ®‚ط‚«‚ةƒmپ[ƒ}ƒ‹‚إپAگM—ٹ‚ج‚¨‚¯‚éƒhƒLƒ…ƒپƒ“ƒgƒtƒ@ƒCƒ‹‚ج‚و‚¤‚ةŒ©‚¦‚éپB

پ@‚±‚ê‚ç‚جƒtƒ@ƒCƒ‹‚جƒnƒbƒVƒ…‚ح

362d2011c222ae17f801e3c79e099ca7

97a3d097c686b5348084f5b4df8396ce

d076187337b7a5c74401770e2e7af870

8f51b0e60d4d4764c480af5ec3a9ca19

0c1733b4add4e053ea58d6fb547c8759

*** ˆê•”ڈب—ھ‚³‚ꂽƒRƒ“ƒeƒ“ƒc‚ھ‚ ‚è‚ـ‚·پBPC”إ‚إ‚²——‚‚¾‚³‚¢پB ***

Copyright © ITmedia, Inc. All Rights Reserved.

ٹضکA‹Lژ–

- Google‚ة‘خ‚·‚é•W“IŒ^چUŒ‚

Google‚ة‘±‚¢‚ؤAdobe‚àپA•W“IŒ^چUŒ‚پA‚·‚ب‚ي‚؟ƒXƒpƒCŒ^ƒgƒچƒC‚ج–ط”n‚جچUŒ‚‚ة‘ک‚ء‚ؤ‚¢‚½‚±‚ئ‚ً–¾‚ç‚©‚ة‚µ‚½پBچ،پA‰½‚ھ‹N‚±‚ء‚ؤ‚¢‚é‚ج‚¾‚낤‚©پH  Adobe Reader‚جگئژمگ«‚ً“ث‚•W“IŒ^چUŒ‚‚ھ”گ¶

Adobe Reader‚جگئژمگ«‚ً“ث‚•W“IŒ^چUŒ‚‚ھ”گ¶

2Œژ‚ة—صژƒpƒbƒ`‚ھŒِٹJ‚³‚ꂽ‚خ‚©‚è‚جAdobe Reader‚جگئژمگ«‚ً“ث‚•sگ³‚بPDFƒtƒ@ƒCƒ‹‚ھŒ©‚آ‚©‚ء‚½پB- •ؤŒRژ–Œ_–ٌٹé‹ئ‚ة‘خ‚·‚é•W“IŒ^چUŒ‚‚ھŒp‘±’†

•ؤŒRژ–Œ_–ٌٹé‹ئ‚ةƒپپ[ƒ‹‚إ‘—‚ç‚ꂽˆ«ˆس‚ ‚éPDFƒtƒ@ƒCƒ‹‚حپA•ؤŒRژ–Œ_–ٌٹé‹ئ‚ة‘خ‚·‚é•W“IŒ^چUŒ‚‚ھŒp‘±’†‚إ‚ ‚邱‚ئ‚ًˆس–،‚µ‚ؤ‚¢‚éپB