警察庁は5月25日、37564/TCPに対するポートスキャンが急増しているとして注意を呼び掛けた。オンラインゲームのユーティリティツールを導入している一般のコンピュータを標的としている可能性があるという。

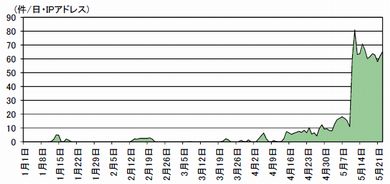

同庁によれば、ポートスキャンは4月中旬から継続的に行われ、5月中旬頃に急増した。同ポートへのアクセスでは接続先のコンピュータがプロキシとして動作するかを確認する行為がみられ、実行者がサイバー攻撃の踏み台に悪用できるコンピュータを探しているもようだという。

37564/TCPポートは、国内のあるオンラインゲームのユーティリティツールがプロキシとして使うように初期設定されている。警察庁では外部からのアクセス制限がしていない場合に、このユーティリティツールがオープンプロキシとして動作することを確認している。

ユーザーが意図せずコンピュータでオープンプロキシを動作させてしまっていると、サイバー攻撃者の踏み台にされてしまう恐れがある。警察庁では(1)ファイアウォールなどの機能で外部アクセスを制限する、(2)不用意にOSのファイアウォール機能を停止させない――といった対策を紹介している。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

NoSQL型データベースの利用設定を見直して――警察庁が再度の注意喚起

NoSQL型データベースの利用設定を見直して――警察庁が再度の注意喚起

警察庁によれば、依然としてMongoDBに対する探索行為が数多く行われ、他のNoSQL型データベースを探索する動きも見られるという。 全文検索Elasticsearchへの攻撃増加、脆弱性対策を

全文検索Elasticsearchへの攻撃増加、脆弱性対策を

オープンソースの全文検索システム「Elasticsearch」の脆弱性を狙った不審な通信が国内で検知され始めている。 Shellshock攻撃続く、標的マシンのボット化も

Shellshock攻撃続く、標的マシンのボット化も

「bash」シェルの脆弱性(Shellshock)を狙う攻撃が続いている。不正なPerlスクリプトを使って感染マシンを遠隔操作しようとする兆候も出てきた。