新型マルウェア「Duqu 2.0」、攻撃にFoxconnの証明書を利用

攻撃を仕掛けた集団は証明書を盗む目的でFoxconnなどのハードウェア製造業者をハッキングしている可能性が高いとKasperskyは推測する。

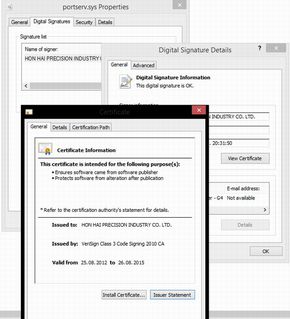

Kaspersky Labは6月15日、国家の関与が疑われる極めて高度なマルウェア「Duqu 2.0」について、台湾のFoxconn(鴻海科技集団)から盗んだと思われるデジタル証明書を使ってネットワークに潜入していたことが分かったと伝えた。

Duqu 2.0はKasperskyのネットワークから見つかったとして、同社が10日のブログで報告していたマルウェア。国家レベルで開発されたと思われる極めて高度な仕組みを実装し、検出は極めて困難とされる。

Kasperskyによれば、このマルウェアは感染先のネットワークに異常に耐久性の高いモジュールを仕込んでいたことが判明。この耐久性は、通常のシステムサービスとしてインストールされたドライバによって実現していた。

ファイアウォールやゲートウェイなどにこのドライバをインストールすることによって、インターネット経由で社内のインフラにアクセスしたり、ログ記録を免れたりしていたという。

だが、64ビットWindowsのドライバには有効なデジタル署名が必要になる。このためにDuqu 2.0のドライバが使っていたのがFoxconnの署名だった。

Kasperskyでは、攻撃を仕掛けた集団が証明書を盗む目的でFoxconnなどのハードウェア製造業者をハッキングしている可能性が高いと推測。過去に出現したStuxnetやDuquなどの高度なマルウェアにもデジタル署名が使われていたことが分かっており、デジタル証明書を盗んでマルウェアに使うのはこの犯罪集団の常套手段のようだと指摘する。

一度使った証明書は二度と使われないのも特徴で、この集団が次の攻撃に使う目的でほかにも他のメーカーから盗んだ証明書を確保している可能性もあるとKasperskyは指摘、「実質的にデジタル証明書の信頼が揺らぎかねない極めて深刻な事態」との認識を示している。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

新型マルウェア「Duqu 2.0」出現、Kaspersky社内で見つかる

新型マルウェア「Duqu 2.0」出現、Kaspersky社内で見つかる

国家の関与が疑われるマルウェア「Duqu 2.0」は、Kasperskyのセキュリティ技術やイランの核開発協議に対するスパイ活動に使われていたことが分かった マルウェア「Duqu」が再び出現、新たな手口を実装

マルウェア「Duqu」が再び出現、新たな手口を実装

Symantecによると、Duquの新バージョンでは一部のセキュリティ製品による検出を免れるため、コードに手が加えられていた。 Stuxnetに酷似のマルウェア「Duqu」が出現、産業インフラ狙いの攻撃再来か

Stuxnetに酷似のマルウェア「Duqu」が出現、産業インフラ狙いの攻撃再来か

Stuxnetと同じソースコードを使った新手のマルウェア「Duqu」が出現した。「いずれStuxnetのような攻撃が発生する前兆」とSymantecは予想する。 新手のマルウェア「Duqu」、Windowsカーネルの未解決の脆弱性を利用

新手のマルウェア「Duqu」、Windowsカーネルの未解決の脆弱性を利用

Stuxnetに酷似した新手のマルウェア「Duqu」のインストーラに、Windowsカーネルの未解決の脆弱性を突いたWordファイルが使われていたことが分かったという。 Microsoft、「Duqu」に悪用された未解決の脆弱性を確認

Microsoft、「Duqu」に悪用された未解決の脆弱性を確認

Microsoftは、WindowsのTrueTypeフォントに存在する未解決の脆弱性について解説したアドバイザリーを公開。「Duqu」に関連してこの脆弱性の悪用を試みる攻撃が起きていることも確認した。