日本IBMは9月4日、同社の東京セキュリティ監視センターで2015年上半期に観測されたセキュリティ脅威動向のレポートを公開した。メールやWebを悪用する攻撃が多数確認され、特に不正なマクロを使う手口が増加しているという。

同社が国内で検知したメールによる攻撃の内訳は、実行形式型ファイルを添付する手口が92.5%、不正なマクロを含むファイルを添付する手口が7.0%を占め、脆弱性を悪用する手口は0.4%だった。

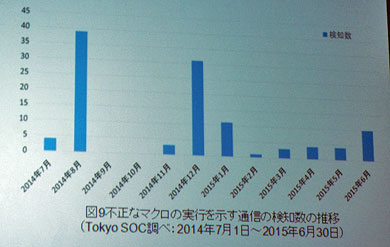

不正なマクロを含むファイルを添付するメールの検知は、2015年2月から毎月増加しており、6月は3万5000件を突破。このメールを受信して添付ファイルを開き、マクロを実行してしまう被害も毎月1〜10件程度確認されている。

こうしたマクロ悪用攻撃では、ビジネスに関する内容などに見せかけたメールが送り付けられ、Microsoft Officeのマクロ機能を有効にして添付ファイルの開封を要求するメッセージが記載されているケースが多い。Officeではマクロ機能が初期設定で無効化され、有効にするには警告メッセージをユーザーが設定を変更する。

同社では「一定の割合で被害が起きており、注意を促しても実行してしまう人が必ずいる」と指摘し、攻撃手口への周知が重要になると解説している。

また、Webサイト閲覧者をマルウェアに感染させる「ドライブ・バイ・ダウンロード攻撃」は、2014年下半期に比べて約3倍に増加した。マルウェア感染で悪用される脆弱性は、Adobe Flash Playerに関するものが全体の99%を占めた。特に6〜7月は、イタリア企業Hacking Teamの情報漏洩で次々に発覚した脆弱性を悪用する攻撃の急増ぶりが目立つ。

ドライブ・バイ・ダウンロード攻撃で感染するマルウェアは、感染先のコンピュータ内のデータを暗号化するなどして仮想通貨などによる身代金の支払いを要求する「ランサムウェア」や、広告を自動閲覧させるものが多かったという。

ランサムウェアの危険性については、併せて公開された同社のセキュリティ研究機関「X-Force」の2015年第3四半期レポートでも解説。被害を防ぐために(1)データを必ずバックアップしておく、(2)身代金の支払いでデータが復旧するという期待は捨てるべき――とアドバイスしている。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

- Wordマクロでマルウェア感染、古典的手口に要注意

IBMによれば、12月にはメールに添付されたWordファイルのマクロでマルウェアに感染する被害が30件以上確認された。  今どきの攻撃者は“怪しい”添付ファイルなんて送ってこない

今どきの攻撃者は“怪しい”添付ファイルなんて送ってこない

年金機構で発生した大規模個人情報流出事件。あまりにもずさんな管理体制にあきれている読者も多いハズ。ところで、自社には関係ない話だと思っていませんか? Flash脆弱性の悪用攻撃、25件のWeb改ざんも

Flash脆弱性の悪用攻撃、25件のWeb改ざんも

改ざんされたWebサイトにはFlash Playerの脆弱性を突く不正なファイルが埋め込まれ、閲覧者がマルウェアに感染する恐れがある。 ランサムウェアが世界で猛威、感染で1万ドルの被害も

ランサムウェアが世界で猛威、感染で1万ドルの被害も

身代金要求の「ランサムウェア」に感染すれば、対策費用や生産性の低下などで被害額は200〜1万ドルに上る。