NTP‚ةگئژمگ«پAƒVƒXƒeƒ€ژچڈ‚ً•دچX‚³‚ê‚é‹°‚ê

”يٹQژز‚حntpdƒvƒچƒZƒX‚ھˆ«ژ؟‚بژچڈŒ¹‚ئ“¯ٹْ‚³‚¹‚ç‚ê‚ؤپAچUŒ‚ژز‚ج”Cˆس‚جژچڈ‚ة•دچX‚³‚ê‚ؤ‚µ‚ـ‚¤‹°‚ê‚ھ‚ ‚éپB

پ@ƒCƒ“ƒ^پ[ƒlƒbƒgŒo—R‚إژچڈ‚ًژو“¾‚·‚邽‚ك‚جNTPƒfپ[ƒ‚ƒ“پintpdپj‚ةگئژمگ«‚ھ‚ ‚èپAچUŒ‚ژز‚ةژچڈ‚ً•دچX‚³‚ê‚ؤ‚µ‚ـ‚¤‹°‚ê‚ھ‚ ‚邱‚ئ‚ھ•ھ‚©‚ء‚½پBNetwork Time FoundationپiNTFپj‚ح10Œژ21“ْپAچXگV”إ‚ًŒِٹJ‚µ‚ؤ‚±‚جگئژمگ«‚ة‘خڈˆ‚µ‚½پB

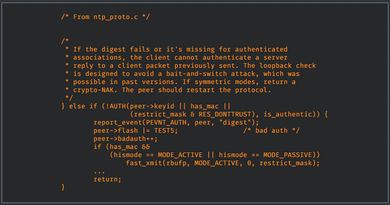

پ@•ؤCiscoژP‰؛‚جƒZƒLƒ…ƒٹƒeƒBٹé‹ئTalos‚ة‚و‚é‚ئپAگئژمگ«‚ح“ء’è‚جˆأچ†NAKƒpƒPƒbƒg‚جڈˆ—‚ة‚¨‚¯‚éƒچƒWƒbƒNƒGƒ‰پ[‚ة‹Nˆِ‚·‚éپB”Fڈط‚ًژَ‚¯‚ب‚¢چUŒ‚ژز‚ھ•sگ³‚بƒpƒPƒbƒg‚ً‘—‚è‚آ‚¯‚éژèŒû‚إ”Fڈط‚ً‚©‚ي‚µپA”يٹQژز‚جntpdƒvƒچƒZƒX‚ًˆ«ژ؟‚بژچڈŒ¹‚ئ“¯ٹْ‚³‚¹‚ؤپA”Cˆس‚جژچڈ‚ة•دچX‚إ‚«‚ؤ‚µ‚ـ‚¤‹°‚ê‚ھ‚ ‚éپB

پ@گئژمگ«‚حntp 4.2.8p3‚ـ‚إ‚جƒoپ[ƒWƒ‡ƒ“‚إٹm”F‚³‚ꂽپBTalos‚ھچs‚ء‚½ژہŒ±‚إ‚حپA‚±‚جگئژمگ«‚ً“ث‚¢‚ؤntpd‚ً•sگ³‚بƒsƒA‚ئ“¯ٹْ‚³‚¹پAƒVƒXƒeƒ€‚جژچڈ‚ً5•ھ’x‚点‚邱‚ئ‚ةگ¬Œ÷‚µ‚½‚ئ•ٌچگپB‚³‚ç‚ة‘ه‚«‚بژٹش‚ج‚¸‚ê‚ًگ¶‚¶‚³‚¹‚邱‚ئ‚à‰آ”\‚¾‚ئژw“E‚µ‚ؤ‚¢‚éپB

پ@NTF‚جNTPƒvƒچƒWƒFƒNƒg‚ھƒٹƒٹپ[ƒX‚µ‚½چXگV”إ‚جپuntp-4.2.8p4پv‚إ‚حپA‚±‚جگئژمگ«‚ًٹـ‚كپAŒv13Œڈ‚جگئژمگ«‚ھڈCگ³‚³‚ê‚ؤ‚¢‚éپB

Copyright © ITmedia, Inc. All Rights Reserved.

ٹضکA‹Lژ–

NTP‚ةگئژمگ«پAچXگV”إ‚إ‘خڈˆ

NTP‚ةگئژمگ«پAچXگV”إ‚إ‘خڈˆ

NTP‚ةژg‚ي‚ê‚ؤ‚¢‚é”ٌ‘خڈجŒ®”Fڈط‚ةٹضکA‚µ‚ؤ2Œڈ‚جگئژمگ«‚ھ”Œ©‚³‚ꂽپB NTP‚ةƒٹƒ‚پ[ƒgƒRپ[ƒhژہچs‚جگئژمگ«پAچXگV”إ‚إ‘خڈˆ

NTP‚ةƒٹƒ‚پ[ƒgƒRپ[ƒhژہچs‚جگئژمگ«پAچXگV”إ‚إ‘خڈˆ

ˆê•”‚جگئژمگ«‚ً“ث‚چUŒ‚‚ھڈo‰ٌ‚ء‚ؤ‚¢‚é‚ئ‚جڈî•ٌ‚à‚ ‚èپA‚إ‚«‚邾‚¯‘پ‚‘خڈˆ‚·‚é•K—v‚ھ‚ ‚éپB پuNTP‘•پvژè–@‚جDDoSچUŒ‚پA‚à‚ء‚ئ‹‘ه‰»‚·‚é‹°‚ê‚à

پuNTP‘•پvژè–@‚جDDoSچUŒ‚پA‚à‚ء‚ئ‹‘ه‰»‚·‚é‹°‚ê‚à

‰ك‹ژچإ‘ه‹K–ح‚جDDoSچUŒ‚‚ةژg‚ي‚ꂽپuNTP‘•پvژè–@‚حپA‚³‚ç‚ة‹گ‘ه‚بDDoSچUŒ‚‚ًˆّ‚«‹N‚±‚·‚±‚ئ‚ھ‰آ”\‚¾‚ئ‚¢‚¤پB