国内で観測されているIoT(モノのインターネット)機器を標的にしたサイバー攻撃が2015年後半から大幅な増加傾向を見せている。警察庁は12月15日、こうした機器を利用するユーザーに対して最新のセキュリティ情報を確認してほしいと呼び掛けた。

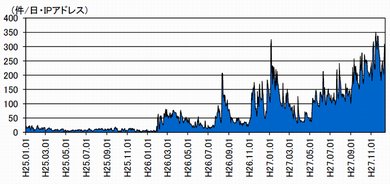

警察庁で観測されているのは、Linuxが組み込まれたインターネット接続機器が発信元とみられるTCP23番ポートへのアクセスだ。アクセス数は2014年から増え始め、2015年夏以降は高い水準で推移している。通常TCP23番ポートは、ネットワーク接続された機器を遠隔操作するTelnetで使用されていることから、発信元とされる機器の多くは既に攻撃者に乗っ取られた“踏み台”の状態にあると、みられている。

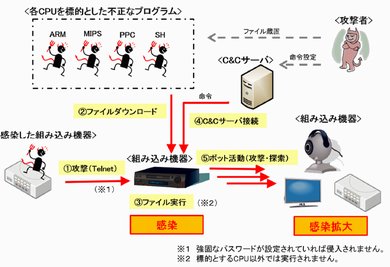

警察庁の詳しい分析から、TCP23番ポートへのアクセスでは不正プログラムをダウンロードさせる攻撃が確認された。不正プログラムはARMやMIPS、PowerPC、SuperHのCPUとLinuxを搭載した機器に感染し、x86のCPUとLinuxを搭載する機器には感染しないことも分かった。不正プログラムに感染すると、感染機器はTelnetやHTTP経由でサイバー攻撃者のC&C(コマンド&コントロール)サーバに接続し、サイバー攻撃者の命令を受けてサイバー攻撃を実行する。

こうしたサイバー攻撃者の意のままの遠隔操作されてしまう状態のコンピュータは「ボット」「ゾンビ」などと呼ばれる。不正プログラムの特徴からサイバー攻撃者は、さまざまなサイバー攻撃を実行するために必要なボットを獲得する目的でアクセスを行っている可能性がある。

また警察庁は、不正プログラムの感染拡大を図る目的でUDP53413番ポートに対するアクセスも確認。UDP53413番ポートは脆弱性が報告されている海外メーカーのルータで使用されているため、アクセスは脆弱性を抱えるルータを探す狙いがあるとみられている。

IoT機器を標的にするサイバー攻撃は警察庁だけでなく、横浜国立大学や情報通信研究機構(NICT)でも確認。警察庁は今後の攻撃の増加が懸念されるとして、ユーザーに利用中の機器に関する最新セキュリティ情報を確認すること、脆弱性を修正するソフトウェアを適用することなどを挙げ、メーカーのサポートが終了した製品の継続使用は非常に危険だと注意している。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

BuffaloやNetgearなどのルータに脆弱性、CERT/CCが情報公開

BuffaloやNetgearなどのルータに脆弱性、CERT/CCが情報公開

BuffaloとNetgeaのルータにはDNS偽装の脆弱性が見つかった。悪用された場合、LANクライアントが攻撃者の制御する不正なホストに接続してしまう恐れがある。 多数メーカーの組み込み機器に同一の秘密鍵、盗聴攻撃の恐れ

多数メーカーの組み込み機器に同一の秘密鍵、盗聴攻撃の恐れ

影響を受ける製品はルータやIPカメラ、VOIP電話など多岐にわたる。HTTPS通信に割り込む中間者攻撃を仕掛けられて情報が流出する恐れもある。 ロジテック製ルータに攻撃、警視庁がファームウェア更新を要請

ロジテック製ルータに攻撃、警視庁がファームウェア更新を要請

脆弱性は2012年に発覚したが、修正版のファームウェアを適用していないユーザーは少なくないようだ。 電子タバコがハッキング? IoTの考えたくない未来

電子タバコがハッキング? IoTの考えたくない未来

2014年は様々な情報セキュリティ上の事件や事故が多発した。その中から幾つか取り上げつつ、2015年以降の未来のセキュリティに向けたヒントを探ってみたい。