Juniperگ»•i‚جƒoƒbƒNƒhƒA—pƒpƒXƒڈپ[ƒhŒِٹJپASANS‚ھŒx‰ْƒŒƒxƒ‹ˆّ‚«ڈم‚°

ScreenOS‚ةژdچ‚ـ‚ê‚ؤ‚¢‚½پuƒoƒbƒNƒhƒAپv‚جƒpƒXƒڈپ[ƒh‚ھŒِٹJ‚³‚êپAٹب’P‚ةˆ«—p‚إ‚«‚ؤ‚µ‚ـ‚¤ڈَ‘ش‚ة‚ب‚ء‚½پB

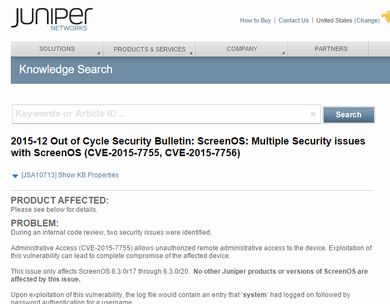

پ@•ؤJuniper Networks‚جƒtƒ@ƒCƒAƒEƒHپ[ƒ‹‚ة“‹چع‚³‚ê‚ؤ‚¢‚éپuScreenOSپv‚ةگئژمگ«‚ھŒ©‚آ‚©‚ء‚½–â‘è‚ًژَ‚¯پA•ؤƒZƒLƒ…ƒٹƒeƒB‹@ٹض‚جSANS Internet Storm Center‚ح12Œژ21“ْپAŒx‰ْƒŒƒxƒ‹‚ًپuYellowپv‚ض‚ئ1’iٹKˆّ‚«ڈم‚°‚½پB

پ@SANS‚حŒx‰ْƒŒƒxƒ‹‚ًˆّ‚«ڈم‚°‚½——R‚ئ‚µ‚ؤپAScreenOS‚ةژdچ‚ـ‚ê‚ؤ‚¢‚½پuƒoƒbƒNƒhƒAپv‚جƒpƒXƒڈپ[ƒh‚ھŒِٹJ‚³‚êپAٹب’P‚ةˆ«—p‚إ‚«‚ؤ‚µ‚ـ‚¤ڈَ‘ش‚ة‚ب‚ء‚½‚ئگà–¾پBJuniper‚جƒfƒoƒCƒX‚ح•پ‹y“x‚ھچ‚‚‘½‚‚ج‘gگD‚جƒlƒbƒgƒڈپ[ƒN–hŒن‚ةژg‚ي‚ê‚ؤ‚¢‚邱‚ئپAƒzƒٹƒfپ[ƒVپ[ƒYƒ“‚ًچT‚¦‚ؤ‘خ‰‚إ‚«‚é“ْگ”‚ھڈ‚ب‚¢‚±‚ئ‚àچl—¶‚µ‚½پB

پ@ƒoƒbƒNƒhƒA‚جƒpƒXƒڈپ[ƒh‚ح•ؤچ‘ژٹش‚ج12Œژ20“ْ‚ةŒِٹJ‚³‚ꂽ‚ئ‚¢‚¢پASANS‚إ‚حگئژمگ«‚ھ‚ ‚éƒoپ[ƒWƒ‡ƒ“‚جScreenOS‚ً“‹چع‚µ‚½JuniperƒfƒoƒCƒX‚ض‚جƒچƒOƒCƒ“ڈَ‹µ‚ًƒ`ƒFƒbƒN‚·‚é‚و‚¤ٹ©چگ‚µ‚ؤ‚¢‚éپB‚½‚¾‚µƒXƒLƒ‹‚جچ‚‚¢چUŒ‚ژز‚إ‚ ‚ê‚خپAƒچƒOƒtƒ@ƒCƒ‹‚©‚ç‹Lک^‚ً–•ڈء‚µ‚ؤچUŒ‚‚جچگص‚ًڈء‚µ‹ژ‚ء‚ؤ‚µ‚ـ‚¤‚±‚ئ‚à‚ ‚éپBShodan‚ج‚و‚¤‚بƒfپ[ƒ^ƒxپ[ƒX‚إ”Œ©‚إ‚«‚éƒfƒoƒCƒX‚ح“ء‚ة•W“I‚ة‚ب‚éŒِژZ‚ھ‘ه‚«‚¢پB

پ@ƒoƒbƒNƒhƒA‚ًˆ«—p‚³‚ꂽڈêچ‡پAٹا—ژزŒ Œہ‚ًژو“¾‚³‚ê‚ؤƒfƒoƒCƒX‚ًٹ®‘S‚ةگ§Œن‚³‚ê‚é‹°‚ê‚ھ‚ ‚éپB‚±‚جگئژمگ«‚حScreenOS‚جƒoپ[ƒWƒ‡ƒ“6.3.0r17پ`6.3.0r20‚ة‘¶چف‚·‚éپB‚±‚ê‚ئ‚ح•ت‚ةپAVPNˆأچ†‰ًڈœ‚جگئژمگ«‚ھ6.2.0r15پ`6.2.0r18‚¨‚و‚ر6.3.0r12پ`6.3.0r20‚ة‘¶چف‚·‚éپBJuniper‚ح‚±‚ê‚çگئژمگ«‚ًڈCگ³‚µ‚½چXگV”إ‚ئ‚µ‚ؤپAScreenOS 6.2.0r19‚ئ6.3.0r21‚ًƒٹƒٹپ[ƒX‚µ‚ؤ‚¢‚éپB

Copyright © ITmedia, Inc. All Rights Reserved.

ٹضکA‹Lژ–

Juniper‚جƒtƒ@ƒCƒAƒEƒHپ[ƒ‹‚ةVPN’تگM‰ً‚جگئژمگ«پAگ•{‹@ٹض‚جٹض—^گà‚à

Juniper‚جƒtƒ@ƒCƒAƒEƒHپ[ƒ‹‚ةVPN’تگM‰ً‚جگئژمگ«پAگ•{‹@ٹض‚جٹض—^گà‚à

گئژمگ«‚ًˆ«—p‚³‚ê‚ê‚خNetScreen‚جٹا—ژزŒ Œہ‚ًژو“¾‚³‚êپAVPNگع‘±‚ً‰î‚µ‚½ƒgƒ‰ƒtƒBƒbƒN‚ً‰ً“ا‚³‚ê‚ؤ‚µ‚ـ‚¤‹°‚ê‚ھ‚ ‚éپB•ؤچ‘‰ئˆہ‘S•غڈل‹اپiNSAپjٹض—^گà‚âٹOچ‘گ•{ٹض—^گà‚à•‚ڈم‚µ‚ؤ‚¢‚éپB Shodan‚إ’²‚ׂو‚¤پAPLC‚ً‘_‚¤•sگR‚بƒAƒNƒZƒX‚ض‚ج”ُ‚¦

Shodan‚إ’²‚ׂو‚¤پAPLC‚ً‘_‚¤•sگR‚بƒAƒNƒZƒX‚ض‚ج”ُ‚¦

ژY‹ئگ§ŒنƒVƒXƒeƒ€‚ً•W“I‚ة‚µ‚½•sگR‚ب’تگM‚ض‚ج’چˆسٹ«‹N‚ھ‘ٹژں‚¢‚إ‚¢‚ـ‚·پBƒCƒ“ƒ^پ[ƒlƒbƒg‚ةŒِٹJ‚³‚ꂽ‹@ٹي‚ًŒںچُ‚إ‚«‚éƒTپ[ƒrƒX‚جˆ«—p‚ھŒœ”O‚³‚êپAژ©ژذƒVƒXƒeƒ€‚ھŒِٹJ‚³‚ê‚ؤ‚¢‚é‚©‚ا‚¤‚©‚ً‚؛‚ذٹm”F‚µ‚ؤ‚‚¾‚³‚¢پB ‹ة‚ك‚ؤچ‚“x‚بƒXƒpƒCŒ^ƒ}ƒ‹ƒEƒFƒAپuReginپvڈoŒ»پAچ‘‰ئ‚ھٹض—^‚©پH

‹ة‚ك‚ؤچ‚“x‚بƒXƒpƒCŒ^ƒ}ƒ‹ƒEƒFƒAپuReginپvڈoŒ»پAچ‘‰ئ‚ھٹض—^‚©پH

Regin‚حگ•{‚âŒآگl‚ب‚ا‚ة‘خ‚·‚éƒXƒpƒCٹˆ“®‚ةژg‚ي‚ê‚ؤ‚¢‚é‚ئ‚¢‚¢پAپuچ‘‰ئ‚ة‚و‚ء‚ؤژg‚ي‚ê‚ؤ‚¢‚éژه—v‚بƒTƒCƒoپ[ƒXƒpƒCƒcپ[ƒ‹‚ج1‚آ‚¾پv‚ئSymantec‚حژw“E‚·‚éپB iOS‚إژw“E‚جپuگ•{‹@ٹض‚ج‚½‚كƒoƒbƒNƒhƒAپvپAApple‚ھ‘¶چف”غ’è

iOS‚إژw“E‚جپuگ•{‹@ٹض‚ج‚½‚كƒoƒbƒNƒhƒAپvپAApple‚ھ‘¶چف”غ’è

Apple‚حپu‚¢‚©‚ب‚éچ‘‚ج‚¢‚©‚ب‚éگ•{‹@ٹض‚ة‚àƒoƒbƒNƒhƒAچىگ¬‚إ‹¦—ح‚µ‚½‚±‚ئ‚ح‚ب‚¢پv‚ئ‹’²‚µ‚½پB