PwCサイバーサービスは1月18日、組織の実環境に疑似的なサイバー攻撃を仕掛けてセキュリティ態勢や対策を検証するサイバー攻撃演習サービス「レッドチーム演習」を2月1日に開始すると発表した。

新サービスは、同社でサイバー攻撃の観測や分析を行う専門家が各組織向けにカスタマイズしたツールを使い、サイバー攻撃の流れに沿って疑似的な標的型攻撃を行う。これにより、組織内CSIRTやセキュリティ監視センターによるインシデント対応体制や運用ポリシー、導入製品の評価、ログ保全状況(システム設計・設定)などを調査。組織におけるセキュリティ態勢が適切に構築・運用されているかを把握し、具体的な問題点を洗い出すとしている。

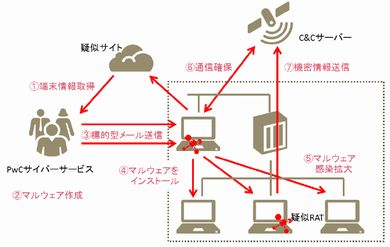

演習サービスの手順は次の通り。

- デバイスフィンガープリンティング(遠隔のコンピュータを識別する情報)を利用して各端末の利用環境情報を入手

- 入手した利用環境から判明した脆弱性を狙ったマルウェアを作成

- マルウェアを添付した標的型メールを送信

- 添付ファイルにより端末に疑似マルウェアを感染

- マルウェア感染した端末を橋頭堡にして他の端末やサーバへ感染拡大

- 疑似リモートアクセスツールによるC&Cサーバ(攻撃者の指令・制御サーバ)との通信の確保

- 取得した機密情報をC&Cサーバへ送信

- ログの消去など

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

日本のセキュリティはISO27001偏重 脅威情報の活用に遅れ

日本のセキュリティはISO27001偏重 脅威情報の活用に遅れ

世界的にはサイバー攻撃などの脅威情報を積極的に活用しているが、日本は平時のマネジメントシステムに重きを置いている実態があるという。 企業のセキュリティ体制づくり 3つの観点とは?

企業のセキュリティ体制づくり 3つの観点とは?

諸外国では金融業界の監督官庁が企業のセキュリティ強化を促す施策を主導しているという。プライスウォーターハウスクーパースが国内企業の体制強化におけるポイントを解説した。 Webで端末情報を盗むスパイ行為、正規ドメインに似せて誘導

Webで端末情報を盗むスパイ行為、正規ドメインに似せて誘導

政府機関や企業などに似せたドメインへ誘導して、閲覧者のコンピュータやローカルアドレスなどの情報を収集する攻撃が確認された。