Google、Android向けパッチを開発、Linuxの未解決の脆弱性に対応

Googleの担当者は「影響を受けるAndroidデバイスは当初の報告よりもずっと少ないはず」との見方を示す。

Linuxカーネルに未解決の脆弱性が発見された問題で、米GoogleのAndroidセキュリティチームは1月21日、この問題を修正するAndroid向けパッチの準備が整ったと発表した。

脆弱性はLinuxカーネルでセキュリティデータや認証鍵、暗号鍵といったデータの保持やキャッシュに使われる「キーリング」に存在していて、悪用されればローカルユーザーにroot特権を取得されたりコードを実行されたりする可能性が指摘されている。

Googleはこの問題の発覚を受けてAndroid向けのパッチを開発し、オープンソースに公開するとともに、パートナー各社にも提供した。2016年3月1日以降のセキュリティパッチレベルで全端末への配信を必須としている。

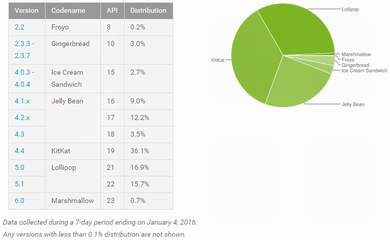

脆弱性を発見したイスラエルのセキュリティ企業Perception Pointでは、Androidデバイスの66%がこの問題を受けると推定していた。一方、GoogleのAndroidセキュリティ担当エンジニア、エイドリアン・ラドウィグ氏は、「この問題はAndroidセキュリティチームへの事前通告なしに公開された」と前置きした上で、「影響を受けるAndroidデバイスは当初の報告よりもずっと少ないはず」と反論している。

同氏によれば、Nexusではこの脆弱性がサードパーティーアプリによって悪用される恐れはないと思われる。また、Android 5.0以降ではセキュリティが強化された「SELinux」を採用しているためデバイスは保護されると同氏は主張。Android 4.4までのバージョンの多くは、Linuxカーネル3.8で導入された脆弱性は含まれないと説明している。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

Linuxカーネルに脆弱性 PCやサーバ、Androidの大多数に影響

Linuxカーネルに脆弱性 PCやサーバ、Androidの大多数に影響

Linuxカーネルに2012年から存在していた脆弱性をセキュリティ企業が発見。Linux搭載のPCやサーバ数千万台と、Androidデバイスの66%が影響を受けるという。 Google、Nexus向けのパッチ公開 Androidの脆弱性を修正

Google、Nexus向けのパッチ公開 Androidの脆弱性を修正

Mediaserverの脆弱性は、電子メールやWebブラウザ、MMSなどを使って細工を施したメディアファイルを処理させる手口で、リモートの攻撃者が任意のコードを実行できてしまう恐れがある。 Linuxに権限昇格の脆弱性、エクスプロイトも出回る

Linuxに権限昇格の脆弱性、エクスプロイトも出回る

悪用された場合、ローカルユーザーが細工を施したシステムコールを使って権限を取得できてしまう恐れがある。