サイバー攻撃の情報共有が四半期で8倍増、メール手口が巧妙化

IPAや業界グループがサイバー攻撃情報を共有する「J-CSIP」では2015年10月〜12月に700件以上の情報が提供され、同年7月〜9月期の88件から大幅に増加した。

情報処理推進機構(IPA)は1月26日、重要産業や重要インフラ関連組織間でサイバー攻撃情報を共有する「サイバー情報共有イニシアティブ」(J-CSIP)の2015年10月〜12月期の運用状況を発表した。IPAへの情報提供件数が前四半期比で約8倍増の723件に上っている。

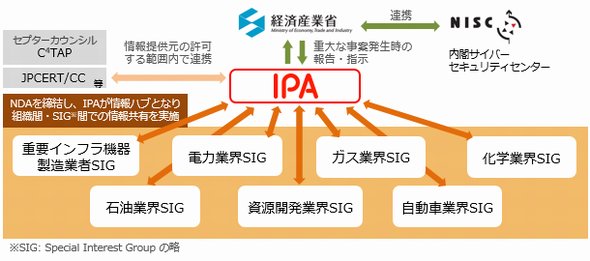

J-CSIPは、IPAや経済産業省と業界のグループ(SIG=Special Interest Group)の62組織でサイバー攻撃情報を提供・共有する仕組みとして2012年4月に発足した。四半期ごとに運用状況を公表している。

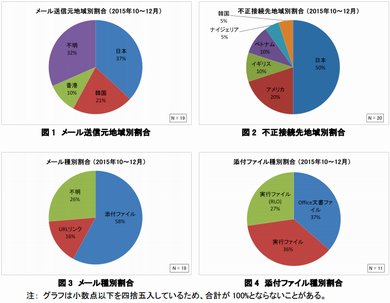

2015年10月〜12月期は、IPAの情報提供件数が723件あり、同7月〜9月期の88件、同年4月〜6月の104件と比べて大幅に増加した。この原因は2015年10月と12月に拡散したウイルス付きのバラマキ型メール(報告は466件)と、参加組織で不審か否かの判断に迷うメール(同166件)だという。最終的に標的型攻撃メールとみなした情報は19件だった。

バラマキ型メールは一部が日本語化され、実在企業からの請求や複合機の通知などになりすましたものが10月に多数出回った。12月にも負債通知や税務通知などを装うメールが多数確認されている。参加組織で不審か否かの判断に迷うメールは、正規あるいは広告、スパムなどだが、従来は月に数件程度の報告だったため、2015年10月〜12月期は激増している。

標的型攻撃メールとみなされた19件の特徴は以下の通り。

- 本四半期で確認したものはzip形式の添付ファイルが全て暗号化されていた(圧縮パスワードが設定)。メールの配送経路でのウイルス検査などを回避する狙いが想定される

- J-CSIPで観測例の遠隔操作ウイルスの一種を観測。添付ファイルによって感染させられる。

- 2014年3月〜6月に一時的に観測され、その後観測の無かった遠隔操作ウイルスの“バージョンアップ版”が使われた事例が1件あった

- 数カ月前に脆弱性が修正されたばかりのOfficeの文書ファイルでウイルスに感染させる手口を観測。攻撃者が新たな攻撃手法を継続的に取り入れていることを示す

- 19件のうち差出人(From)メールアドレスの情報が得られたものは13件。全て国内ドメインのメールアドレスが使われていた(フリーメール9件、その他4件)

- メールの送信元とウイルスの不正接続先ともに国内のIPアドレスの件数のトップに。攻撃インフラが国内に築かれている様子がうかがえる

標的型攻撃メールの観測は2015年に入って少ない状況にあるという。しかし、「状況は引き続き予断を許さないと考えられる」(IPA)としている。

また、2015年12月1日に自動車関連企業・団体の計10組織による「自動車業界SIG」が新設され、J-CSIP全体では7つSIGの72組織が参加する体制となった。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

標的型攻撃メール、1〜3月の主流は「添付ファイル型」

標的型攻撃メール、1〜3月の主流は「添付ファイル型」

IPAと情報共有している企業などが受信した標的型攻撃をみられるメールは、マルウェアなど仕込んだファイルを添付するものばかりだった。 サイバー攻撃の踏み台化に注意、Webサイトの点検を呼び掛け

サイバー攻撃の踏み台化に注意、Webサイトの点検を呼び掛け

国内サイトがサイバー攻撃の踏み台にされる被害が相次ぎ、IPAとJPCERT/CCが点検や対策の実施を呼び掛けた。 企業の垣根を越えた連携で挑む標的型サイバー攻撃対策の最新事情

企業の垣根を越えた連携で挑む標的型サイバー攻撃対策の最新事情

標的型サイバー攻撃対策での課題の一つに、攻撃や被害に関する情報共有の難しさがある。2012年4月に発足した官民連携の取り組み「J-CSIP」ではそうした課題の克服に向けた成果が出始めている。