Cisco ASAƒVƒٹپ[ƒY‚ةگ[چڈ‚بگئژمگ«پACVSS’l‚حچإ‘ه

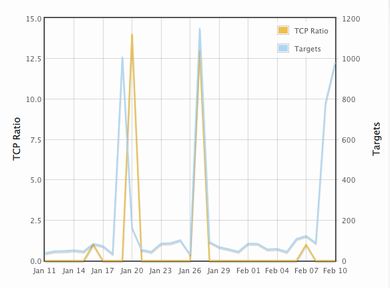

ٹ댯“x‚حCVSSچإ‘ه’l‚ج10.0‚ة’B‚·‚éپBUDPƒpƒPƒbƒg1‚آ‚إˆ«—p‚إ‚«‚ؤ‚µ‚ـ‚¤‹°‚ê‚à‚ ‚èپA500”شUDPƒ|پ[ƒg‚حٹù‚ةƒgƒ‰ƒtƒBƒbƒN‚ج‘‘ه‚ھŒ©‚ç‚ê‚é‚ئ‚¢‚¤پB

پ@•ؤCisco‚ح2Œژ10“ْپAƒZƒLƒ…ƒٹƒeƒBگ»•iپuAdaptive Security ApplianceپvپiASAپj‚ةŒ©‚آ‚©‚ء‚½‹ة‚ك‚ؤگ[چڈ‚بگئژمگ«‚ًڈCگ³‚·‚éƒ\ƒtƒgƒEƒFƒAƒAƒbƒvƒfپ[ƒg‚ًŒِٹJ‚µ‚½پBٹ댯“x‚ح‹¤’تگئژمگ«•]‰؟ƒVƒXƒeƒ€پiCVSSپj‚جƒxپ[ƒXƒXƒRƒA‚إچإ‘ه’l‚ج10.0‚ئ•]‰؟‚³‚êپAˆ«—p‚³‚ê‚éٹ댯‚ھ‹ة‚ك‚ؤ‘ه‚«‚¢‚ئ‚µ‚ؤپA•ؤƒZƒLƒ…ƒٹƒeƒB‹@ٹض‚جCERT/CC‚âSANS Internet Storm Center‚à‚إ‚«‚邾‚¯‘پ‚ƒAƒbƒvƒfپ[ƒg‚ً“K—p‚·‚é‚و‚¤Œؤ‚رٹ|‚¯‚ؤ‚¢‚éپB

پ@گئژمگ«‚حASA‚إVPNگع‘±‚ةژg‚ي‚ê‚éInternet Key ExchangeپiIKEپjƒoپ[ƒWƒ‡ƒ“1‚ئƒoپ[ƒWƒ‡ƒ“2‚ة‘¶چف‚·‚éپBˆ«—p‚³‚ꂽڈêچ‡پAچ×چH‚ًژ{‚µ‚½UDPƒpƒPƒbƒg‚ً‘—‚è•t‚¯‚邱‚ئ‚ة‚و‚ء‚ؤƒٹƒ‚پ[ƒg‚إ”Cˆس‚جƒRپ[ƒh‚ًژہچs‚³‚êپAƒVƒXƒeƒ€‚ًٹ®‘S‚ةگ§Œن‚³‚ꂽ‚èپAƒVƒXƒeƒ€‚ًƒٹƒچپ[ƒh‚³‚ꂽ‚è‚·‚é‰آ”\گ«‚ھ‚ ‚éپB

پ@SANS‚ة‚و‚ê‚خپA‚±‚جگئژمگ«‚حUDPƒpƒPƒbƒg1‚آ‚إˆ«—p‚إ‚«‚ؤ‚µ‚ـ‚¤‹°‚ê‚à‚ ‚èپA‹ة‚ك‚ؤٹ댯گ«‚ھچ‚‚¢پBچUŒ‚‚ة‚ح500”ش‚ـ‚½‚ح4500”ش‚جUDPƒ|پ[ƒg‚ھژg‚ي‚ê‚éŒِژZ‚ھ‘ه‚«‚پA500”شUDPƒ|پ[ƒg‚حٹù‚ةƒgƒ‰ƒtƒBƒbƒN‚ج‘‘ه‚ھŒ©‚ç‚ê‚é‚ئ‚¢‚¤پB

پ@‰e‹؟‚ًژَ‚¯‚é‚ج‚حASA 5500ƒVƒٹپ[ƒYپAASA 5500-XƒVƒٹپ[ƒYپACatalyst 6500ƒVƒٹپ[ƒY‚جƒXƒCƒbƒ`‚ئ7600ƒVƒٹپ[ƒY‚جƒ‹پ[ƒ^‚ة“‹چع‚³‚ꂽASA Services ModuleپAASA 1000V Cloud FirewallپAAdaptive Security Virtual ApplianceپiASAvپjپAFirepower 9300 ASA Security ModuleپAISA 3000 Industrial Security Appliance‚جٹeگ»•iپB‰ٌ”ًچô‚ح‘¶چف‚¹‚¸پACisco‚ھŒِٹJ‚µ‚½ƒ\ƒtƒgƒEƒFƒAƒAƒbƒvƒfپ[ƒg‚ًƒCƒ“ƒXƒgپ[ƒ‹‚µ‚ؤگئژمگ«‚ًڈCگ³‚·‚é•K—v‚ھ‚ ‚éپB

Copyright © ITmedia, Inc. All Rights Reserved.

ٹضکA‹Lژ–

Cisco‚جƒAƒNƒZƒXƒ|ƒCƒ“ƒg‚ةŒإ’èƒpƒXƒڈپ[ƒh‚جگئژمگ«

Cisco‚جƒAƒNƒZƒXƒ|ƒCƒ“ƒg‚ةŒإ’èƒpƒXƒڈپ[ƒh‚جگئژمگ«

ƒCƒ“ƒXƒgپ[ƒ‹‚ج‰ك’ِ‚إچىگ¬‚³‚ê‚éƒfƒtƒHƒ‹ƒg‚جƒ†پ[ƒUپ[ƒAƒJƒEƒ“ƒg‚ةŒإ’èƒpƒXƒڈپ[ƒh‚ھژg—p‚³‚ê‚ؤ‚¢‚½–â‘è‚ة‘خڈˆپB‘¼‚ة‚à‘½گ”‚جگ»•i‚ةŒ©‚آ‚©‚ء‚½گ[چڈ‚بگئژمگ«‚ھڈCگ³‚³‚ꂽپB CiscoپAAndroidŒü‚¯پuWebEx Meetingsپv‚جگئژمگ«‚ًڈCگ³

CiscoپAAndroidŒü‚¯پuWebEx Meetingsپv‚جگئژمگ«‚ًڈCگ³

ˆ«—p‚³‚ꂽڈêچ‡پAچUŒ‚ژز‚ھƒJƒXƒ^ƒ€ƒAƒvƒٹƒPپ[ƒVƒ‡ƒ“‚ً—ک—p‚µ‚ؤپAWebExƒAƒvƒٹƒPپ[ƒVƒ‡ƒ“‚ئ“¯‚¶ƒpپ[ƒ~ƒbƒVƒ‡ƒ“‚ً–§‚©‚ةژو“¾‚إ‚«‚ؤ‚µ‚ـ‚¤‹°‚ê‚ھ‚ ‚éپB- Cisco‚جپuCloud Web SecurityپvپAƒhƒپƒCƒ“ڈو‚ءژو‚è‚ج”يٹQ‚ة

پuCloud Web Securityپv‚ج’ٌ‹ں‚ةژg‚ي‚ê‚ؤ‚¢‚éپuscansafe.netپv‚جDNSڈî•ٌ‚ھˆêژ“I‚ةڈو‚ءژو‚ç‚êپAƒ}ƒ‹ƒEƒFƒAƒTƒCƒg‚جIPƒAƒhƒŒƒX‚ةڈ‘‚«ٹ·‚¦‚ç‚ê‚ؤ‚¢‚½‚ئ‚¢‚¤پB