Ciscoگ»•i‚ة‚ـ‚½Œإ’èƒpƒXƒڈپ[ƒh‚جگئژمگ«پAپuDROWNپv–â‘è‚ج‘خ‰‚àگà–¾

Ciscoگ»ƒXƒCƒbƒ`‚جƒAƒJƒEƒ“ƒg‚ةŒإ’èƒpƒXƒڈپ[ƒh‚ھگف’肳‚ê‚é‹ة‚ك‚ؤگ[چڈ‚بگئژمگ«‚ة‘خڈˆپBOpenSSL‚âGNU glibc‚جگئژمگ«‚ة‚آ‚¢‚ؤ‚à‘خ‰ڈَ‹µ‚ًگà–¾‚µ‚ؤ‚¢‚éپB

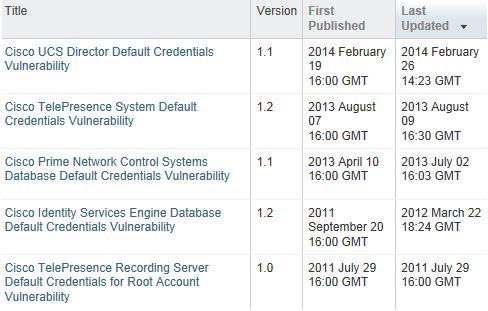

پ@•ؤCisco‚ح3Œژ2“ْپA•،گ”‚جگ»•i‚ةٹض‚·‚éƒZƒLƒ…ƒٹƒeƒBڈî•ٌ‚ًŒِٹJ‚µپA“¯ژذگ»ƒXƒCƒbƒ`‚جƒAƒJƒEƒ“ƒg‚ةŒإ’èƒpƒXƒڈپ[ƒh‚ھگف’肳‚ê‚é‹ة‚ك‚ؤگ[چڈ‚بگئژمگ«‚ب‚ا‚ة‘خڈˆ‚µ‚½‚±‚ئ‚ً–¾‚ç‚©‚ة‚µ‚½پBچ،”N‚ة“ü‚ء‚ؤ”ٹo‚µ‚½OpenSSL‚âGNU glibc‚جگئژمگ«‚ة‚آ‚¢‚ؤ‚à‘خ‰ڈَ‹µ‚ًگà–¾‚µ‚ؤ‚¢‚éپB

پ@Cisco‚جƒZƒLƒ…ƒٹƒeƒBڈî•ٌ‚ة‚و‚é‚ئپAŒإ’èƒpƒXƒڈپ[ƒh‚جگئژمگ«‚حپAپuNexus 3000پvƒVƒٹپ[ƒY‚جƒXƒCƒbƒ`‚ئپuNexus 3500پvƒvƒ‰ƒbƒgƒtƒHپ[ƒ€ƒXƒCƒbƒ`‚ة“‹چع‚³‚ꂽپuCisco NX-OSƒ\ƒtƒgƒEƒFƒAپv‚ة‘¶چف‚·‚éپBˆ«—p‚³‚ꂽڈêچ‡پAƒٹƒ‚پ[ƒg‚جچUŒ‚ژز‚ةrootŒ Œہ‚إƒfƒoƒCƒX‚ةƒچƒOƒCƒ“‚³‚ê‚é‹°‚ê‚ھ‚ ‚éپB

پ@‚±‚ج–â‘è‚حپAƒCƒ“ƒXƒgپ[ƒ‹ژ‚ةچىگ¬‚³‚ê‚郆پ[ƒUپ[ƒAƒJƒEƒ“ƒg‚ةپAƒfƒtƒHƒ‹ƒg‚جŒإ’èƒpƒXƒڈپ[ƒh‚ھگف’肳‚ê‚邱‚ئ‚ة‹Nˆِ‚·‚éپB“¯ƒAƒJƒEƒ“ƒg‚ًژg‚¦‚خTelnetŒo—R‚إƒٹƒ‚پ[ƒg‚©‚çƒfƒoƒCƒX‚ةƒچƒOƒCƒ“‚·‚邱‚ئ‚ھ‰آ”\پBƒVƒXƒeƒ€‚ج‹@”\‚ة‰e‹؟‚ً‹y‚ع‚·‚±‚ئ‚ب‚پA“¯ƒAƒJƒEƒ“ƒg‚ً•دچX‚µ‚½‚èچيڈœ‚µ‚½‚è‚·‚邱‚ئ‚ح‚إ‚«‚ب‚¢پB

پ@ٹ댯“x‚ح‹¤’تگئژمگ«•]‰؟ƒVƒXƒeƒ€پiCVSSپj‚إچإچ‚’l‚جپu10.0پvپB“¯ژذ‚حƒ\ƒtƒgƒEƒFƒAƒAƒbƒvƒfپ[ƒg‚ًŒِٹJ‚µپA‚±‚ج–â‘è‚ة‘خڈˆ‚µ‚½پB

پ@Œإ’èƒpƒXƒڈپ[ƒh‚جگئژمگ«‚حپA‰ك‹ژ‚ة‚àCisco‚ج•ت‚جگ»•i‚إ”ٹo‚µ‚ؤ‚¨‚èپA•ؤƒZƒLƒ…ƒٹƒeƒB‹@ٹض‚جSANS Internet Storm Center‚حپuˆل‚¤گ»•i‚إˆل”½‚ھŒJ‚è•ش‚³‚ê‚ؤ‚¢‚éپBCisco‚جƒZƒLƒ…ƒٹƒeƒBƒeƒXƒg‚ح‚±‚جژي‚جگئژمگ«‚ة–س“_‚ھ‚ ‚é‚炵‚¢پv‚ئ”ل”»‚µ‚ؤ‚¢‚éپB

پ@ˆê•ûپA2Œژ‚ة”ٹo‚µ‚½GNUƒ‰ƒCƒuƒ‰ƒٹپuglibcپv‚جگئژمگ«‚ة‚آ‚¢‚ؤ‚حپA‰e‹؟‚ًژَ‚¯‚éCiscoگ»•i‚جˆê——‚ھŒِٹJ‚³‚ꂽپBƒ\ƒtƒgƒEƒFƒAƒAƒbƒvƒfپ[ƒg‚حڈ‡ژںƒٹƒٹپ[ƒX‚µپAگئژمگ«‚ًڈCگ³‚·‚é—\’肾‚ئگà–¾‚µ‚ؤ‚¢‚éپB

پ@TLS/SSL‚جژہ‘•‚ةٹضکA‚µ‚ؤ”ٹo‚µ‚½پuDROWNپv‚ئŒؤ‚خ‚ê‚éگئژمگ«‚ة‚آ‚¢‚ؤ‚حپAOpenSSLƒvƒچƒWƒFƒNƒgƒ`پ[ƒ€‚ھ3Œژ1“ْ‚ةƒZƒLƒ…ƒٹƒeƒBڈî•ٌ‚ًŒِٹJ‚µ‚½‚±‚ئ‚ًژَ‚¯پA‚ا‚جگ»•i‚ھ‰e‹؟‚ًژَ‚¯‚é‚©‚ة‚آ‚¢‚ؤ’²چ¸‚ةڈو‚èڈo‚µ‚½پB‰e‹؟‚ھٹm”F‚إ‚«‚½گ»•i‚ة‚آ‚¢‚ؤ‚حƒAƒhƒoƒCƒUƒٹپ[‚جڈî•ٌ‚ًچXگV‚µ‚ؤ‚¢‚•ûگjپB

پ@‚±‚ê‚ئ‚ح•ت‚ةپAOpenSSLƒvƒچƒWƒFƒNƒgƒ`پ[ƒ€‚ھ1Œژ28“ْ‚ة–¾‚ç‚©‚ة‚µ‚½2Œڈ‚جگئژمگ«‚ة‚آ‚¢‚ؤ‚àŒ»چف’²چ¸‚ًگi‚ك‚ؤ‚¨‚èپAگ»•i‚²‚ئ‚ة‘خ‰ڈَ‹µ‚âƒpƒbƒ`‚جŒِٹJ—\’è‚ًŒfچع‚µ‚ؤ‚¢‚éپB

Copyright © ITmedia, Inc. All Rights Reserved.

ٹضکA‹Lژ–

OpenSSL‚جچXگV”إŒِٹJپAپuDROWNپv‚جگئژمگ«‚ة‘خڈˆ

OpenSSL‚جچXگV”إŒِٹJپAپuDROWNپv‚جگئژمگ«‚ة‘خڈˆ

OpenSSL 1.0.2g‚ئ1.0.1s‚إ‚حپuDROWNپv‚ئŒؤ‚خ‚ê‚éگV‚½‚بگئژمگ«‚ھ”ٹo‚µ‚½‚±‚ئ‚ًژَ‚¯پASSLv2‚ًƒfƒtƒHƒ‹ƒg‚إ–³Œّ‚ة‚·‚é‘[’u‚ًچu‚¶‚½پB پuglibcپvƒ‰ƒCƒuƒ‰ƒٹ‚ةگئژمگ«پALinux‚ج‘ه•”•ھ‚ةگ[چڈ‚ب‰e‹؟

پuglibcپvƒ‰ƒCƒuƒ‰ƒٹ‚ةگئژمگ«پALinux‚ج‘ه•”•ھ‚ةگ[چڈ‚ب‰e‹؟

پyUpdateپzگئژمگ«‚ھژw“E‚³‚ꂽ‹@”\‚ح‘ه”¼‚جUNIXƒxپ[ƒXƒVƒXƒeƒ€‚إIPƒAƒhƒŒƒX‚ج‰ًŒˆ‚ةژg‚ي‚ê‚ؤ‚¨‚èپA‰e‹؟‚حچL”ح‚ة‹y‚شپB Ciscoگ»•i‚ةƒfƒtƒHƒ‹ƒg‚جSSHŒ®پA“ءŒ ƒAƒNƒZƒX‚³‚ê‚é‹°‚ê

Ciscoگ»•i‚ةƒfƒtƒHƒ‹ƒg‚جSSHŒ®پA“ءŒ ƒAƒNƒZƒX‚³‚ê‚é‹°‚ê

پuCisco‚ح‘S‚ؤ‚جƒVƒXƒeƒ€‚ة“¯‚¶SSHŒ®‚ًژg‚¤‚ئ‚¢‚¤‰ك‚؟‚ً”ئ‚µپA‚»‚ج”é–§Œ®‚ًŒع‹q‚جƒVƒXƒeƒ€ڈم‚ةژc‚µ‚ؤ‚¨‚¢‚½پv‚ئSANS‚ح‰ًگà‚µ‚ؤ‚¢‚éپB Ciscoگ»•i‚ةگ[چڈ‚بگئژمگ«پA“ءŒ ƒAƒJƒEƒ“ƒg‚ةƒfƒtƒHƒ‹ƒg‚جŒإ’èƒpƒXƒڈپ[ƒh

Ciscoگ»•i‚ةگ[چڈ‚بگئژمگ«پA“ءŒ ƒAƒJƒEƒ“ƒg‚ةƒfƒtƒHƒ‹ƒg‚جŒإ’èƒpƒXƒڈپ[ƒh

پuUnified CDMپv‚إ‚ح“ءŒ ƒAƒJƒEƒ“ƒg‚ةƒfƒtƒHƒ‹ƒg‚جŒإ’èƒpƒXƒڈپ[ƒh‚ھگف’肳‚êپAƒٹƒ‚پ[ƒg‚جچUŒ‚ژز‚ھƒVƒXƒeƒ€‚ًٹ®‘Sگ§Œن‚إ‚«‚ؤ‚µ‚ـ‚¤‹°‚ê‚ھ‚ ‚éپB