遠隔のコンピュータと暗号化通信などを行うために使われる「OpenSSH」に情報流出の脆弱性が発覚し、この問題を修正する更新版の「OpenSSH 7.2p2」が3月9日付で公開された。

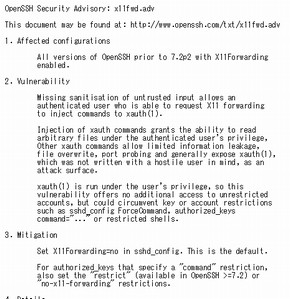

脆弱性は、7.2p2よりも前の全バージョンで「X11転送」の機能を有効にしている場合に影響を受ける。信頼できない入力内容の検証が不十分なことが原因で、X11転送をリクエストできる認証されたユーザーがxauthにコマンドを挿入し、任意のファイルを読めてしまう恐れがある。

xauthでは攻撃対象領域として悪意のあるユーザーを想定していないことから、xauthコマンドを悪用すれば、他にも任意のファイルを上書きしたり、ローカルポートに接続したり、xauthそのものに攻撃を仕掛けたりすることも可能とされる。

緩和策としては、X11転送機能を無効とするデフォルトの状態に戻すことを挙げている。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

OpenSSHに脆弱性、秘密鍵流出の恐れ

OpenSSHに脆弱性、秘密鍵流出の恐れ

悪質なサーバを使って悪用された場合、クライアントユーザーの秘密鍵を含むクライアントメモリが流出する恐れがある。 鍵の管理は大切――SSHの開発元が日本進出

鍵の管理は大切――SSHの開発元が日本進出

リモート管理でおなじみのSSHを開発し、現在は商用版を手掛けるSSH Communications Securityが日本法人を設立した。 Ciscoのセキュリティ製品に脆弱性、同じSSHホスト鍵を共有

Ciscoのセキュリティ製品に脆弱性、同じSSHホスト鍵を共有

攻撃者がデフォルトのSSH秘密鍵を入手すれば、仮想コンテンツセキュリティアプライアンス間の通信を偽装されたり暗号を解除されたりする恐れがある。