JBossƒTپ[ƒoŒo—R‚إƒ‰ƒ“ƒTƒ€ƒEƒFƒA‚ةٹ´گُ‚³‚¹‚éژèŒû‚ھ‰،چsپA‘خ‰چô‚حپH

ƒTپ[ƒo‚جگئژمگ«‚ً“ث‚¢‚ؤƒ‰ƒ“ƒTƒ€ƒEƒFƒA‚جپuSamsamپv‚ةٹ´گُ‚³‚¹‚éژèŒû‚ھ‰،چs‚µ‚ؤ‚¢‚é‚ئ‚¢‚¤پB

پ@•ؤCisco‚جƒZƒLƒ…ƒٹƒeƒB•”–هTalos‚حپAJBossƒTپ[ƒo‚جگئژمگ«‚ً“ث‚¢‚ؤƒ‰ƒ“ƒTƒ€ƒEƒFƒA‚جپuSamsamپv‚ةٹ´گُ‚³‚¹‚éژèŒû‚ھ‰،چs‚µژn‚ك‚½‚ئ“`‚¦‚½پBƒCƒ“ƒ^پ[ƒlƒbƒgڈم‚إگئژمگ«‚ج‚ ‚éƒ}ƒVƒ“‚ًƒXƒLƒƒƒ“‚µ‚½‚ئ‚±‚ëپA‚¨‚و‚»320–œ‘ن‚ھٹ댯‚ة‚³‚炳‚ê‚ؤ‚¢‚邱‚ئ‚ھ•ھ‚©‚ء‚½‚ئ‚µ‚ؤ‚¢‚éپB

پ@Talos‚إ‚حCisco‚جŒع‹qƒTƒ|پ[ƒg‚ً’ت‚¶پAJBoss‚ھگN“üŒoکH‚ئ‚µ‚ؤژg‚ي‚ꂽژ–ˆؤ‚ة‚آ‚¢‚ؤڈع‚µ‚’²چ¸‚µ‚½پB‚»‚جŒ‹‰تپAٹwچZ‚âگ•{‹@ٹضپAچq‹َ‰ïژذ‚ب‚ا‚جƒ}ƒVƒ“2100‘ن‚ ‚ـ‚è‚إٹù‚ةƒoƒbƒNƒhƒA‚ھƒCƒ“ƒXƒgپ[ƒ‹‚³‚ê‚ؤ‚¢‚é‚ج‚ھŒ©‚آ‚©‚ء‚½‚ئ‚¢‚¤پB‚±‚¤‚µ‚½ƒ}ƒVƒ“‚إ‚حƒ‰ƒ“ƒTƒ€ƒEƒFƒA‚ھ‚¢‚آ‹N“®‚µ‚ؤ‚à‚¨‚©‚µ‚‚ب‚¢ڈَ‘ش‚¾‚ء‚½پB

پ@ٹ´گُ‚ھŒ©‚آ‚©‚ء‚½JBossƒTپ[ƒo‚ج‚ظ‚ئ‚ٌ‚ا‚ح•،گ”‚جWebShellƒoƒbƒNƒhƒA‚ھژdچ‚ـ‚ê‚ؤ‚¢‚ؤپA•تپX‚جچUŒ‚‚ًژَ‚¯‚ؤ‰½“x‚àٹ´گُ‚µ‚ؤ‚¢‚½‚±‚ئ‚ھ‚¤‚©‚ھ‚¦‚é‚ئ‚¢‚¤پB

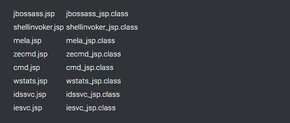

پ@Talos‚ح‚±‚ê‚ـ‚إ‚ةŒ©‚آ‚©‚ء‚½•sگ³‚بWebShell‚جˆê——‚ًŒِٹJپBƒTپ[ƒo‚ة‚±‚¤‚µ‚½WebShell‚ھƒCƒ“ƒXƒgپ[ƒ‹‚³‚ê‚ؤ‚¢‚é‚ج‚ھŒ©‚آ‚©‚ء‚½ڈêچ‡پA‰آ”\‚إ‚ ‚ê‚خٹO•”‚ئ‚جگع‘±‚ًژص’f‚µپAƒCƒپپ[ƒW‚ًچىگ¬‚µ’¼‚µ‚ؤƒ\ƒtƒgƒEƒFƒA‚جچXگV”إ‚ًƒCƒ“ƒXƒgپ[ƒ‹‚·‚邱‚ئ‚ھ–]‚ـ‚µ‚¢‚ئڈ•Œ¾‚µ‚ؤ‚¢‚éپB

Copyright © ITmedia, Inc. All Rights Reserved.

ٹضکA‹Lژ–

•a‰@‚إƒ‰ƒ“ƒTƒ€ƒEƒFƒAٹ´گُ”يٹQ‚ھ‰،چsپAگf—أ‚ة‚àژxڈل

•a‰@‚إƒ‰ƒ“ƒTƒ€ƒEƒFƒAٹ´گُ”يٹQ‚ھ‰،چsپAگf—أ‚ة‚àژxڈل

•ؤچ‘‚إ•a‰@‚جƒ}ƒ‹ƒEƒFƒAٹ´گُ”يٹQ‚ھ‘ٹژں‚¢‚إ‚¢‚éپBژه‚ة•a‰@‚ً‘_‚¤ƒ}ƒ‹ƒEƒFƒA‚àڈo‰ٌ‚ء‚ؤ‚¢‚é‚ئ‚¢‚¤پB ƒ‰ƒ“ƒTƒ€ƒEƒFƒA‚ة•W“IŒ^چUŒ‚‰»‚ج’›‚µپAگئژم‚بٹé‹ئƒVƒXƒeƒ€‚ح–¨‚ج–،پH

ƒ‰ƒ“ƒTƒ€ƒEƒFƒA‚ة•W“IŒ^چUŒ‚‰»‚ج’›‚µپAگئژم‚بٹé‹ئƒVƒXƒeƒ€‚ح–¨‚ج–،پH

ƒ‰ƒ“ƒTƒ€ƒEƒFƒA‚ھچجژZ‚جژو‚ê‚éƒrƒWƒlƒXƒ‚ƒfƒ‹‚ئ‚ب‚ء‚½چ،پA•W“IŒ^‚ضƒVƒtƒg‚·‚é‚ج‚ح“–‘R‚¾‚ئ‚¢‚¤پB ƒ‰ƒ“ƒTƒ€ƒEƒFƒAپuPetyaپv‚جˆأچ†‰ًڈœƒcپ[ƒ‹پA–³—؟ŒِٹJ‚³‚ê‚é

ƒ‰ƒ“ƒTƒ€ƒEƒFƒAپuPetyaپv‚جˆأچ†‰ًڈœƒcپ[ƒ‹پA–³—؟ŒِٹJ‚³‚ê‚é

گê—pƒTƒCƒg‚ًژg‚ء‚ؤٹ´گُ‚µ‚½ƒhƒ‰ƒCƒu‚ةٹض‚·‚éڈî•ٌ‚ً’ٌ‹ں‚·‚é‚ئپAˆأچ†‚ً‰ً‚‚½‚ك‚جƒpƒXƒڈپ[ƒh‚ھگ¶گ¬‚³‚ê‚é‚ئ‚¢‚¤پB پu‚ ‚ب‚½‚حگV‚µ‚¢گ؟‹پڈ‘پvƒپپ[ƒ‹‚إƒ‰ƒ“ƒTƒ€ƒEƒFƒAٹ´گُپAژں‚جژèŒû‚ة’چˆس

پu‚ ‚ب‚½‚حگV‚µ‚¢گ؟‹پڈ‘پvƒپپ[ƒ‹‚إƒ‰ƒ“ƒTƒ€ƒEƒFƒAٹ´گُپAژں‚جژèŒû‚ة’چˆس

پu‚ ‚ب‚½‚حگV‚µ‚¢گ؟‹پڈ‘پi”شچ†پj‚ًژ‚ء‚ؤ‚¢‚ـ‚·پv‚جŒڈ–¼‚إƒ‰ƒ“ƒTƒ€ƒEƒFƒAٹ´گُ‚ً‘_‚¤ƒپپ[ƒ‹‚ھڈo‰ٌ‚ء‚½پBچ،Œم‚àŒڈ–¼‚â“à—e‚ً•د‚¦‚éژèŒû‚إچUŒ‚‚ھ‘±‚‰آ”\گ«‚ھچ‚‚¢پB Flash Player‚جگئژمگ«چUŒ‚‚إLockyƒEƒCƒ‹ƒX‚ةٹ´گُپAپu’¼‚؟‚ةچXگV‚µ‚ؤپv

Flash Player‚جگئژمگ«چUŒ‚‚إLockyƒEƒCƒ‹ƒX‚ةٹ´گُپAپu’¼‚؟‚ةچXگV‚µ‚ؤپv

چإگV”إ‚إڈCگ³‚³‚ꂽگئژمگ«‚ًˆ«—p‚·‚éچUŒ‚‚إ‚حƒtƒ@ƒCƒ‹ٹg’£ژq‚ًپuLockyپv‚ة•د‚¦‚郉ƒ“ƒTƒ€ƒEƒFƒAپiگg‘م‹à—v‹پƒ}ƒ‹ƒEƒFƒAپj‚ةٹ´گُ‚·‚é‚ئ‚¢‚¤پB