Qualcomm採用のAndroid端末に情報漏えいの脆弱性、旧機種多数に影響

脆弱性は5年近く前から存在し、古い端末ではメーカーからパッチが提供されない可能性がある。

Qualcomm製のチップやコードを採用するAndroid端末に危険性の高い脆弱性が見つかり、発見者の米セキュリティ企業FireEyeが詳しい情報を公開した。脆弱性は2011年頃から存在していたとされ、多数の古いモデルに影響が及ぶとみられている。

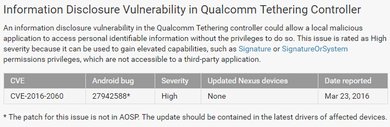

FireEyeやGoogleによると、脆弱性はQualcomm Tethering Controllerと呼ばれるnetd デーモンの一部分に起因する。悪用された場合、ローカルのユーザー権限が昇格されてしまうことで、SMSや通話履歴といった情報が漏えいする恐れがある。

Qualcommは、Android 2.3が公開された2011年に、テザリング機能を拡張するためのAPIなどをオープンソースとして公開。脆弱性はこの時点から存在し、FireEyeはAndroid 4.3/4.4/5.0で脆弱性の影響を確認した。4.0.3にも影響が及ぶ可能性があるとしている。

Googleは一部のNexus端末向けにリリースした5月のセキュリティパッチでこの脆弱性に関する情報を公開したが、Nexus端末では影響を受けないと説明。危険度は4段階で上から2番目の「高」に分類している。

脆弱性の悪用は、ロックが解除された状態の端末へ物理的にアクセスするか、細工したアプリケーションをインストールさせることでも可能だとされ、後者の手法ではGoogle Playやセキュリティアプリでは検知されない可能性もあるという。

FireEyeは1月にQualcommへ脆弱性を報告。Qualcommは直ちに修正パッチをリリースし、端末メーカーにユーザーへのパッチ提供を呼び掛けた。しかし脆弱性は5年前から存在するため、問題のAPIなどを採用したメーカーの機種では既にサポートが打ち切られているものが多数存在するもよう。FireEyeでは「影響範囲の規模は分からないが、数百種類の端末に及ぶだろう」と指摘している。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

古いAndroidは「XP状態」、ランサムウェア感染攻撃を確認

古いAndroidは「XP状態」、ランサムウェア感染攻撃を確認

「Android 4.xを搭載した端末の多くはWindows XPを搭載したPCと同じ状態」と専門家は解説する。 「Androidのユーザーを守った」、Googleがセキュリティ状況を報告

「Androidのユーザーを守った」、Googleがセキュリティ状況を報告

Google Playからのみアプリを入手している端末では、潜在的有害アプリが見つかったのは0.15%未満。セキュリティアップデートの対象となるAndroidは全体の70.8%だった。 Androidのroot化アプリがGoogle Playに、Googleは脆弱性に対処

Androidのroot化アプリがGoogle Playに、Googleは脆弱性に対処

Androidカーネルの脆弱性を突いて、Google Playで禁止されているroot化アプリが出回っていたことが分かった。 Androidに「Stagefright 2.0」の脆弱性、また10億台に影響

Androidに「Stagefright 2.0」の脆弱性、また10億台に影響

細工を施したMP3やMP4を使って任意のコードを実行される恐れがある。影響はバージョン5(Lollipop)までのAndroidを搭載した10億台あまりの端末に及ぶと伝えられている。