Google、XSS攻撃対策に支援ツール公開

Content Security Policy(CSP)の潜在力をフル活用してもらう目的で、XSS対策支援ツール「CSP Evaluator」「CSP Mitigator」を公開した。

Web上で横行するクロスサイトスクリプティング(XSS)攻撃の防止に役立ててもらおうと、米Googleが「Content Security Policy」(CSP)を活用した対策を支援するツールを発表した。

XSSは信頼されたWebアプリケーションに不正なスクリプトを仕込む攻撃で、そうした攻撃の阻止を目的とするCSPは主要Webブラウザにサポートされている。

ところがGoogleが10億あまりのドメインを分析した調査では、CSPポリシーの95%がXSS攻撃を防ぐ役に立っていないことが判明。これは開発者がホワイトリストで外部スクリプトの読み込みを許容している上位15のドメインのうち、14ものドメインでパターンが露出していて、攻撃者にCSPの防御をかわされていることに起因するという。

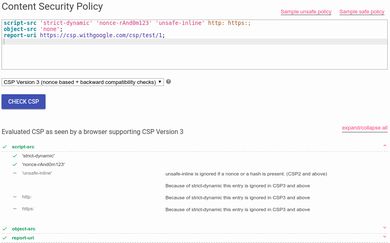

Googleはこうした状況を改善させ、CSPの潜在力をフル活用してもらう目的で、ポリシー設定の効果を視覚化してささいな設定ミスも検出できるツール「CSP Evaluator」を公開した。同ツールはGoogle社内でもポリシーの効果をチェックして、攻撃者が迂回できないことを確認するために使っているという。

さらに、CSPのメリットやCSP実装のサンプルポリシーなどについて解説した文書も公開。また、Chromeの拡張機能として公開したツール「CSP Mitigator」では、ホワイトリストの代わりに使い捨てトークンのノンスを使って、スクリプトの信頼性をチェックするCSPの実装を支援する。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

GoogleがAndroidの脆弱性を募る新コンペ、優勝者に2000万円

GoogleがAndroidの脆弱性を募る新コンペ、優勝者に2000万円

Android端末の電話番号と電子メールアドレスが分かっただけでリモートからコードを実行できてしまう脆弱性や不具合の報告を募る。 Google、HTTPページに警告表示 まずはパスワード入力から

Google、HTTPページに警告表示 まずはパスワード入力から

長期的には全てのHTTPページを「安全でない」ページとして扱う。 Google、ChromeでのFlashブロックをさらに推進、12月にHTML5をデフォルトに

Google、ChromeでのFlashブロックをさらに推進、12月にHTML5をデフォルトに

“Web高速化”を目指すGoogleは、Chromeブラウザの9月のアップデート(バージョン53)で広告解析などにつかわれているFlashをブロックし、12月(バージョン55)にはHTML5をデフォルト設定にすると発表した。 米Google、検索サイトに「HSTS」実装 危険URLを自動変換

米Google、検索サイトに「HSTS」実装 危険URLを自動変換

HSTSではインセキュアなHTTP URLを自動的にセキュアなHTTPS URLに変換することによって、ユーザーによるHTTP URLの参照を防止する。