•W“IŒ^چUŒ‚‘خچô‚حٹ´گُ‚ً‘O’ٌ‚ةپ\پ\IPA‚جƒTƒCƒoپ[ƒŒƒXƒLƒ…پ[‘à‚ھٹˆ“®•ٌچگ

IPA‚جƒTƒCƒoپ[ƒŒƒXƒLƒ…پ[‘àپuJ-CRATپv‚ھ2016”Nڈم”¼ٹْ‚ة‘خ‰‚µ‚½•W“IŒ^چUŒ‚ژ–ˆؤ‚ح68Œڈ‚ةڈم‚èپAˆب‘O‚©‚ç’ٌڈ¥‚³‚ê‚ؤ‚¢‚é‘خچô‚جژہژ{‚ھڈd—v‚¾‚ئ•ٌچگ‚µ‚½پB

پ@ڈî•ٌڈˆ—گ…ژs•i‹@چ\پiIPAپj‚ح10Œژ28“ْپA•W“IŒ^ƒTƒCƒoپ[چUŒ‚‚ج‘ٹ’k‚â‘خ‰‚ة‚ ‚½‚éƒTƒCƒoپ[ƒŒƒXƒLƒ…پ[‘àپuJ-CRATپv‚ج2016”Nڈم”¼ٹْ‚جٹˆ“®ڈَ‹µ‚ً•ٌچگ‚µ‚½پBƒ}ƒ‹ƒEƒFƒAٹ´گُ‚ً‘O’ٌ‚ئ‚·‚é‘خچô‚ج•K—vگ«‚ًŒؤ‚رٹ|‚¯‚ؤ‚¢‚éپB

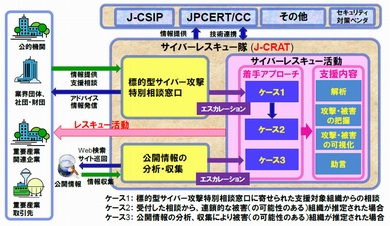

پ@J-CRAT‚ح2014”N‚ة”‘«‚µ‚½‘gگD‚إپAIPA‚ھگف’u‚·‚éپu•W“IŒ^ƒTƒCƒoپ[چUŒ‚“ء•ت‘ٹ’k‘‹Œûپv‚ةٹٌ‚¹‚ç‚ꂽ‘ٹ’k‚ة‰‚¶‚é‚ظ‚©پAƒIƒ“ƒTƒCƒg‚ًٹـ‚ق—Lژ–‚ج‘خ‰ژx‰‡‚ًچs‚¤پB2016”Nڈم”¼ٹْ‚ح269Œڈ‚ج‘ٹ’k‚ھ‚ ‚èپAƒŒƒXƒLƒ…پ[ژx‰‡‚µ‚½ƒPپ[ƒX‚ھ68ŒڈپAƒIƒ“ƒTƒCƒg‘خ‰‚µ‚½ƒPپ[ƒX‚ھ12Œڈ‚¾‚ء‚½پBƒŒƒXƒLƒ…پ[ژx‰‡‚حٹé‹ئپi27Œڈپj‚âژذ’c–@گlپEچà’c–@گlپi19Œڈپj‚ھ–ع—§‚آپB

پ@‘ٹ’k“à—e‚إ‚حپA‘î”z•ض‚â‹âچs‚©‚ç‚ج’ت’m‚ً‘•‚¤پu‚خ‚ç‚ـ‚«Œ^پvƒپپ[ƒ‹‚ج“Y•tƒtƒ@ƒCƒ‹‚إƒIƒ“ƒ‰ƒCƒ“ƒoƒ“ƒLƒ“ƒOƒgƒچƒC‚⃉ƒ“ƒTƒ€ƒEƒFƒA‚ب‚ا‚ةٹ´گُ‚³‚¹‚é‚à‚جپA‚ـ‚½پAٹwڈpپEٹJ”Œ¤‹†‹@ٹض‚ً’†گS‚ةپuگlژ–ˆظ“®پvپu“¯‘‹‰ïپv‚ب‚ا‚جŒڈ–¼‚ھ‚ ‚éƒپپ[ƒ‹‚إڈî•ٌچïژوŒ^‚جƒ}ƒ‹ƒEƒFƒA‚ًگN“ü‚³‚¹‚é‚ئ‚¢‚ء‚½ژèŒû‚ھ‘½‚¢‚ئ‚¢‚¤پB

پ@پu‚خ‚ç‚ـ‚«Œ^پvƒپپ[ƒ‹‚ج“Y•tƒtƒ@ƒCƒ‹‚ة‚حپAٹOچ‘Œê•¶ڈح‚ة‚و‚é‚à‚ج‚إ‚حJavaScriptپi.jsپjپA“ْ–{Œê•¶ڈح‚إ‚حژہچsŒ`ژ®پi.exe‚ب‚اپj‚ًˆ³ڈk‚µ‚ؤ‚¢‚éڈêچ‡‚ھ‘½‚©‚ء‚½‚ئ‚¢‚¤پBڈî•ٌچïژوŒ^‚جƒ}ƒ‹ƒEƒFƒA‚إ‚ح‰“ٹu‘€چى‹@”\‚ًژ‚آپuZACOM3پv‚ھŒں’m‚³‚êپA2014”Nچ ‚©‚çچ‘“à‚â‘نکp‚إŒں’m‚³‚ê‚é‚à‚ج‚ئ—قژ—گ«‚ھ”F‚ك‚ç‚ê‚é‚ئ‚µ‚ؤ‚¢‚éپB

پ@ٹˆ“®ژہگر‚ً“¥‚ـ‚¦‚ؤIPA‚حپAƒ}ƒ‹ƒEƒFƒAٹ´گُ‚ً‘O’ٌ‚ة•W“IŒ^‘خچô‚ًچu‚¶‚é‚ׂ«‚ئ‚µپAƒچƒO‚ً—ک—p‚µ‚½Œں’m‚â’²چ¸•û–@‚جگ®”ُپAƒZƒLƒ…ƒٹƒeƒBڈî•ٌ‚ً‘gگDٹش‚إ‹¤—L‚·‚éٹˆ“®‚ض‚جژQ‰ء‚ھڈd—v‚ة‚ب‚é‚ئژw“EپBITƒVƒXƒeƒ€‚جچ\گ¬‚ً”cˆ¬‚µپAƒtƒ@ƒCƒAƒEƒHپ[ƒ‹‚âƒvƒچƒLƒVƒTپ[ƒo‚إ‚ج“Kگط‚بگف’èپA•sگR‚بƒپپ[ƒ‹‚بژَگM‚µ‚½ژ‚ج‘خ‰ژèڈ‡‚جگ®”ُپAƒCƒ“ƒVƒfƒ“ƒg”گ¶ژ‚ج‘gگD“I‚ب‘خ‰‘جگ§‚جٹm—§‚ب‚اپAٹë‹@ٹا—‘خچô‚ئ‚µ‚ؤژو‚è‘g‚ق‚ׂ«‚¾‚ئ‚µ‚½پB

پ@“ء‚ةƒچƒOٹˆ—p‚حپAƒtƒ@ƒCƒAƒEƒHپ[ƒ‹‚âƒvƒچƒLƒVƒTپ[ƒo‚جƒچƒO‚ةƒ}ƒ‹ƒEƒFƒA’تگM‚ب‚ا‚جچگص‚ھژc‚éڈêچ‡‚ھ‚ ‚èپA’تڈيژ‚ةڈo—ح‚³‚ê‚éƒچƒO‚ً”cˆ¬‚µ‚½ڈم‚إ’èٹْ“I‚ة’²چ¸‚ًچs‚¢پA’تڈي‚ئ‚حˆظ‚ب‚é•sگR‚بƒچƒO‚ًŒ©‚آ‚¯ڈo‚¹‚é‚و‚¤‚ة‚·‚éپBƒچƒO‚حƒVƒXƒeƒ€‚ة‚و‚ء‚ؤŒ`ژ®‚âژي—ق‚ب‚ا‚ھˆل‚¤‚½‚كپAƒچƒO’²چ¸‚ًŒJ‚è•ش‚µ‚ب‚ھ‚ç‘gگD‚ةچ‡‚ي‚¹‚½’²چ¸•û–@‚ًٹm—§‚·‚邱‚ئ‚ھ–]‚ـ‚µ‚¢‚ئƒAƒhƒoƒCƒX‚µ‚ؤ‚¢‚éپB

پ@DNSƒTپ[ƒo‚جƒچƒO‚àپA–¼‘O‰ًŒˆ‚ج‹Lک^‚ئ•sگ³’تگMگوƒٹƒXƒg‚ئ‚جڈئچ‡‚·‚邱‚ئ‚إƒ}ƒ‹ƒEƒFƒAٹ´گُڈَ‹µ‚ج”cˆ¬‚⌴ˆِ‹†–¾‚ة–ً—§‚آ‚ئ‚µپAƒtƒ@ƒCƒAƒEƒHپ[ƒ‹‚ب‚ا‚ئ‘g‚فچ‡‚ي‚¹‚ؤپAچجژي‚ة•K—v‚بƒچƒO‚جژي—ق‚âٹْٹش‚ب‚ا‚ً’è‚ك‚é‚ׂ«‚ئ‚¢‚¤پB

پ@•W“IŒ^چUŒ‚‚ض‚ج‘خ‰‚إ‚حپA‘ٹ’k“à—e‚âژèŒû‚ب‚ا“ء’¥‚جڈî•ٌ‚ج—ک—p‚ھ‘پٹْ‚جŒں’m‚â”يٹQ—}ژ~‚جچs“®‚ة‚آ‚ب‚ھ‚邽‚كپAIPA‚حڈî•ٌ‹¤—L‚جپg—ضپh‚ًچL‚°‚邱‚ئ‚ھ•K—v•s‰آŒ‡‚¾‚ئ‚·‚éپBژذ‰ï‘S‘ج‚إƒTƒCƒoپ[چUŒ‚‚ض‚ج‘خ‰”\—ح‚ًŒüڈم‚µ‚ؤ‚¢‚‚½‚ك‚ة‚àپAƒZƒLƒ…ƒٹƒeƒBڈî•ٌ‚ج‹¤—Lٹˆ“®‚ضگد‹ة“I‚ةژQ‰ء‚µ‚ؤ‚ظ‚µ‚¢‚ئŒؤ‚رٹ|‚¯‚½پB

Copyright © ITmedia, Inc. All Rights Reserved.

ٹضکA‹Lژ–

IPAٹm”F‚ج•W“IŒ^ƒپپ[ƒ‹‚ح1”N”¼‚ش‚è100Œڈ’´پAپuچUŒ‚ژزXپv‚جٹˆ“®چؤ‚رپH

IPAٹm”F‚ج•W“IŒ^ƒپپ[ƒ‹‚ح1”N”¼‚ش‚è100Œڈ’´پAپuچUŒ‚ژزXپv‚جٹˆ“®چؤ‚رپH

ٹm”F‚³‚ꂽچUŒ‚ƒپپ[ƒ‹‚حپAژl”¼ٹْƒxپ[ƒX‚إ‚ح2015”N4Œژˆبچ~‚ة20پ`30Œڈ’ِ“x‚إگ„ˆع‚µ‚ؤ‚¢‚½‚ھپA2016”N7Œژپ`9Œژٹْ‚ح123Œڈ‚ئ‹}‘‚µ‚ؤ‚¢‚éپB IPA‚جƒTƒCƒoپ[ƒŒƒXƒLƒ…پ[‘àپA‘½گ”‚ج‘gگD‚إچUŒ‚‘خ‰‚ًژx‰‡

IPA‚جƒTƒCƒoپ[ƒŒƒXƒLƒ…پ[‘àپA‘½گ”‚ج‘gگD‚إچUŒ‚‘خ‰‚ًژx‰‡

2014”N7Œژ‚ة”‘«‚µ‚½پuJ-CRATپv‚جٹˆ“®گ¬‰ت‚ً•ٌچگپB•W“IŒ^چUŒ‚‚ج”يٹQ‚ة‘ک‚ء‚½‘½گ”‚ج‘gگD‚إ‘خ‰ژx‰‡‚ًژہژ{‚µ‚½‚ئ‚¢‚¤پB IPAپA•W“IŒ^ƒTƒCƒoپ[چUŒ‚‘خچô‚جگV•”‘à‚ًگ³ژ®”‘«پ@چ‘‰ئ–h‰q‚جˆê—ƒ‚ة

IPAپA•W“IŒ^ƒTƒCƒoپ[چUŒ‚‘خچô‚جگV•”‘à‚ًگ³ژ®”‘«پ@چ‘‰ئ–h‰q‚جˆê—ƒ‚ة

•W“IŒ^ƒTƒCƒoپ[چUŒ‚‚ة‘_‚ي‚ꂽٹ¯–¯‚ج‘gگD‚ة‘خ‚·‚é‘پٹْژx‰‡‚ة‚ ‚½‚èپAکAچ½Œ^چUŒ‚‚جژص’f‚ة’چ—ح‚·‚éپB ٹé‹ئ‚ض‚ج•W“IŒ^چUŒ‚پA31ƒJŒژ‘±‚ƒPپ[ƒX‚à

ٹé‹ئ‚ض‚ج•W“IŒ^چUŒ‚پA31ƒJŒژ‘±‚ƒPپ[ƒX‚à

ڈd—vٹé‹ئ‚ة‘خ‚·‚é•W“IŒ^ƒTƒCƒoپ[چUŒ‚‚إ‚ح“ء’è‚جچUŒ‚ژز‚ھ’·ٹْ‚ة‚ي‚½‚ء‚ؤ‚µ‚آ‚±‚چUŒ‚‚µ‚ؤ‚¢‚éژہ‘ش‚ھ•ھ‚©‚ء‚½پB