第5回 脅威に備える最終防衛ライン、インシデント管理システムとは?:現場エキスパートに学ぶ実践的サイバー攻撃対策塾(2/2 ページ)

セキュリティインシデント発生時は、対応フローに基づく的確な作業を実施できるかがポイントになる。今回はその中心的な役割を担う「インシデント管理システム」について紹介しよう。

インシデント管理システムに適したITインフラ

先ほどの「応急措置」のところでも触れたが、攻撃によってネットワークなどのITインフラが影響を受ける場合がある。少なくとも、インシデント管理システムが被害を受けてしまうような事態は避けなくてはならない。それに、組織がインシデントにどう対応しているのかといった、攻撃者に余計な情報を与えてしまうこととなり、被害をより拡大させてしまう危険性があるためだ。そもそも、緊急時に利用できないシステムでは目的に適わない。ここでは、ITインフラの面からインシデント管理を検討してみたい。

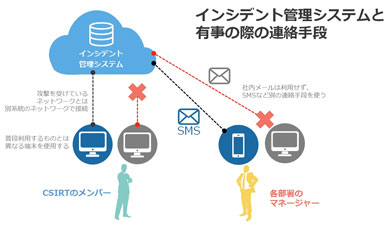

要点は、攻撃を受けているネットワークとは別系統のITインフラを利用することだ。組織内でマルウェアの感染が拡大している状況を想定した場合なら、組織の外部や別系統のネットワークにインシデント管理システムを設置することが望ましい。また、操作を行うPCについても、攻撃者からC2(コマンド&コントロール=外部からの遠隔操作)をされている可能性を考慮する。やはり全く別系統のネットワーク上にある、普段利用するものとは異なる端末を利用すると良い。

メールによる関係者への一斉通知や責任者への連絡が難しい場合もある。別の連絡手段を用意しておくことが必要で、この図のようにSMSなどが利用できるだろう。

インシデント対応の最終防衛ライン

今回取り上げたインシデント管理システムは、有事の際の対応における最終防衛ラインとも言える。ソリューションや外部サービスを利用して対策を行う場合でも、自組織のシステムの目的や要件をよく理解しておこう。そして、CSIRTを効果的に機能させるための道具として、ぜひ活用していただきたい。

執筆者紹介:香取弘徳(かとり ひろのり)

NHN テコラス株式会社 データホテル事業本部SE部所属。専門はWebセキュリティ。攻撃者の目線でアプリケーションを分析し、Webアプリケーションファイアウォールの設定やセキュアコーディングを行ってきた経験を持つ。現在はフルマネージドホスティングや支援アプリケーションの開発を担当。“Secured Hosting”をテーマに、新プラットフォームの開発にも取り組んでいる。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

第4回 フロー図で理解するセキュリティインシデントの対応

第4回 フロー図で理解するセキュリティインシデントの対応

情報セキュリティにかかわるインシデントが起きれば、どうすればいいのだろうか。担当者や対応方法は決まっているだろうか? 今回はこの「インシデント対応」について考えてみたい。 第3回 サイバー攻撃の心理を読み解く「5W1H」の視点とは?

第3回 サイバー攻撃の心理を読み解く「5W1H」の視点とは?

標的型攻撃の具体的な対策を考える上では、守る側だけでなく、攻撃する側の視点が欠かせない。今回は攻撃者の視点がどのようなものかを「5W1H」で解説する。 第2回 紙とペンで見つけていくセキュリティ対策の落とし穴

第2回 紙とペンで見つけていくセキュリティ対策の落とし穴

いくら効果的なセキュリティ対策であっても万全なものは存在しない。今回は標的型攻撃対策の「多層防御」において陥りがちな対策の“抜け・漏れ”を見つけていく方法を紹介する。 第1回 中身を知れば怖くない? 標的型攻撃を解剖すると……

第1回 中身を知れば怖くない? 標的型攻撃を解剖すると……

防御が難しいとされるサイバー攻撃だが、システムの現場では数々の防御策が日夜講じられている。ITインフラを支えるエキスパートが実践的な対策方法を紹介する新連載。第1回は標的型攻撃の中身をひも解く。