「総務省共同プロジェクト」を名乗る不審なメール、日本のセキュリティ事情にも精通?

ICT-ISACから送信したかのように見せかけてランサムウェアに感染させるメール攻撃が確認された。トレンドマイクロによれば、日本を標的にした新たな攻撃活動が疑われる。

10月下旬に「総務省共同プロジェクト」を名乗るメールの流通が確認され、総務省と詐称された「ICT-ISAC」が注意を呼び掛けた。このメールを解析したトレンドマイクロによれば、ランサムウェアを使用するサイバー犯罪者が日本を標的にし始めた可能性があるという。

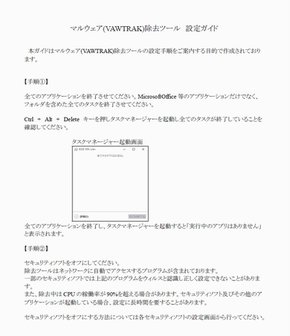

問題のメールは、「インターネットバンキングに係るマルウェアへの感染者に対する注意喚起及び除去ツールの配布について」といった件名で出回った。受信者にマルウェア駆除を呼び掛ける内容とともに、注意喚起の内容および駆除ツールの説明とする2つのPDFファイルが、ZIP形式の圧縮ファイルで添付されている。受信者がPDFファイルにある説明に沿ってコンピュータを操作し、「マルウェア除去ツール」と称するプログラムをダウンロードすると、ランサムウェアの「Ransom_MISCHA.E」(トレンドマイクロの検出名)に感染してしまう。

メールは、Torを使うフリーメールサービスの「SIGAINT」から送信され、実際の送信者を追跡するのは困難という。また、駆除手順を示したPDFファイルにはWindows OSに搭載されている「Windows Defender」をオフにさせる説明があるものの、「Windows Difender」とスペルが間違っていた。「マルウェア除去ツール」を称するランサムウェア「Ransom_MISCHA.E」は、クラウドストレージサービスのMegaからダウンロードされる。ランサムウェア感染を狙う攻撃メールでは「LOCKY」が流行っているが、この攻撃ではマイナーな「Ransom_MISCHA.E」が使われているという。

トレンドマイクロによると、このメールは国内では30件ほどしか確認されておらず、限定的な範囲で配信されたとみる。しかし、同様の手口による2種類のメール攻撃が確認され、いずれも数通しか出回らなかったが、日本を標的にしている犯罪者が大規模攻撃を仕掛けるために、攻撃手法を試行錯誤している可能性があるという。

このメールで送信者として詐称された「ICT-ISAC」は、2016年6月に設立された情報通信・放送分野のサイバーセキュリティ活動を行う社団法人。前身は日本データ通信協会の「テレコム・アイザック推進会議」(Telecom-ISAC)で、Telecom-ISACは総務省と経済産業省が2006年から2011年にかけて実施したボット対策プロジェクト「サイバークリーンセンター」の運営に携わっていた。

2006年〜2011年に実施された「サイバークリーンセンター」の運営体制。ボット(遠隔操作型マルウェアに感染したコンピュータ)感染が疑われるユーザーへの連絡や駆除ツールの提供といった活動だった。Telecom-ISACはICT-ISACの前身にあたり、攻撃メールの内容は「サイバークリーンセンター」活動や関係組織の経緯をもとに考案された可能性も考えられる

メールを送り付けた犯罪者は、こうした正規のセキュリティ団体による活動内容や経緯を把握した上で受信者をだます手口を考案した可能性もある。

トレンドマイクロは、犯罪者が攻撃を成功させるために常に手口を変化させており、常に最新の脅威動向を知り、新たな手口にだまされないよう注意を払うこと、また、不審なメールを可能な限りフィルタリングして、一般の利用者の手元に届かないようにする対策も重要だと解説している。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

日本人が標的のマルウェア出現、工業大学の研究室を名乗るファイルで遠隔操作

日本人が標的のマルウェア出現、工業大学の研究室を名乗るファイルで遠隔操作

感染のきっかけとなるファイルには、関東の工業大学の研究室に関連するおとり文書が使われているという。 日本企業を襲う標的型攻撃に新たな動き

日本企業を襲う標的型攻撃に新たな動き

国内の企業・組織を狙う標的型攻撃では巧妙な手口が使われ、現在も攻撃が続いているとセキュリティ各社が指摘している。 国際サイバー犯罪集団が相次ぎ日本進出、その理由は

国際サイバー犯罪集団が相次ぎ日本進出、その理由は

欧米を主な標的としていた大手サイバー犯罪集団が相次ぎ日本に上陸している。「日本にとっての猶予期間は終わった」とIBMは断言する。 総務省「ボット対策プロジェクト」の参加ISPが65社に拡大

総務省「ボット対策プロジェクト」の参加ISPが65社に拡大

総務省は官民共同で進める「ボット対策プロジェクト」の参加ISPが8社から65社に拡大したと発表した。