Androidを狙う標的型スパイウェア、Google Playで配信 Googleが削除

標的型スパイウェア「Lipizzan」を仕込んだアプリが、「バックアップ」などの一見無害なアプリを装ってGoogle Playで配信され、100台ほどのデバイスにインストールされていたという。

米Googleは7月26日、新手の標的型スパイウェア「Lipizzan」を仕込んだアプリがGoogle Playで配信されていたことが分かり、Androidのセキュリティサービス「Google Playプロテクト」を使って削除する措置を講じたと発表した。

Googleによると、Lipizzanは狙った相手の電子メールやSMS、位置情報、通話記録、メディアなどの情報を盗み出す標的型スパイウェアで、コードの中にはサイバー兵器会社「Equus Technologies」への参照が含まれていたという。

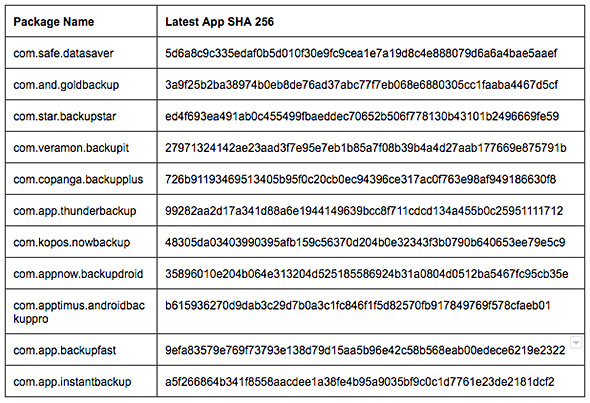

Lipizzanを仕込んだアプリ(約20種類)が100台ほどのデバイスに配信されているのが発見され、Googleでは開発者をブロックするとともに、問題のアプリをAndroidのエコシステムから締め出した。影響を受けた全デバイスにはGoogle Playプロテクト経由で通知をして、アプリを削除したとしている。

問題のアプリはGoogle Playを含む複数のチャネル経由で、「バックアップ」などの一見無害なアプリを装って配信されていた。インストールすると「ライセンス認証」をダウンロードしてデバイスをチェックし、一定の基準を満たすと、既知のエクスプロイトを使ってデバイスをroot化し、データを抽出して外部の制御サーバに送信する仕組みだった。

感染したデバイスから、GmailやLinkedIn、Messenger、Snapchat、Whatsappといったアプリのデータを定期的に取得する機能も実装していたという。

「バックアップ」を装った感染アプリがGoogle Playから削除された後も、1週間もたたないうちに、外観を変えて「クリーナー」「ノートパッド」「サウンドレコーダー」「アラーム管理」などに見せかけた同様のアプリが再びアップロードされたといい、Googleではこれらも直ちに検出して対処したと伝えている。

Lipizzanに感染したのは「Androidデバイスのわずか0.000007%にすぎない」とGoogleは強調。ユーザーに対しては、Google Playプロテクトにオプトインしていることを確認し、アプリはGoogle Playストアからのみ入手するといった感染防止策を徹底するよう呼び掛けている。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

1400万台に感染したAndroidマルウェア「CopyCat」、端末をroot化して広告詐欺

1400万台に感染したAndroidマルウェア「CopyCat」、端末をroot化して広告詐欺

「CopyCat」は感染した端末のうち約800万台をroot化し、推定1500万ドルの不正な広告収入を上げていたという。 Google Playにマルウェア感染アプリ、SMSを不正に送信

Google Playにマルウェア感染アプリ、SMSを不正に送信

問題のマルウェアはプレミアム料金が課金されるSMSを送信したり、着信したSMSを削除したりする機能を持っていたという。 Androidの設計問題突く攻撃手法「Cloak & Dagger」、米研究者が論文公開

Androidの設計問題突く攻撃手法「Cloak & Dagger」、米研究者が論文公開

この攻撃では、Androidのパーミッションを悪用し、ユーザーに気づかれないまま端末を制御できてしまうという。 広告を悪用するAndroidマルウェア「Chamois」、Googleが阻止

広告を悪用するAndroidマルウェア「Chamois」、Googleが阻止

Chamoisはポップアップ広告を通じて詐欺的な画像を表示する手口でユーザーをだましてクリックを誘い、不正なアプリをインストールさせようとしていた。 Androidマルウェア「Gooligan」横行、100万超のGoogleアカウントに不正アクセス

Androidマルウェア「Gooligan」横行、100万超のGoogleアカウントに不正アクセス

Gooligan感染するとAndroid端末のroot権限を取得されて認証トークンを盗まれ、Google PlayやGmailなどの主要Googleアカウントに不正アクセスされる恐れがある。